Хочу разобрать, казалось бы банальную тему использования стандартной программы для управления роутерами. Речь пойдет об использовании утилиты Winbox для подключения, управления и настройки роутеров Mikrotik. Несмотря на то, что простой доступ через Winbox не требует каких-то особых настроек, тем не менее с работой этой утилиты есть много нюансов.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курcе по администрированию MikroTik. Автор курcа, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Данная статья является частью единого цикла статьей про Mikrotik.

- Введение

- Где скачать Winbox

- Winbox для MacOS и Linux

- Как подключиться к Mikrotik через Winbox

- Доступ к Микротик из интернета

- Запретить доступ по Winbox

- Почему winbox не видит Mikrotik по mac

- Шифрование сохраненных паролей

- Заключение

- Онлайн курcы по Mikrotik

- Что такое port knocking

- Простая настройка port knocking из одного правила

- Более сложная проверка из трех правил

- Онлайн курcы по Mikrotik

- Помогла статья? Подписывайся на telegram канал автора

- Ways To Block A Port In Mikrotik

- Block MikroTik Port Using The User Interface

- Step1: Login To Winbox

- Step2: Block The Mentioned Port

- Definition Of Chains In MikroTik Firewall

- Block A Port In MikroTik Using Terminal

- Введение

- Краткий список действий

- Описание Mikrotik RB951G-2HnD

- Сброс настроек роутера

- Обновление прошивки

- Объединение портов в бридж

- Настройка статического IP

- Настройка интернета в микротик

- Настройка dhcp сервера

- Настройка NAT

- Настройка wifi точки доступа в mikrotik

- Смена пароля администратора по-умолчанию

- Настройка времени

- Часто задаваемые вопросы по теме статьи (FAQ)

- Видео

- Онлайн курcы по Mikrotik

- Помогла статья? Подписывайся на telegram канал автора

- Summary

- Properties

- Example

- Service Ports

- Protocols and ports

- RouterOS version

- Access to a router

- Access by IP address

- Router services

- Other clients services

- More Secure SSH access

- Router interface

- Ethernet/SFP interfaces

- LCD

- Firewall

- IPv4 firewall to a router

- IPv4 firewall for clients

Введение

Отличительной особенностью роутеров Mikrotik от многих производителей сетевого оборудования является фирменная утилита для настройки устройств — Winbox. Я сразу обратил на это внимание, когда первый раз познакомился с микротиками. По первости глаза разбегаются, когда подключаешься через нее к устройству, но если немного освоишься, то понимаешь ее удобство. Несмотря на то, что я могу все, что необходимо, настроить через cli, чаще всего делаю это через winbox.

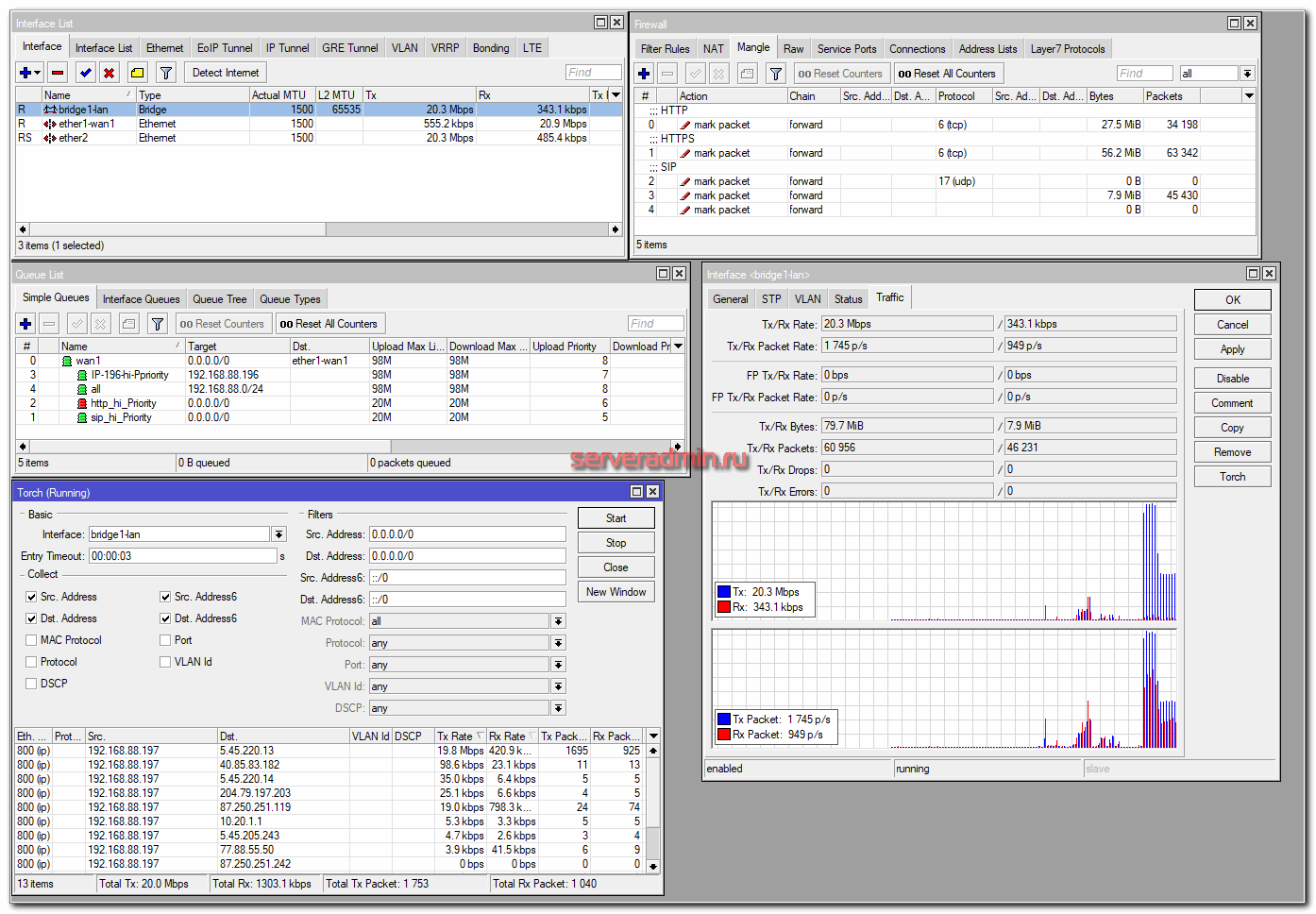

Особенно удобно, когда надо что-то продебажить. Можно открыть несколько окон внутри программы — тест скорости, список правил firewall для наблюдения за счетчиками, torch для анализа трафика и до кучи график загрузки сетевого интерфейса.

И все это доступно во всей линейке оборудования, даже в самых бюджетных моделях. Вам известно что-то подобное у других производителей в ценовой категории 50-150$? Мне лично нет, но тут я могу заблуждаться. Если у каких-то вендоров есть что-то похожее на Winbox, было бы любопытно узнать об этом.

Где скачать Winbox

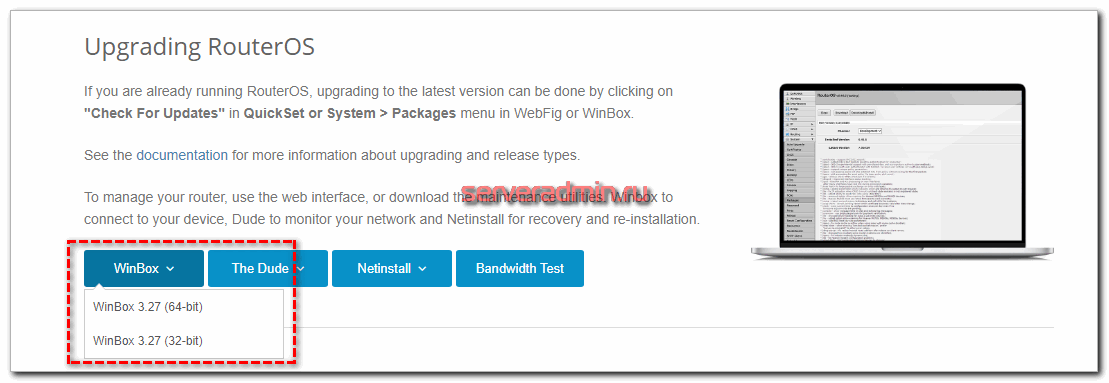

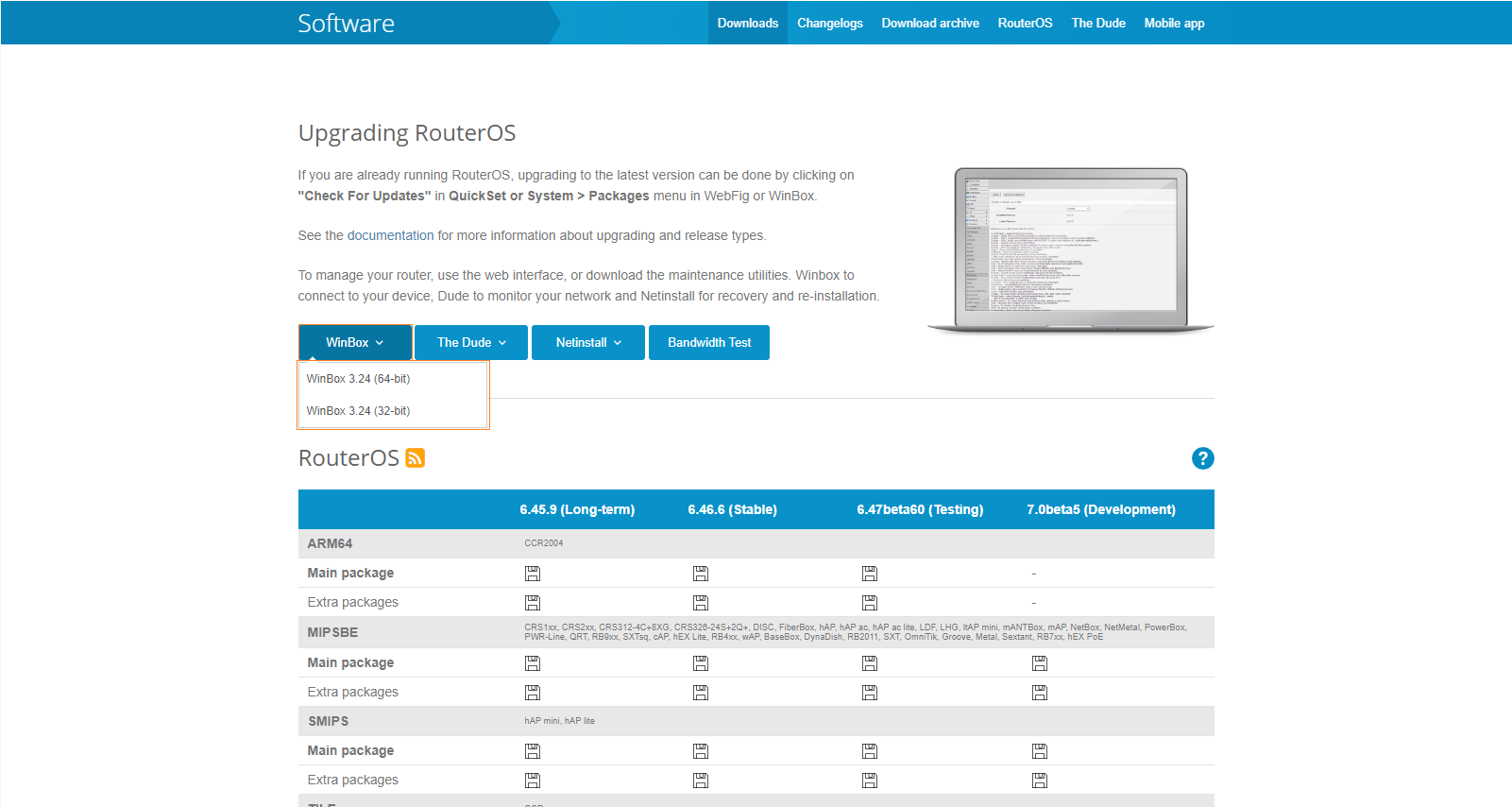

Качать winbox последней версии надо строго с официального сайта — https://mikrotik.com/download.

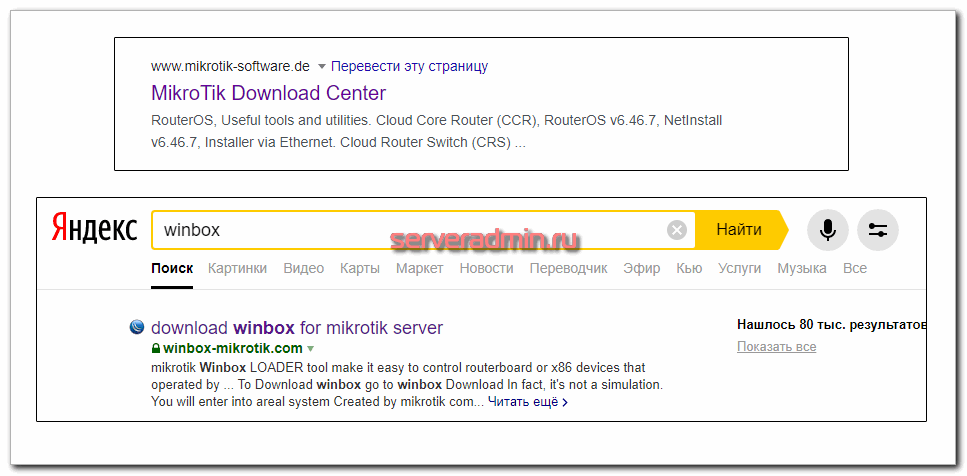

Делаю на этом акцент, потому что одно время при поиске утилиты в поисковиках на первом месте были другие сайты. Кто-то подсуетился и сделал отдельные сайты под этот поисковой запрос. В итоге они были выше основного сайта вендора. Сейчас это уже пофиксили, но вот подобные примеры.

Так же напоминаю, что сайт mikrotik.ru к самой компании Микротик не имеет никакого отношения. Им просто удалось зарегистрировать этот домен и открыть на нем магазин оборудования. Причем продают они устройства разных вендоров. Часто этот сайт очень хорошо ранжируется и может вводить в заблуждение относительно его принадлежности к латвийской компании.

Отдельно добавлю, что версии winbox на русском языке не существует. Как и не существует интерфейса управления в ней с русским языком. И это очень хорошо, так как не происходит недопонимания и двойственности в трактовании и переводе одних и тех же настроек. Англоязычное it сообщество намного больше русскоязычного, поэтому удобнее искать что-то сразу на английском языке. Больше шансов найти информацию.

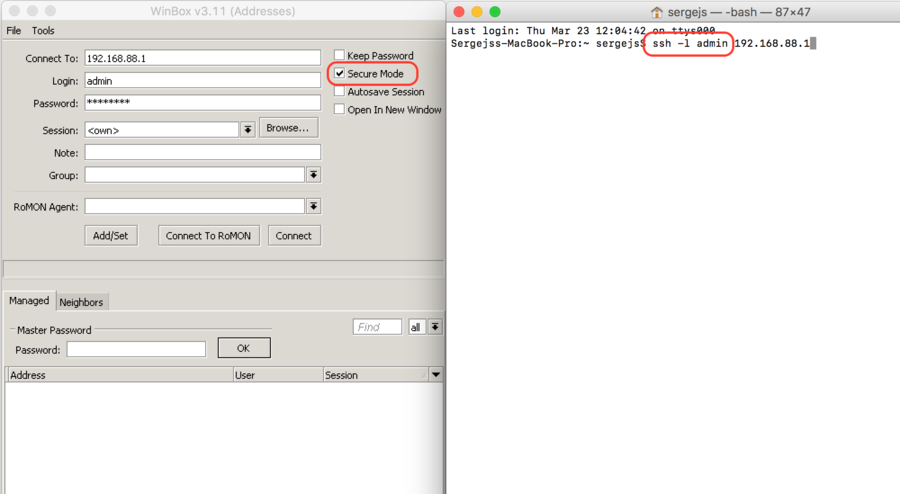

Winbox для MacOS и Linux

Это может показаться удивительным, но нативного приложения Winbox под Mac или Linux просто не существует. Я не разбираюсь в портировании программного обеспечения в другие операционные системы, поэтому не могу судить, почему дело обстоит именно так. Возможно есть какие-то объективные причины того, почему разработчики Mikrotik не выпускают отдельную версию winbox под Linux или Mac.

Так что у вас не очень много вариантов работы с winbox, если ваша OS не Windows:

- Использовать для этого отдельную виртуальную машину с Windows.

- Использовать Wine.

Для маков существует проект на github — winbox-mac, который позволяет запускать утилиту winbox на macos. Под капотом там обычное виндовое приложение в комплекте с wine. Из-за этого весит эта штуковина более 300 Мб.

Для запуска winbox в linux придется сначала установить wine, а затем запустить виндовую утилиту через нее. Каких-то особых заморочек с этим нет. Все работает сразу без дополнительных настроек. Главное wine поставить. В Ubuntu:

# apt install wine-stable # wine winbox.exe

В Centos надо подключить репозиторий epel:

# dnf install epel-release # dnf config-manager --set-enabled PowerTools # dnf install wine # wine winbox.exe

Либо можете воспользоваться готовым проектом, где все собрано в одном месте — winbox-installer.

Важный нюанс. При запуске winbox в mac или linux у вас не будет работать Drag & Drop файлов. Это не ошибка, wine просто не поддерживает этот режим.

Как подключиться к Mikrotik через Winbox

Итак, утилиту мы скачали. Теперь рассмотрим варианты подключения к Mikrotik через Winbox. Тут проявляется еще одна очень полезная фишка микротиков. Если ты находишься с ним в одном широковещательном домене, то можно подключиться напрямую, используя mac адрес. Поясню для тех, кто не очень разбирается в теории сетей, о чем тут идет речь.

Расскажу по-простому. Единый широковещательный домен это как-будто вы подключены к микротику через общий свитч. Ваше соединение с ним осуществляется на канальном, втором уровне модели OSI. То есть вам не нужно ничего знать про ip адреса друг друга. Вы можете найти друг друга широковещательным запросом, а свитч вас соединит.

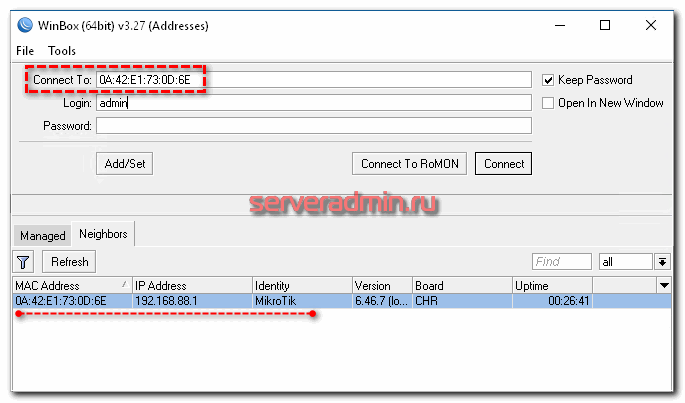

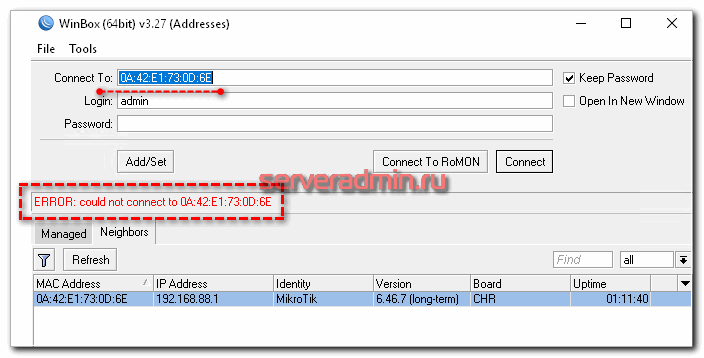

Такая возможность часто спасает, когда вы ошиблись в каких-то настройках ip адреса, или на фаерволе случайно закрыли себе доступ. Вы можете обойти ошибки на уровне ip, подключившись напрямую по mac адресу. Выглядит это следующим образом:

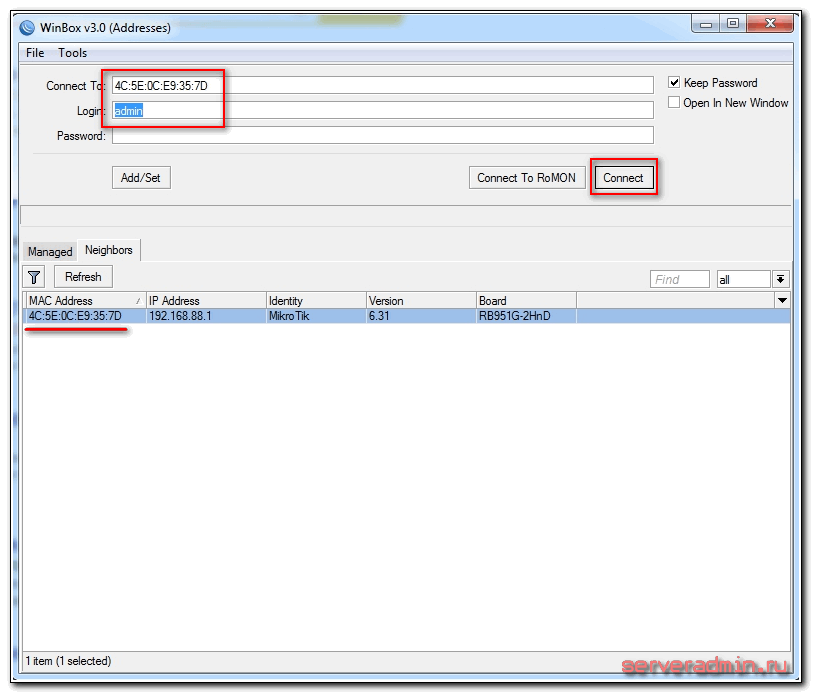

С помощью широковещательного запроса winbox обнаружил все доступные устройства Mikrotik в своем сегменте сети и получил возможность подключиться напрямую по mac адресу. Сразу скажу, что такое соединение менее стабильно, чем по ip. Вытекает это из особенностей протоколов подключения.

При подключении по IP адресу с помощью протокола TCP, осуществляется проверка целостности пакетов и подтверждение их доставки. При подключении по MAC этого не происходит, поэтому подключение менее стабильно. Это объясняет, почему во время подключения по mac часто происходит обрыв соединения и отключение от устройства. В общем случае лучше подключаться по ip адресу.

Когда мне приходилось удаленно настраивать Микротики, я всегда старался оставить себе возможность подключиться к устройству напрямую по mac. Понятно, что это не всегда получится и не всегда спасет, если ты по ошибке отключишь интернет. Но если была возможность подстраховаться, я ее использовал.

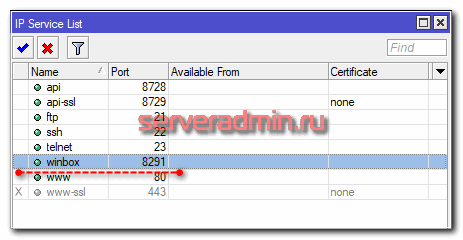

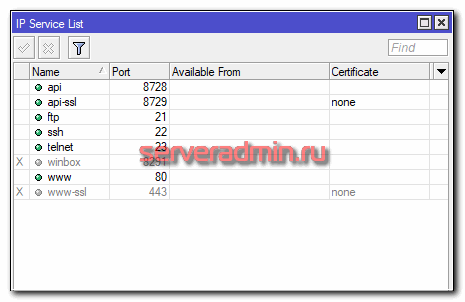

В общем случае для подключения по winbox достаточно убедиться в том, что включена соответствующая служба. Проверить это можно в разделе IP -> Services.

Если здесь отключить службу winbox, подключение через эту утилиту будет невозможно.

Доступ к Микротик из интернета

Иногда нужно настроить доступ к микротику снаружи, то бишь через незащищенное соединение по интернету. Без крайней необходимости я не рекомендую этого делать. Уже не раз в routeros находили уязвимости, в результате чего удаленное подключение к Mikrotik оказывалось огромной дырой в безопасности. В конечном счете это приводило к заражению устройства и использование его в качестве участника ботнета или открытого прокси сервера.

Для подключения к Mikrotik по умолчанию Winbox использует TCP PORT 8291. Соответственно, для доступа снаружи, вам необходимо открыть этот порт на Firewall. Я в обязательном порядке рекомендую защитить подобное соединение одним из двух предложенных мной в отдельных статьях способов:

Еще раз подчерку — используйте какую-то защиту. Не оставляйте порт для winbox доступный напрямую через интернет без каких-либо ограничений. Делайте это либо одним из предложенных мной способов, либо открывайте доступ извне по winbox только через vpn.

Запретить доступ по Winbox

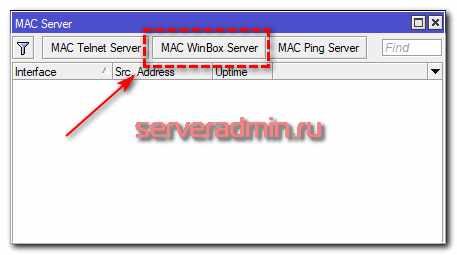

Рассмотрим теперь, как нам запретить подключение к микротику через winbox. Для начала запретим доступ по MAC адресу. Делайте это аккуратно, так как не настроив ip адрес и запретив доступ по mac, вы не оставите себе никакой возможности управлять роутером. Ему придется сбрасывать настройки.

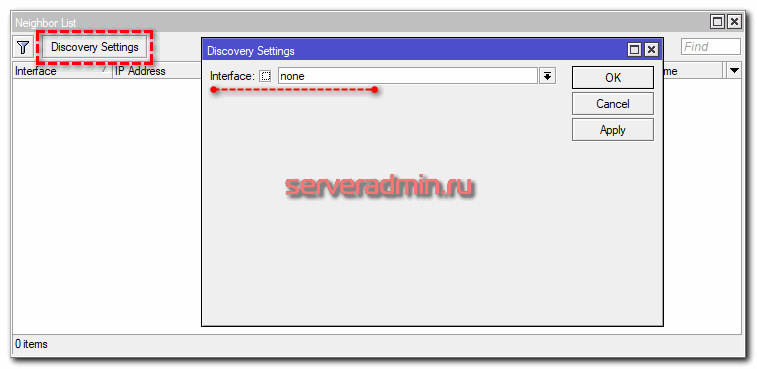

Для запрета подключения по mac необходимо перейти в раздел Tools -> MAC Server и нажать на кнопку MAC WinBox Server.

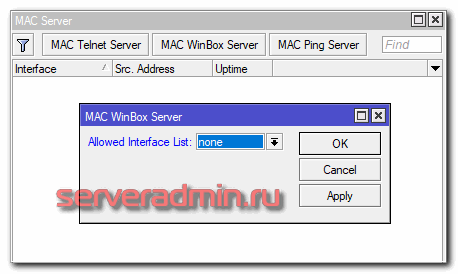

Здесь вы можете выбрать списки интерфейсов, с которых разрешено подключение по MAC. Чтобы его запретить, надо выбрать none.

После этого подключиться по mac адресу с помощью winbox будет невозможно.

Собственные списки интерфейсов можно создать в разделе Interfaces, вкладка Interface List.

Для того, чтобы микротик вообще отсутствовал в списке устройств winbox, необходимо отключить службу Neighbor List. Для этого идем в раздел IP -> Neighbors и приводим настройки к следующему виду.

После этого устройство не даст себя обнаруживать в локальной сети. С запретом доступа по MAC разобрались, теперь запретим и все остальные подключения. Для этого есть 2 способа:

- Отключить службу Winbox.

- Закрыть tcp порт 8291 на firewall.

В первом случае отключаем службу.

Во втором добавляем правило в firewall.

# ip firewall filter add action=reject chain=input dst-port=8291 protocol=tcp

Подробнее про настройку firewall читайте отдельную статью. Здесь не буду на этом останавливаться.

На этом по запрету доступа через Winbox все. Рассмотрел все возможные варианты блокировки подключения.

Почему winbox не видит Mikrotik по mac

Рассмотрим теперь ситуации, когда Микротик не виден в Winbox. Как я уже рассказывал выше, на микротике может быть банально отключена служба, которая отвечает на запросы по mac адресу. В таком случае, он не будет виден в списке найденных устройств. При этом, если вы знаете mac адрес микротика, вы сможете ввести его вручную и подключиться. Проверить, на каких интерфейсах вы можете обнаружить свой микротик по mac, можно в разделе IP -> Neighbors.

В данном примере микротик виден по mac на всех интерфейсах, кроме динамических. Так же некоторые новички не понимают, что для доступа по mac вы должны быть с устройством в одном широковещательном домене. Подробно я уже об этом рассказал в самом начале. Если между вами есть маршрутизатор, который работает на третьем уровне модели osi, вы не увидите друг друга по мак адресу. Это невозможно технически. В общем случае, конечно.

На некоторых устройствах прописан мак адрес порта на самом устройстве. Если не получается обнаружить микротик в сети, попробуйте вручную вбить этот адрес порта и подключиться напрямую. Только опять же, убедитесь, что вы с этим портом подключены в один и тот же свитч.

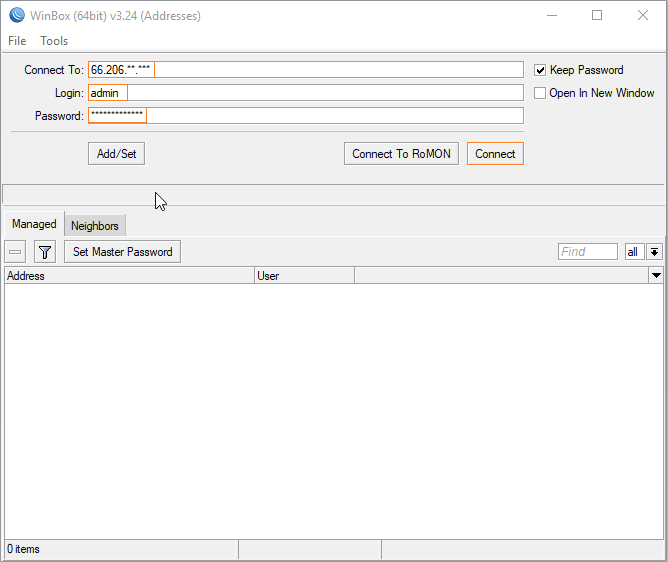

Шифрование сохраненных паролей

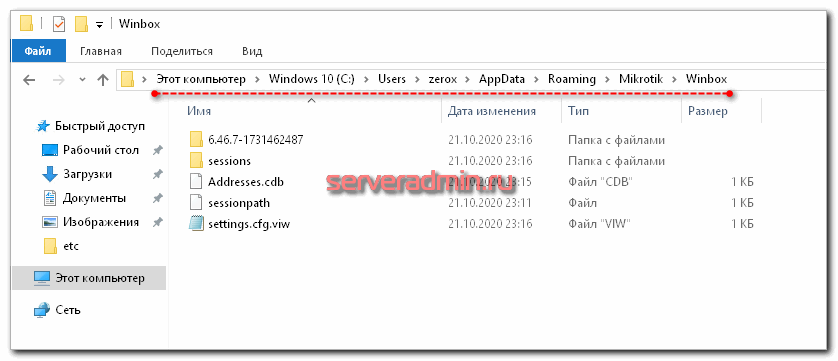

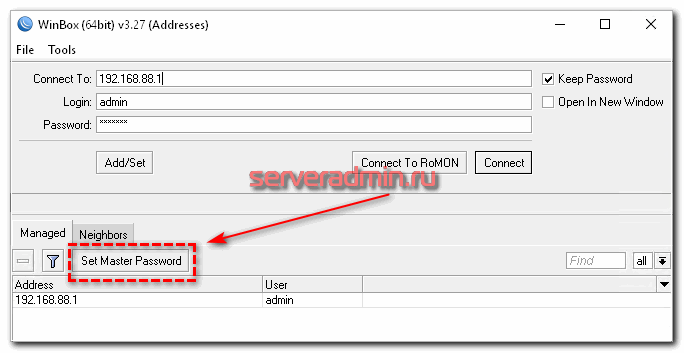

Для того, чтобы защитить свои сохраненные пароли, используйте шифрование. Для этого нажимайте кнопку Set Master Password на главном экране Winbox и указывайте пароль.

После этого доступа к сохраненным паролям не будет без введения Master Password, так что можно не бояться за сохранность файлов winbox в профиле пользователя. Я очень долгое время не задумывался о сохранности паролей, пока мне один знакомый не показал, как легко и просто забрать все мои сессии и получить доступ к устройствам.

Так что я настоятельно рекомендую всегда использовать Master Password и делать его длинным. Современные майнинговые фермы с кучей видеокарт сильно упрощают brute force не очень сложных паролей.

Заключение

Я постарался разобрать все известные мне нюансы подключения к Mikrotik по Winbox. Некоторые вещи я вообще не знал и не задумывал о них долгое время работы с устройствами. Например, только недавно я разобрал тему с подключением по mac. Узнал, как им управлять, ограничивать, запрещать и т.д. До этого просто не обращал на это внимание и оставлял все по дефолту.

Про шифрование рассказал все в статье. Долго им не пользовался, но последние несколько лет в обязательно порядке устанавливаю Master Password, либо просто не сохраняю пароли в winbox, храня их в keepass. Если я забыл что-то важное или в чем-то ошибся, жду замечаний в комментариях.

Онлайн курcы по Mikrotik

Если у вас есть желание научиться работать с роутерами микротик и стать специалистом в этой области, рекомендую пройти курcы по программе, основанной на информации из официального курcа MikroTik Certified Network Associate. Помимо официальной программы, в курcах будут лабораторные работы, в которых вы на практике сможете проверить и закрепить полученные знания. Все подробности на сайте Курcы по ИТ.

Стоимость обучения весьма демократична, хорошая возможность получить новые знания в актуальной на сегодняшний день предметной области. Особенности курcов:

- Знания, ориентированные на практику;

- Реальные ситуации и задачи;

- Лучшее из международных программ.

Небольшая заметка на тему использования известной технологии для защиты уязвимого сервиса при сохранении удаленного доступа к нему. Речь пойдет о настройке Port knocking в Mikrotik для защиты подключения к Winbox с сохранением доступа откуда угодно. Покажу работу технологии на простом и более сложном примере.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курcе по администрированию MikroTik. Автор курcа, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Что такое port knocking

Port knocking — защитный режим обслуживания сети, действие которого основано на следующем принципе. Сетевой порт является закрытым до тех пор, пока не будут выполнены определенные условия. В данном случае условием является определенная последовательность пакетов данных, направленная на целевое устройство, которое защищается с помощью port knocking.

В моем примере мы будет защищать порт 8291, который используется в mikrotik для подключения управляющей программы winbox. Для того, чтобы с ее помощью можно было подключиться к устройству, нужно будет отправить определенную последовательность пакетов по протоколу icmp.

Простая настройка port knocking из одного правила

Для того, чтобы не погружаться в теорию работы и настройки firewall в mikrotik, я буду считать, что вы настраивали его по моей статье на эту тему. Так как мое текущее повествование на достаточно узкую тему, сфокусируюсь только на ней. Если вы не очень знакомы с описываемым роутером, то читайте мою статью на тему базовой настройки mikrotik.

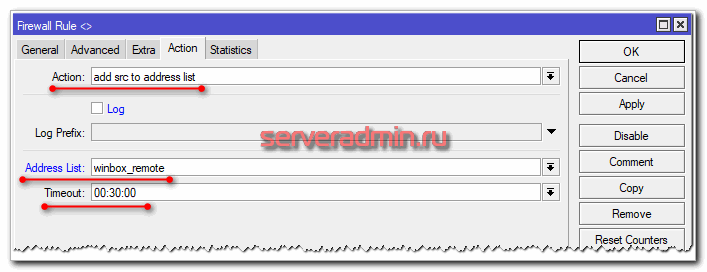

Допустим, вы ограничили доступ к порту 8291, который использует winbox для подключения, фиксированным списком ip адресов. Название списка winbox_remote. Сейчас я покажу, как сделать так, чтобы в этот список временно попал тот ip адрес, который вам нужен, и который отсутствует в этом списке. Причем доступа к микротику у вас не будет. Тут нам как раз поможет технология port knocking.

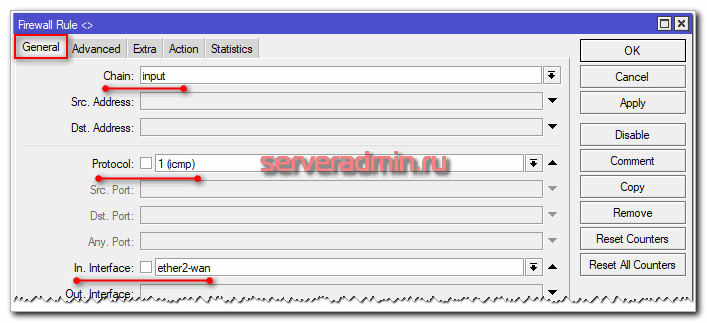

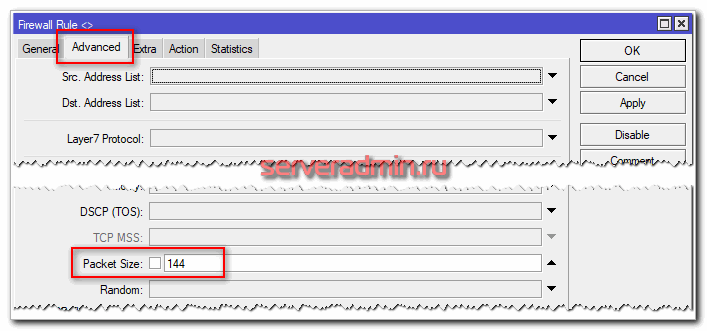

Создаем следующее правило в фаерволе микротика.

add action=add-src-to-address-list address-list=winbox_remote address-list-timeout=30m chain=input comment="icmp port knocking" in-interface=ether2-wan packet-size=144 protocol=icmp

Рассказываю, что мы тут настроили. При пинге с какого-то ip адреса размером пакета 116 байт, на микротик придет пакет размером 144 байта (28 байт заголовок) и адрес отправителя будет добавлен в список winbox_remote на 30 минут. Для проверки работы достаточно выполнить пинг с любого компьютера, примерно вот так:

ping 1.2.3.4 -l 116 -n 1

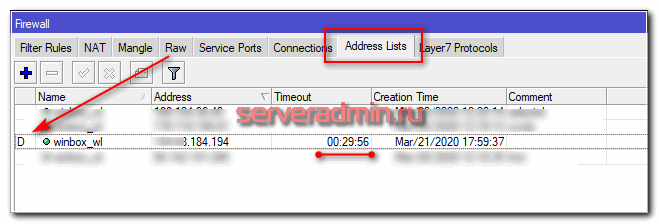

После этого адрес отправителя отправится в указанный список роутера. Там будет создана динамическая запись.

Чтобы правило сработало, оно должно быть правильно расположено в списке правил. Правило с port knocking обязательно должно быть выше правила, разрешающего все icmp пакеты. Если этого не сделать, то первое разрешающее правило обработает все входящие icmp пакеты и до созданного нами в этой статье правила они просто не дойдут.

Более сложная проверка из трех правил

Теперь рассмотрим вариант немного посложнее. В список разрешенных ip адресов можно будет попасть, отправив не менее трех пакетов нужно длины. Для этого создаем 3 правила в firewall.

add action=add-src-to-address-list address-list=winbox_remote address-list-timeout=30m chain=input comment="icmp port knocking" in-interface=ether2-wan log=yes packet-size=144 protocol=icmp src-address-list=stage2 add action=add-src-to-address-list address-list=stage2 address-list-timeout=1m chain=input in-interface=ether2-wan log=yes packet-size=144 protocol=icmp src-address-list=stage1 add action=add-src-to-address-list address-list=stage1 address-list-timeout=1m chain=input in-interface=ether2-wan log=yes packet-size=144 protocol=icmp

Обращаю внимание на порядок правил. Он должен быть именно такой. Первый пакет попадает на третье правило и адрес отправителя записывается в список stage1. Следующий пакет будет иметь адрес отправителя из stage1 (src-address-list=stage1), поэтому его заносим в список stage2. Третий пакет будет иметь адрес отправителя из stage2, поэтому добавляем его в winbox_remote.

Тут есть один важный нюанс. Чаще всего у вас первым правилом в списке firewall на mikrotik будет разрешение на уже установленные соединения. Примерно такое:

add action=accept chain=input comment="accept establish & related" connection-state=established,related

Оно будет захватывать второй и последующие пакеты icmp, поэтому они не попадут на 3 наших правила выше. Чтобы этого избежать, нужно правила с port knocking в mikrotik ставить либо выше этого правила, либо в этом правиле сделать исключение для протокола icmp, примерно так:

add action=accept chain=input comment="accept establish & related" connection-state=established,related protocol=!icmp

После этого все должно работать нормально. На время отладки рекомендую включить логирование целевых правил. Так будет проще разобраться в проблемах, если будут возникать.

Таким способом можно наполнять разные списки и использовать их для доступа к различным сервисам. Как говорится, просто и сердито. Настроить не сложно, обойти такую защиту в очень хлопотно, особенно если время жизни записей в списке оставить 1 минуту. Для подключения к сервису этого вполне хватит, а дальше соединение получит статус established и будет оставаться активным, пока не закроется.

Онлайн курcы по Mikrotik

Если у вас есть желание научиться работать с роутерами микротик и стать специалистом в этой области, рекомендую пройти курcы по программе, основанной на информации из официального курcа MikroTik Certified Network Associate. Помимо официальной программы, в курcах будут лабораторные работы, в которых вы на практике сможете проверить и закрепить полученные знания. Все подробности на сайте Курcы по ИТ.

Стоимость обучения весьма демократична, хорошая возможность получить новые знания в актуальной на сегодняшний день предметной области. Особенности курcов:

- Знания, ориентированные на практику;

- Реальные ситуации и задачи;

- Лучшее из международных программ.

Помогла статья? Подписывайся на telegram канал автора

Анонсы всех статей, плюс много другой полезной и интересной информации, которая не попадает на сайт.

Ways To Block A Port In Mikrotik

- Block port through the user interface

- Block port using the terminal

Block MikroTik Port Using The User Interface

Step1: Login To Winbox

First, try to login to your MikroTik VPS through Winbox.

You can download Winbox through the MikroTik website.

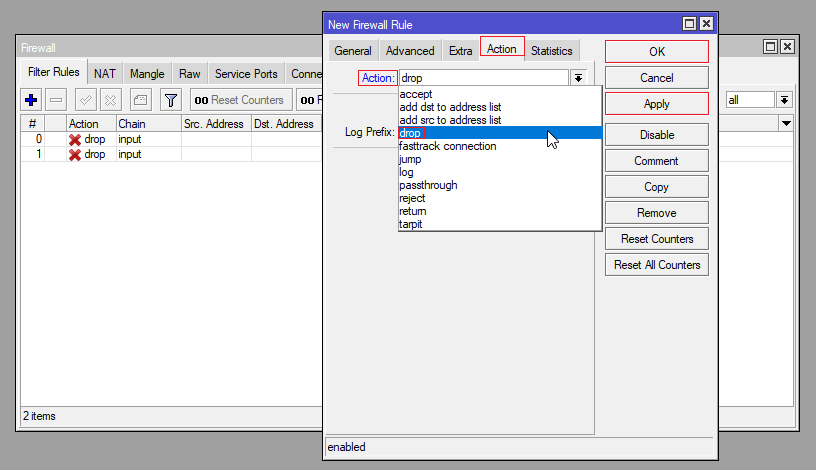

Step2: Block The Mentioned Port

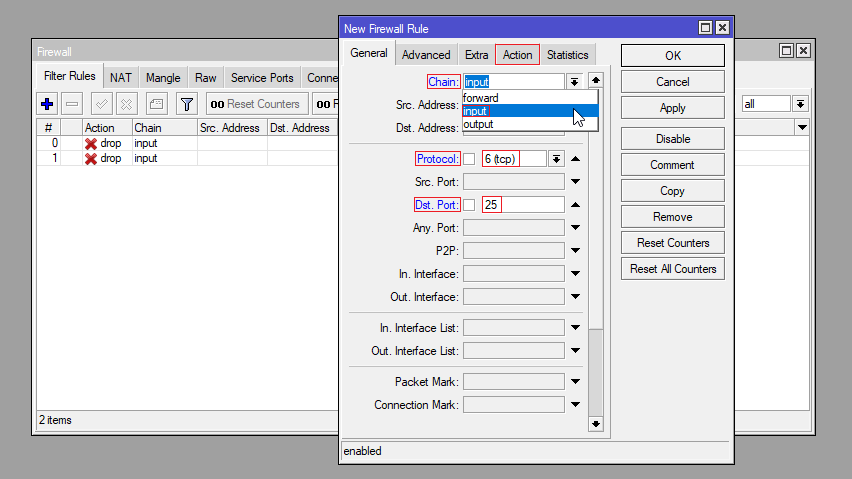

Now you have successfully logged in to the Winbox. From the left panel choose IP and then Firewall.

Click on the blue plus sign. On the General tab, choose the Chain as Input.

Definition Of Chains In MikroTik Firewall

: It means incoming packets to routers. In fact, when the destination of a packet is the router itself, the packet is in the input chain. Like when you use MikroTik as a DNS server, DNS packets are in the input chain.

: It means packets that come out of the router. In fact, packages whose source address is the router itself. Like the NTP package that the router sends to the Internet to set its clock.

: It means packages that intend to cross the router. Like when the router only routes packets. And the closed source and destination addresses are not any of the router board addresses.

After setting the chain as Input, Choose the Protocol which can be TCP or UDP. And set the destination port as 25.

Now in the Action tab, choose drop to drop the incoming packages. Click Apply and OK to complete the process.

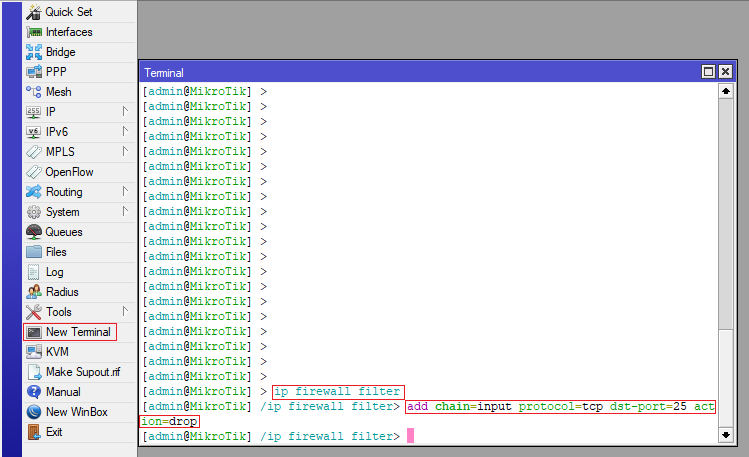

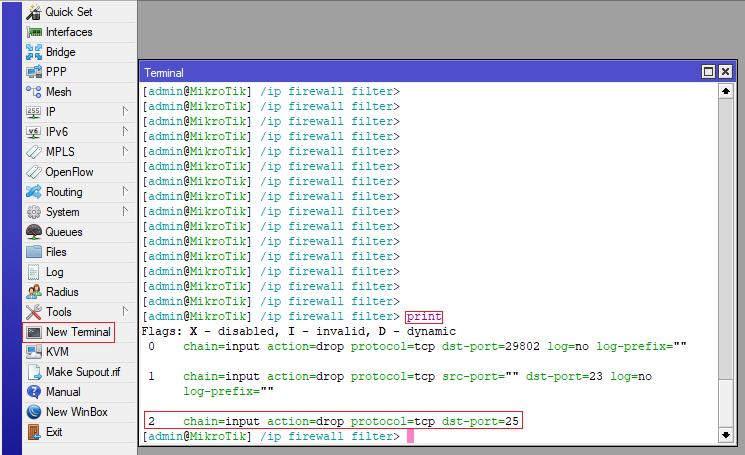

Block A Port In MikroTik Using Terminal

Sometimes we do not have access to the Mikrotik Server remotely. As a result, we will have to add our rules through the command line in Console or VNC.

We use the terminal inside the Winbox but if still, you do not have access to the Winbox, you can use the below commands to add rules to the router.

Like the last time log in to the Winbox and open the new terminal.

Then type the below command one by one and press Enter.

ip firewall filter

add chain=input protocol=tcp dst-port=25 action=drop

In this way, you successfully change the port and you can type the below command to see the rules inside the firewall:

I hope you have enjoyed this post and you find it useful.

I will be happy to get your opinions regarding this article.

Продолжаю рассказ про замечательную серию устройств из Латвии, которые зарекомендовали себя как функциональные и надежные девайсы. В данной статье я подробно рассмотрю вопрос базовой настройки роутеров mikrotik на примере бюджетной и самой популярной модели RB951G-2HnD. Данная инструкция подойдет практически к любой модели, так как все они сделаны на базе одной и той же операционной системы.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курcе по администрированию MikroTik. Автор курcа, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Данная статья является частью единого цикла статьей про Mikrotik.

Введение

Роутеры Mikrotik routerboard достаточно давно появились на рынке, но так до сих пор и не завоевали большую популярность. Хотя свою нишу заняли. Лично я считаю, что это отличный роутер для дома, по надежности у него нет конкурентов. Это действительно маршрутизатор, который можно один раз настроить и забыть. Лично мне еще ни разу не попадалось устройство, которое бы приходилось принудительно перезагружать, чтобы вывести его из комы, как это часто бывает с другими бюджетными железками.

Распространение среди домашних пользователей сдерживает в первую очередь сложность настройки. И хотя более ли менее продвинутому пользователю может показаться, что ничего тут сложного нет. Но на самом деле есть. И я часто сталкивался с просьбами настроить роутер дома для раздачи интернета по wifi, так как купившие по чьей-нибудь рекомендации пользователи сами не могли полностью настроить нужный функционал, хотя инструкций в интернете хватает.

Этот пробел я хочу восполнить и написать подробную пошаговую инструкцию по настройке микротика с нуля для чайников на примере самой подходящей для дома модели RB951G-2HnD. У меня давно подготовлена личная шпаргалка в виде текстового файла. По ней я буквально за 10 минут настраиваю роутер и отдаю пользователю. То есть реально ничего сложного нет, если знаешь, что делаешь. На основе этой шпаргалки я и напишу материал.

Далее предлагаю краткий список того, что мы будем делать в статье, чтобы вы понимали, о чем пойдет речь.

Краткий список действий

2 часа.

Настройка роутера Mikrotik.

- Сброс настроек роутера.

Я предлагаю начать настраивать микротик с нуля, без заводских настроек. Это позволяет лучше понять и разобраться в принципах работы устройства.

- Обновление прошивки.

- Объединение портов в бридж.

Так как мы разбираем базовую настройку микротика, все порты вместе с wifi будут объединены в единый сетевой бридж, чтобы подключенные к ним устройства могли взаимодействовать друг с другом.

- Настройка ip адреса.

В качестве примера покажу, как настроить статический ip адрес в роутере. Это не такая тривиальная и очевидная задача, как в некоторых домашних устройствах.

- Подключение интернета.

Показываю, что нужно сделать, чтобы заработал интернет на самом роутере.

- Настройка dhcp сервера.

Настраиваю dhcp сервер на микротике, чтобы он раздавал сетевые настройки для всех устройств локальной сети.

- Настройка NAT.

Обязательная настройка для того, чтобы интернет заработал у подключенных к mikrotik устройств.

- Настройка Wifi.

Показываю базовую настройку wifi в микротике. Только минимально необходимые настройки, чтобы можно было подключаться и выходить в интернет по wifi.

- Смена пароля администратора.

Показываю, как задать или изменить пароль доступа к роутеру.

- Настройка времени.

Необязательная настройка. С неправильным временем тоже все будет работать, но когда оно установлено правильно и синхронизируется, удобнее и практичнее.

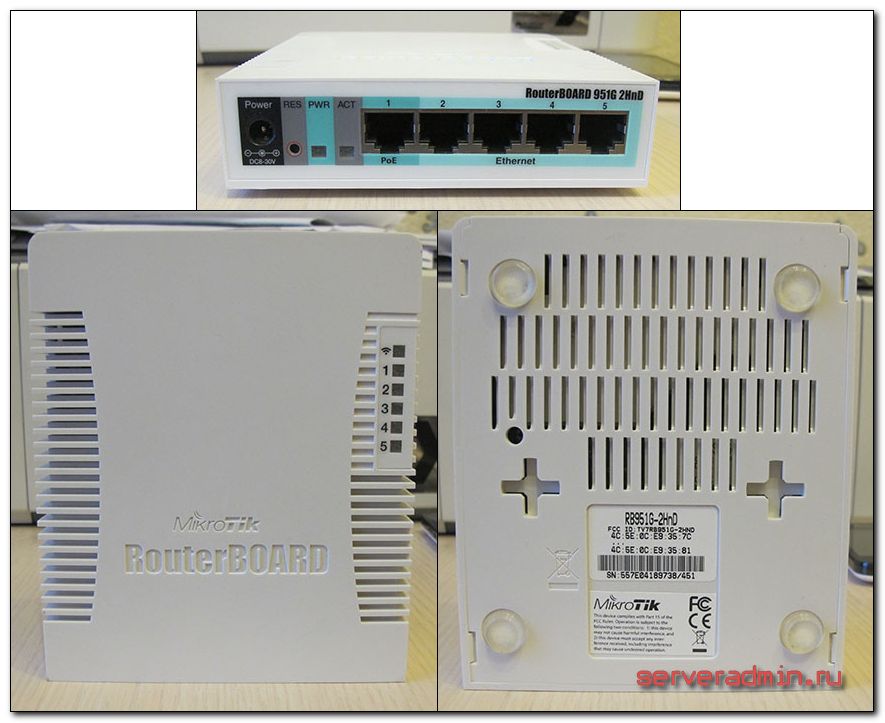

Описание Mikrotik RB951G-2HnD

Вот он, герой сегодняшней статьи — Mikrotik RB951G-2HnD. Его описание, отзывы и стоимость можно быстро проверить на Яндекс.Маркете. По количеству отзывов уже можно сделать вывод об определенной популярности этого роутера.

Внешний вид устройства.

Важной особенностью этого роутера, которой лично я активно пользуюсь, является возможность запитать его с помощью специального poe адаптера.

На изображении он справа. Берется стандартный блок питания от роутера и poe адаптер. Блок питания подключается к адаптеру, а от адаптера уже идет патч корд в первый порт routerboard. Маршрутизатор можно повесить на стену в любое место, нет необходимости привязываться к розетке. Сразу отмечу, что запитать роутер можно только poe адаптером микротика. У него другой стандарт и привычные poe свитчи 802.3af не подойдут.

Существует похожая модель RB951Ui-2HnD. Она отличается от описываемой мной только тем, что у нее 100Mb порт, а у RB951G-2HnD 1Gb. Если для вас эти отличия не принципиальны, то можете покупать более дешевую модель. В остальном они идентичны.

Будем потихонечку двигаться дальше. Как проще всего настроить микротик? Я для этого использую стандартную утилиту winbox. Можно пользоваться и web интерфейсом, но лично мне намного удобнее winbox. Так что для продолжения настройки скачивайте ее на компьютер.

Сброс настроек роутера

Подключаем роутер к сети, подаем питание и запускаем на компьютере winbox. Переходим на вкладку Neighbors и ждем, когда утилита найдет наш микротик. Это может занять какое-то время. На всякий случай можно нажать Refresh, если роутер долго не обнаруживается.

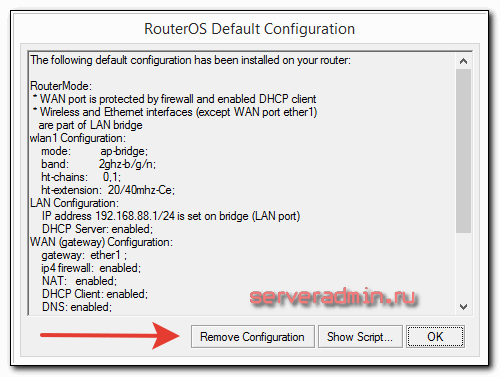

Здесь их можно либо оставить, либо удалить. Я всегда удаляю, так как стандартные настройки чаще всего не подходят под конкретную ситуацию. Приведу несколько примеров, почему это так:

- Я запитал свой роутер по первому порту через poe адаптер и поэтому вынужден использовать этот порт как локальный. В настройках по-умолчанию этот порт используется как wan порт для получения интернета от провайдер.

- В настройках по-умолчанию установлено автоматическое получение настроек от провайдера по dhcp. Если у вас другой тип подключения, то вам стандартная настройка не подходит.

- По-умолчанию устанавливается адресное пространство 192.168.88.0/24. Мне лично не нравятся сетки по-умолчанию, так как если в них случайно воткнуть новое устройство, где будет так же забит умолчательный адрес, то в сети начнутся проблемы. Дома может это и не актуально, но в коммерческих организациях мне приходилось с этим сталкиваться. Поэтому я на всякий случай сетку всегда меняю.

Так что мы нажимаем Remove Configuration, чтобы удалить настройки. После этого роутер перезагрузится. Ждем примерно минуту и подключаемся к нему снова.

Если вы по какой-то причине не удалили сразу предустановки, то выполнить сброс настроек в mikrotik на заводские можно позже. Для этого надо в терминале набрать сначала system, а затем reset. У вас спросят подтверждение и после этого routerboard перезагрузится с заводскими настройками.

Обновление прошивки

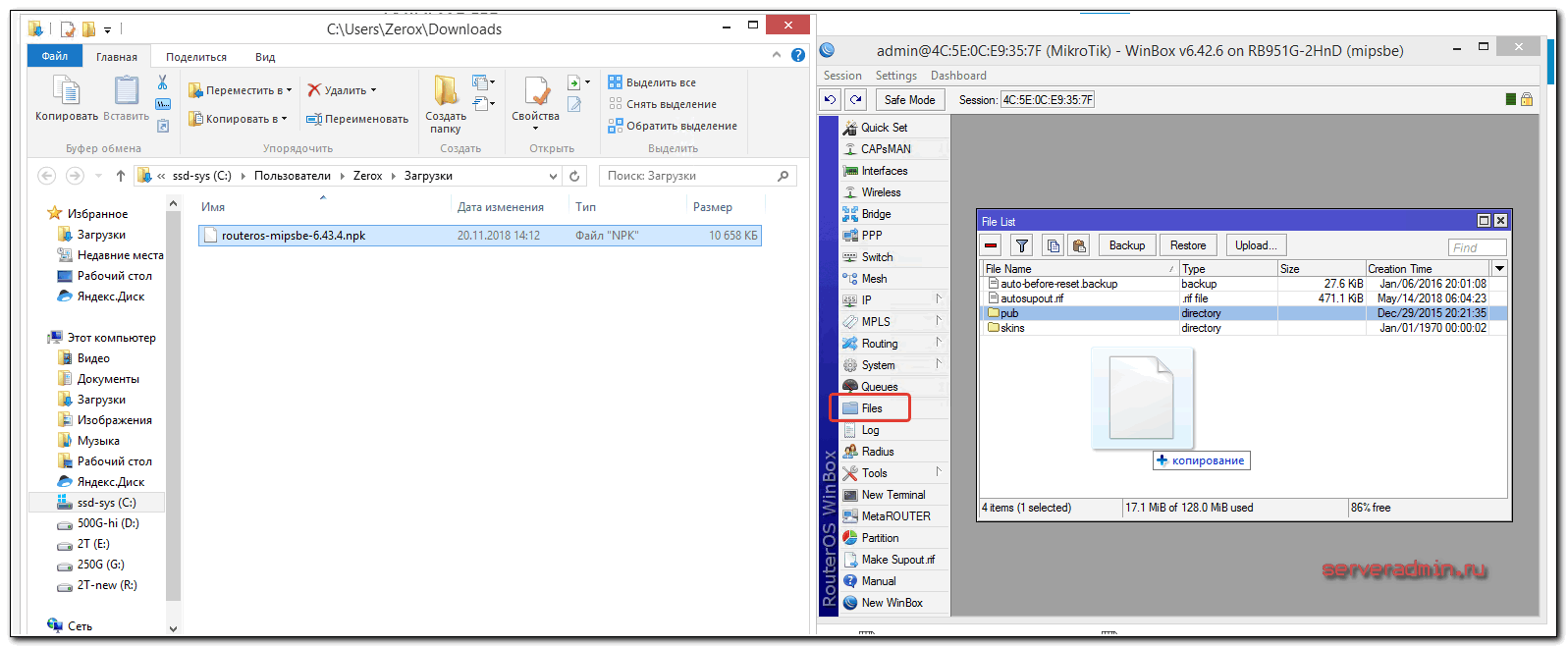

После очистки настроек я рекомендую сразу выполнить обновление прошивки роутера Mikrotik. Для этого идем в раздел Download официального сайта и скачиваем нужный файл. В данном случае это платформа mipsbe, пакет для загрузки Main package. Загружаем его на компьютер и подключаемся к роутеру с помощью winbox. Выбираем слева раздел Files. Затем открываем рядом два окна — один с файлом прошивки, второй с winbox и перетаскиваем мышкой файл из папки в winbox в список файлов.

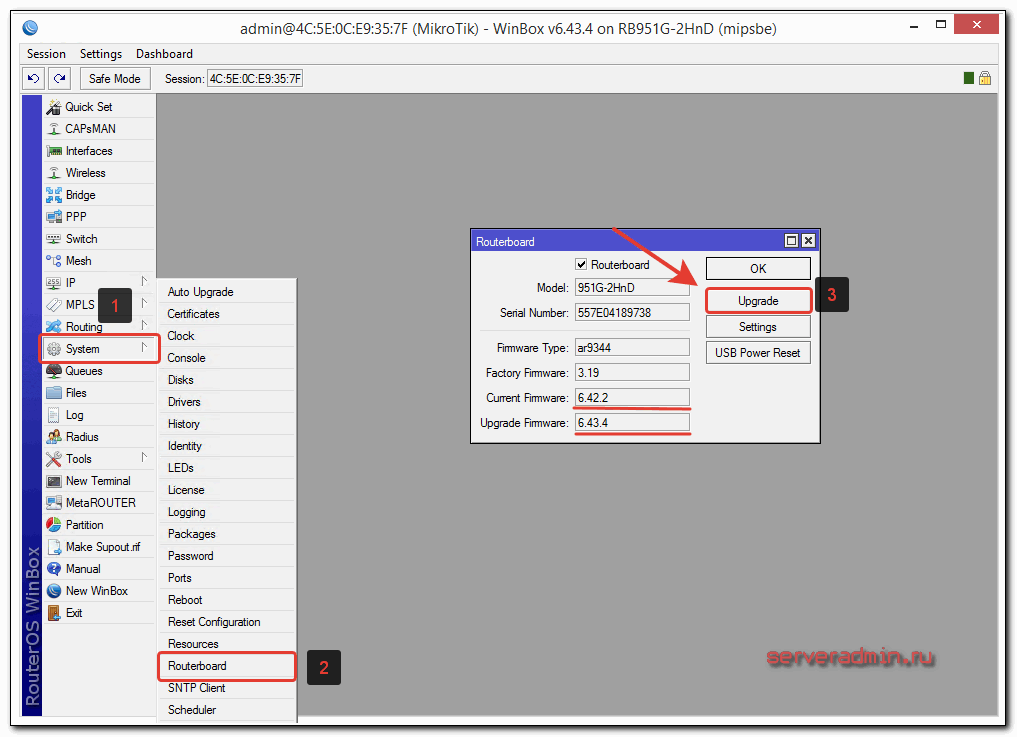

Дожидаемся окончания загрузки прошивки и перезагружаем микротик через раздел меню System -> Reboot. Прошивка обновится во время загрузки роутера. Подождать придется минуты 3. Поле этого снова подключаемся к устройству. После обновления прошивки, нужно обновить загрузчик. Делается это в пункте меню System — RouterBoard. Заходите туда, проверяете строки Current Firmware и Upgrade Firmware. Если они отличаются, то жмете кнопку Upgrade. Если одинаковые, то можно ничего не делать. Изменения вступят в силу после перезагрузки.

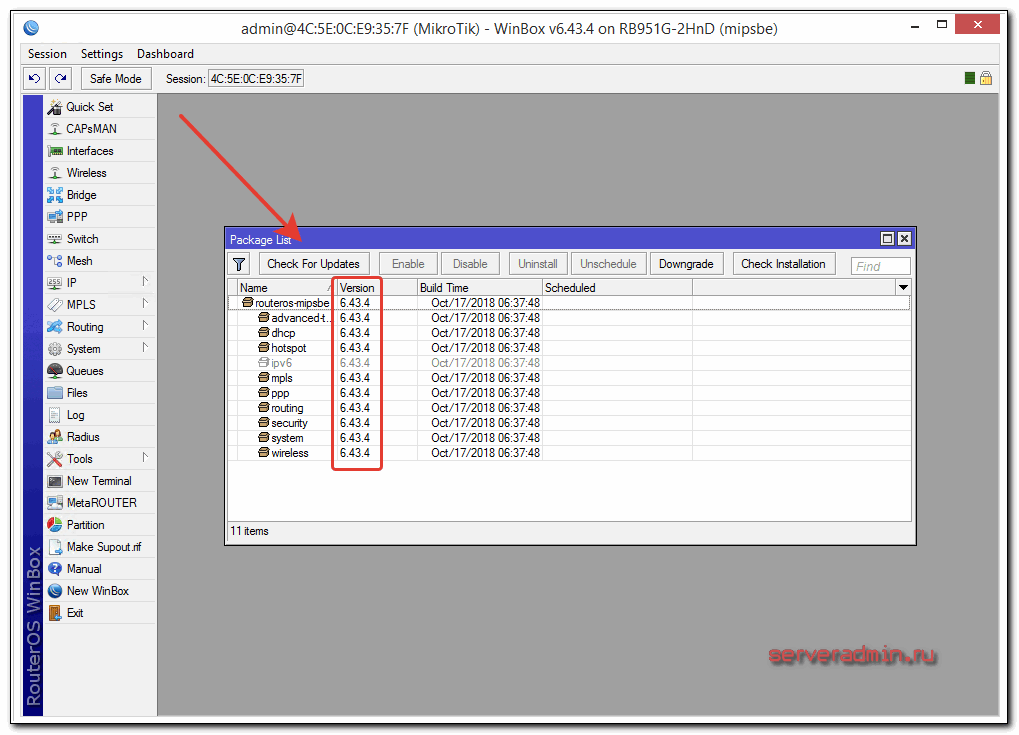

Проверить версию установленной прошивки можно в разделе System — Packages.

В моем случае версия прошивки — 6.43.4. В будущем, когда на роутере будет настроен интернет, обновляться можно автоматически в этом разделе, нажимая на Check For Updates.

Прошивку обновили, можно приступать к настройке.

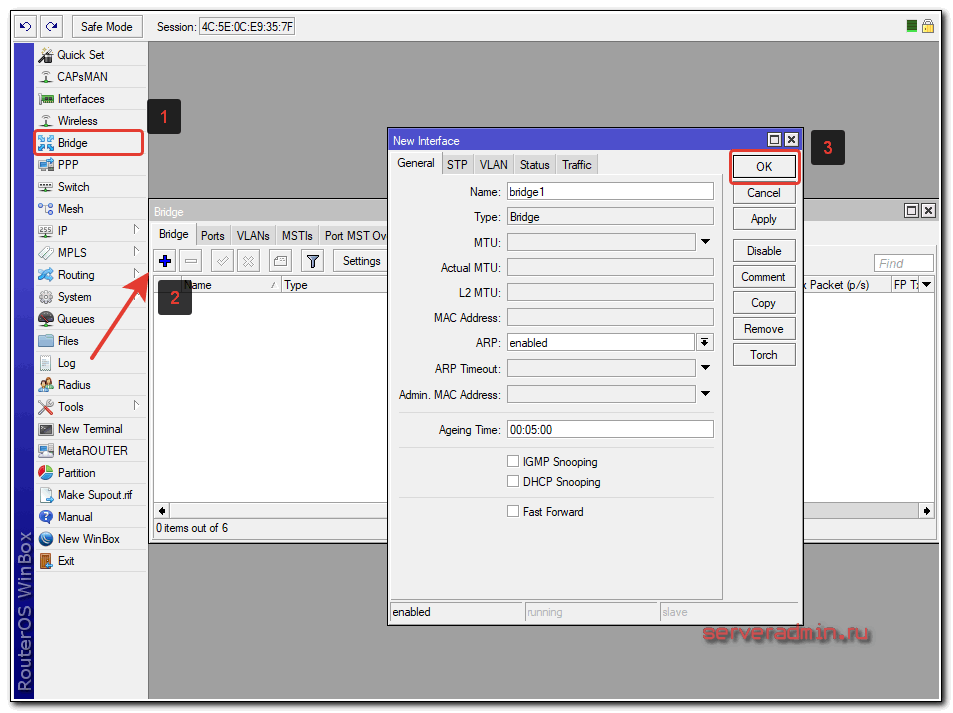

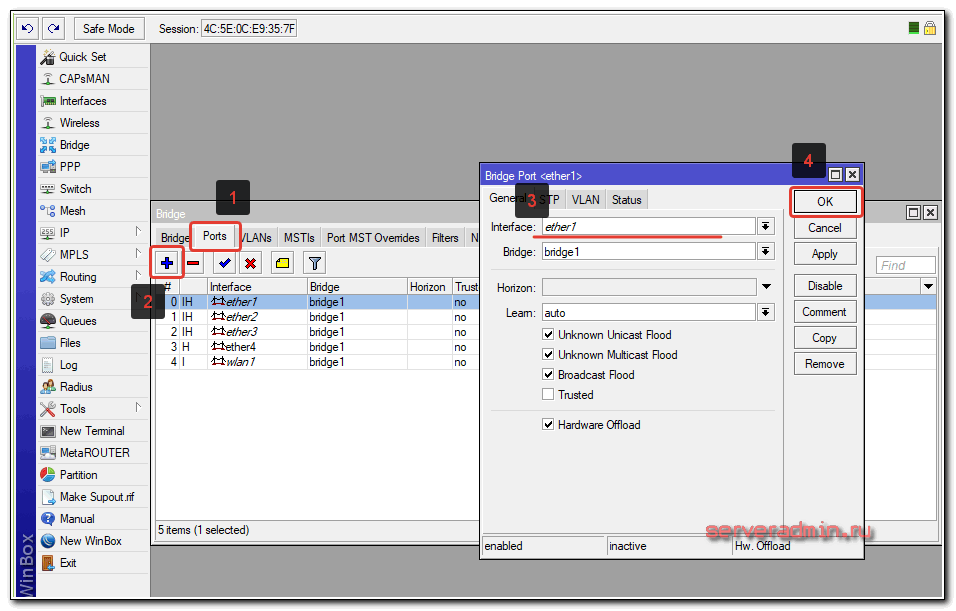

Объединение портов в бридж

Одной из особенностей роутеров mikrotik routerboard является отсутствие предустановленных настроек портов. Объясняю на пальцах, что это такое. Покупая обычный бюджетный роутер, вы увидите подписи к портам. На одном из них обязательно будет написано WAN, на других либо ничего не будет написано, либо LAN. То есть у вас уже будет один порт настроен определенным образом для подключения интернета и остальные порты будут объединены в switch для удобства подключения оборудования.

В Mikrotik не так. Там все порты равнозначны и WAN портом может стать абсолютно любой, какой пожелаете. Так как я 1-й порт использую для подключения питания, в качестве WAN у меня будет выступать 5-й порт. А все остальные я объединю в единую сеть с помощью bridge и добавлю к ним wifi интерфейс. Для этого идем в раздел Bridge и создаем новый bridge1.

Настройки все оставляем дефолтные. У нас появился bridge1. Переходим на вкладку ports и жмем плюсик. Добавляем в brdige1 все порты, кроме WAN. В моем случае это 5-й порт.

Мы объединили все необходимые интерфейсы в бридж для организации единого пространства для всех подключенных устройств.

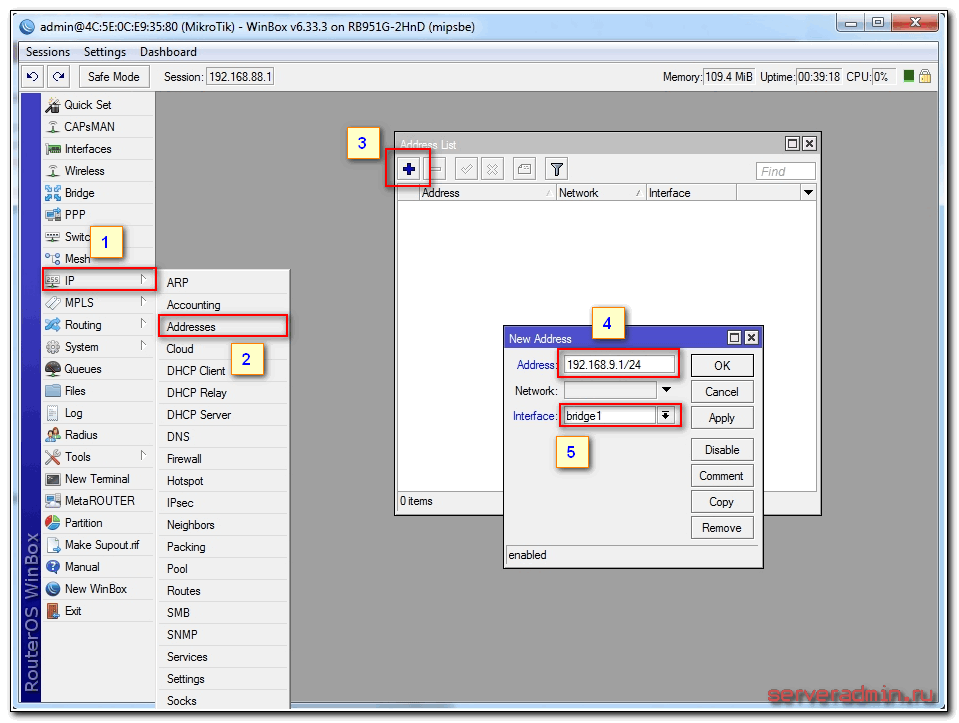

Настройка статического IP

До этого мы подключались к роутеру по МАК адресу. Сейчас можно ему назначить статический локальный ip адрес, по которому он будет доступен в сети. Для этого идем в раздел IP -> Addresses и жмем плюсик.

Указываете в разделе Address любую подсеть. Я выбрал 192.168.9.0. Соответственно микротику мы назначаем адрес 192.168.9.1/24. В качестве интерфейса выбираем bridge1. Поле Network можно не заполнять, оно заполнится автоматически. Теперь наш роутер доступен и по локальным интерфейсам, и по wifi (который еще предстоит настроить) по адресу 192.168.9.1.

Настройка интернета в микротик

Сейчас самое время подключиться к провайдеру и настроить интернет. Тут трудно охватить все возможные варианты подключения. Их может быть много. Я рассмотрю два самых популярных способа:

- Вы получаете настройки от провайдера автоматически по dhcp.

- Провайдер дал вам готовые настройки и вы их вводите вручную.

Как я уже писал ранее, для подключения к провайдеру мы будем использовать 5-й порт. Подключайте провод провайдера.

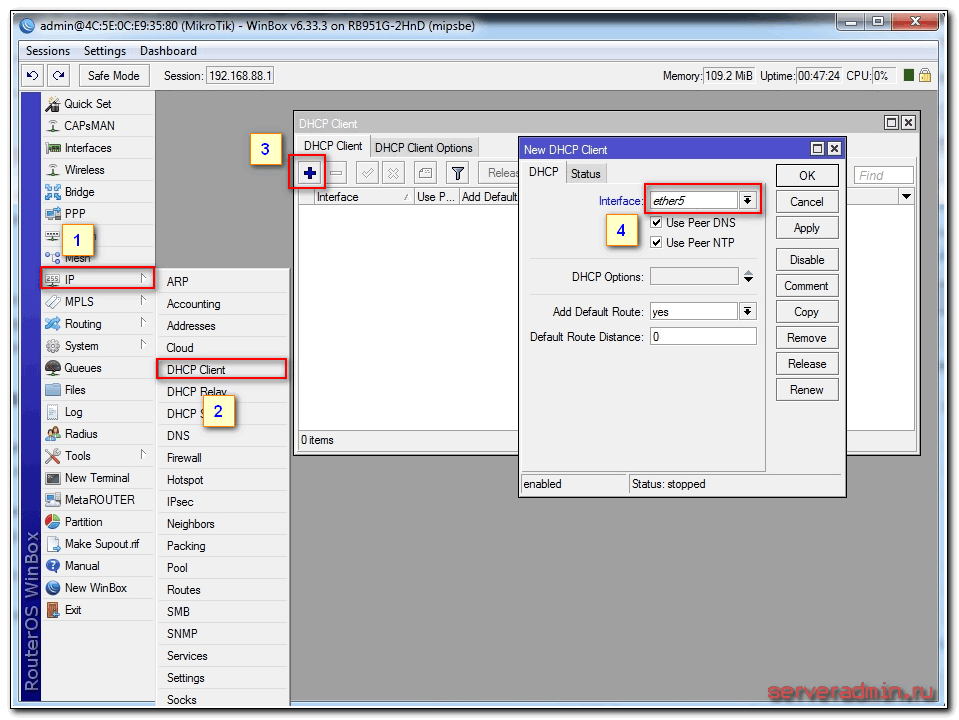

Для получения настроек по dhcp переходите в winbox в раздел IP -> DHCP Client и жмите плюсик. Выбираете интерфейс ether5 и жмете ОК.

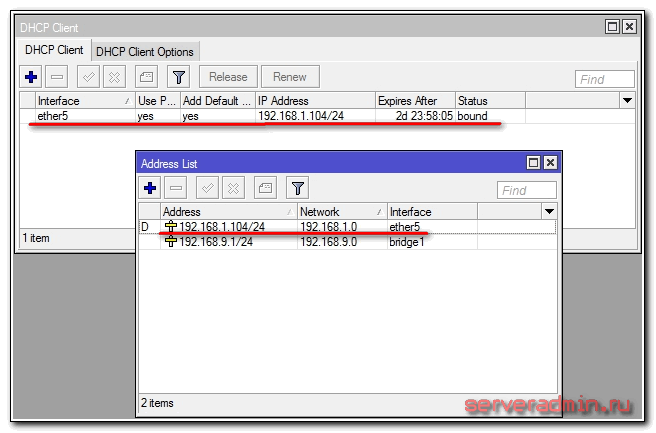

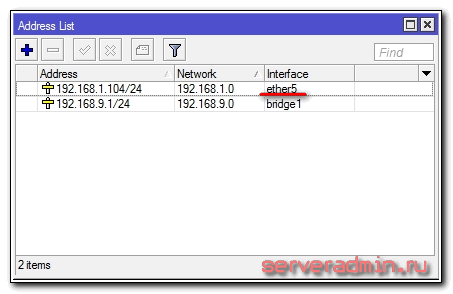

Если вы все сделали правильно, то увидите, какой IP адрес получили. В разделе IP -> Addresses будет информация о настройках.

Рассмотрим вариант, когда провайдер выдал все настройки и вам нужно самим их задать. Будем считать, что наши настройки интернета следующие:

Сначала укажем IP адрес. Делаем все то же самое, что и в предыдущем пункте при настройке статического IP. Только теперь вместо интерфейса bridge1 указываем ether5 и вводим соответствующий адрес — 192.168.1.104/24. Тут мы сразу указали и адрес и маску подсети.

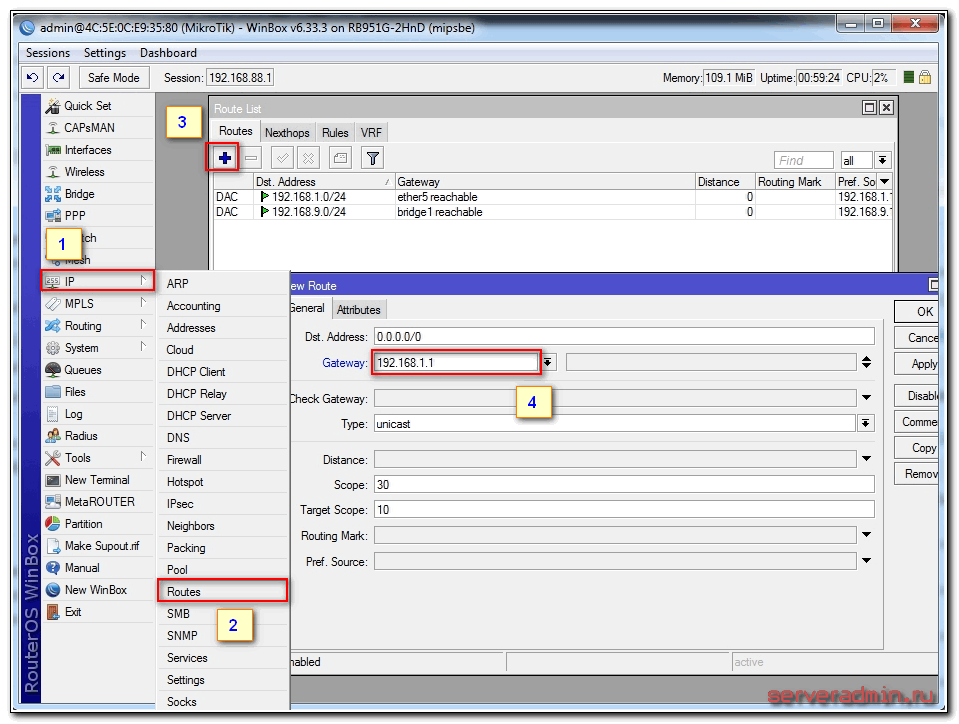

Дальше нам нужно установить шлюз по-умолчанию. Без этого обязательного шага интернет не заработает. Идем в раздел IP -> Routes и жмем плюсик для добавления шлюза по-умолчанию. В Dst. Address оставляем как есть 0.0.0.0/0, а в поле Gateway вписываем шлюз провайдера и жмем ОК.

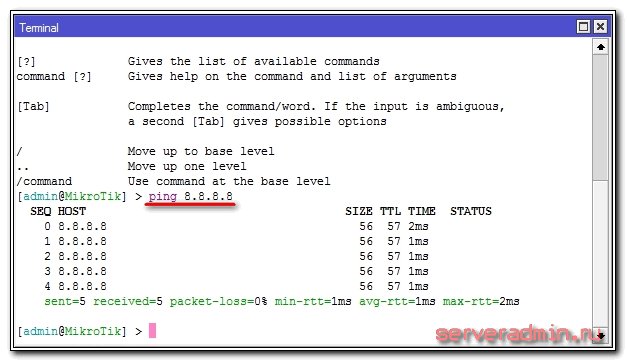

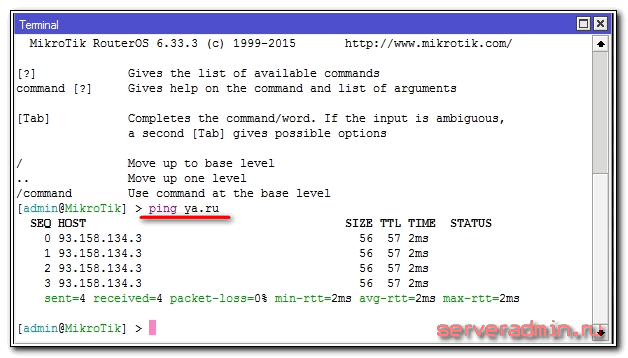

Уже сейчас интернет должен заработать, но без указания DNS сервера обращаться можно только по прямым ip адресам. Например можно пропинговать ip адрес серверов гугла. Открываем New Terminal и проверяем.

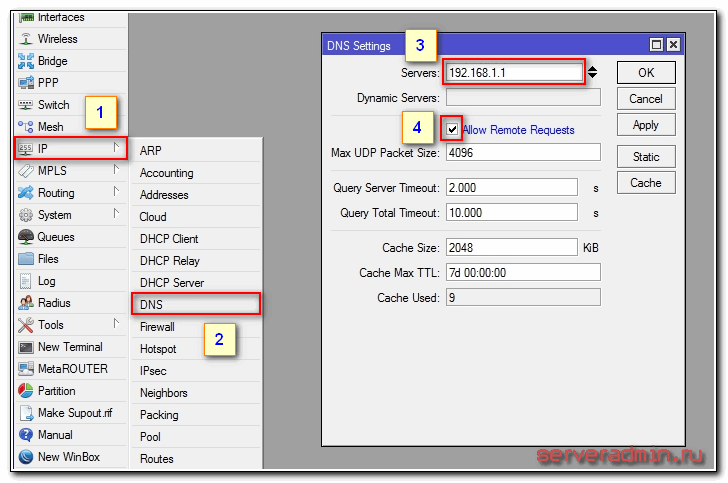

Теперь установим DNS сервер. Для этого идем в IP -> DNS, в поле Servers вводим адрес dns сервера провайдера. Если у вас их два, то нажав на треугольничек, направленной вершиной вниз, вы можете ввести еще одно значение. Обязательно ставите галочку напротив Allow Remote Requests.

Если у вас внешний IP адрес и вы разрешили удаленные DNS запросы, обязательно выполните настройку firewall и заблокируйте все входящие соединения. Если этого не сделать, то ваш роутер может стать жертвой поддельных dns запросов, которые используют для ddos атак.

На этом все, мы полностью установили настройки интернета провайдера. Можно проверить и пропинговать привычный адрес сайта.

На самом маршрутизаторе уже есть выход в интернет. На нам нужно его настроить для пользователей. Для этого продолжаем настройку mikrotik.

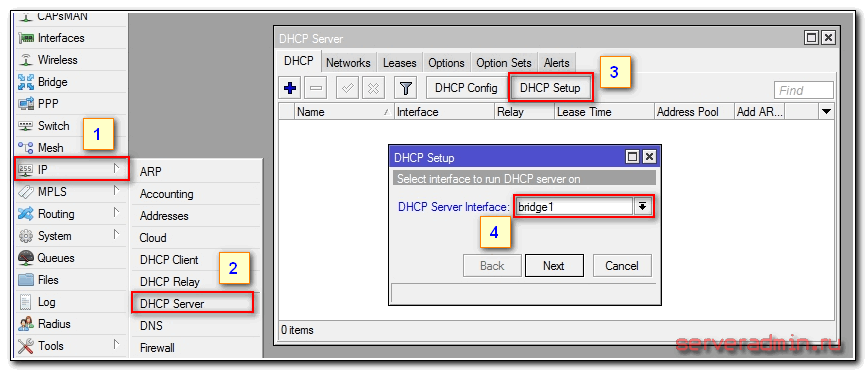

Настройка dhcp сервера

Для того, чтобы подключенные устройства могли получать сетевые настройки автоматически с роутера, на нем необходимо настроить DHCP сервер. Делается это не сложно, я сейчас по шагам все распишу. Идем в IP -> DHCP, переходим на вкладку DHCP и нажимаем DHCP Setup. Нам предлагают выбрать интерфейс, на котором будет работать сервер. Выбираем bridge1.

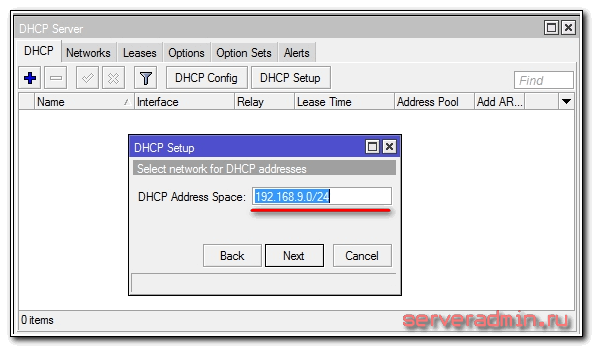

Жмем next. Теперь нужно выбрать адресное пространство, из которого будут выдаваться ip адреса. По-умолчанию указана подсеть, в которую входит ip адрес роутера. На это подходит, оставляем значение по-умолчанию 192.168.9.0/24.

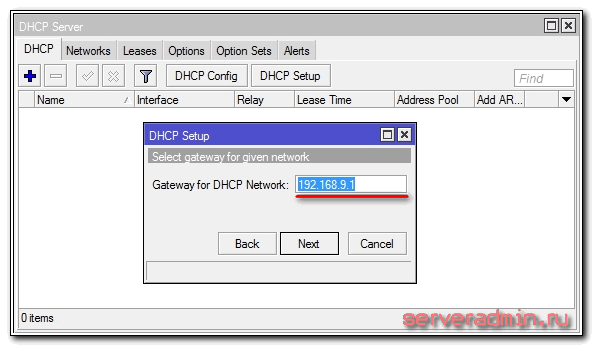

Дальше нужно указать адрес шлюза, который будут получать клиенты. Так как для них шлюзом будет выступать сам микротик, оставляем его адрес, который уже предложен.

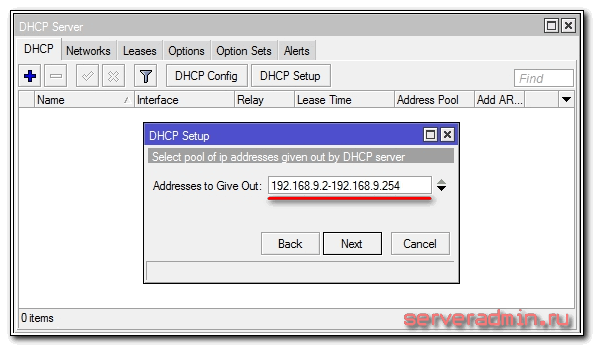

Теперь нужно указать диапазон адресов, которые будут выдаваться клиентам. Если вам не принципиально и вы не знаете, зачем его нужно менять, то оставляйте как есть. Будут использованы все свободные адреса подсети.

На последнем этапе вводим адрес dns сервера, который будет выдаваться клиентам. Это может быть как сам микротик, так и dns сервер провайдера. Это не принципиально, но лучше указать сам роутер. Так что пишем туда локальный адрес 192.168.9.1.

Следующий параметр оставляем по-умолчанию и жмем Next. На этом настройка dhcp сервера для локальной сети закончена.

Если мы сейчас проводом подключим любого клиента к mikrotik, то он получит сетевые настройки, но в интернет выйти не сможет. Не хватает еще одной важной настройки — NAT.

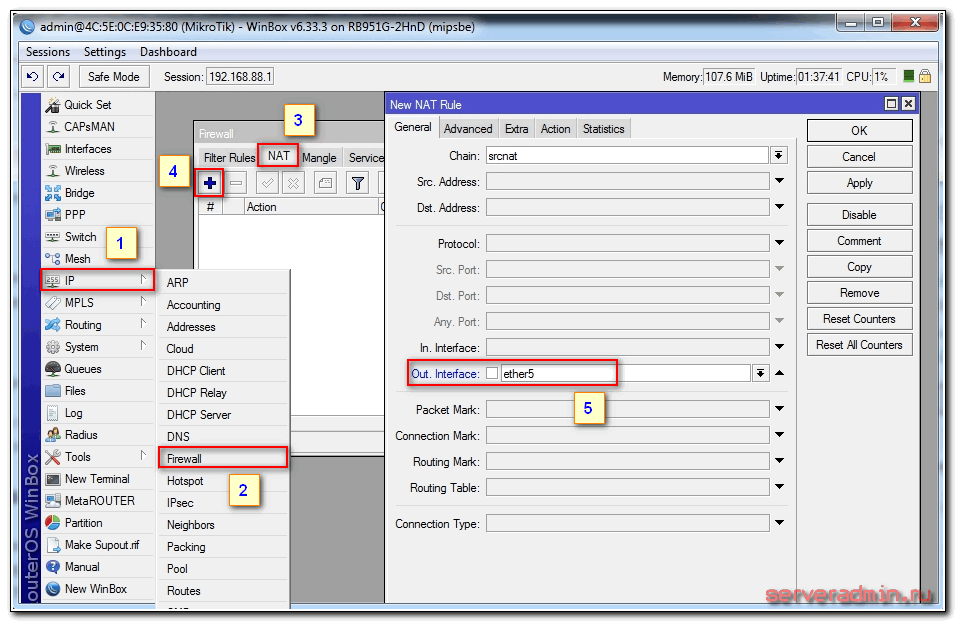

Настройка NAT

NAT это преобразование, или как еще говорят трансляция сетевых адресов. Я не буду рассказывать, что это такое, можно самим почитать в интернете. Все современные роутеры имеют функцию NAT для обеспечения доступа к интернету абонентов. Так что мы тоже настроим NAT в mikrotik.

Идем в раздел IP -> Firewall, открываем вкладку NAT и жмем плюсик. На вкладке General указываем только один параметр Out. Interface — ether5 (интерфейс подключения к провайдеру), все остальное не трогаем.

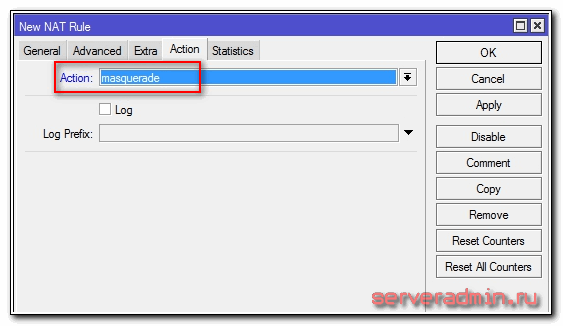

Переходим на вкладку Action, выбираем в выпадающем списке masquerade. Остальное не трогаем и жмем ОК.

Все, NAT настроили. Теперь если подключить клиента проводом в один из портов, то он получит сетевые настройки по DHCP и будет иметь доступ к интернету. Нам осталось самая малость — настроить wifi для подключения беспроводных клиентов.

Настройка wifi точки доступа в mikrotik

Наш роутер почти готов к работе. Осталось только настроить wi fi точку доступа и можно про него забывать :). Настройка wifi в микротике заслуживает отдельной статьи. Там очень много нюансов и возможностей. Мы сейчас сделаем самую простую настройку, которая подойдет и полностью удовлетворит потребности домашнего wifi роутера. А для более глубоких познаний можно будет воспользоваться отдельным материалом на эту тему.

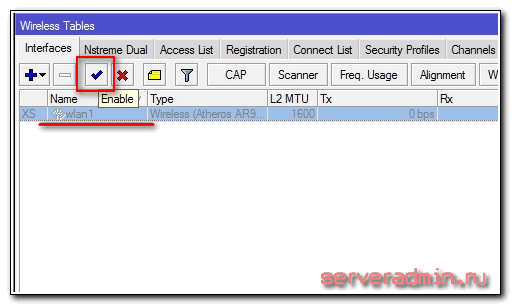

Первым делом активируем беспроводной интерфейс. По-умолчанию он выключен. Идем в раздел Wireless, выбираем wlan1 и жмем синюю галочку.

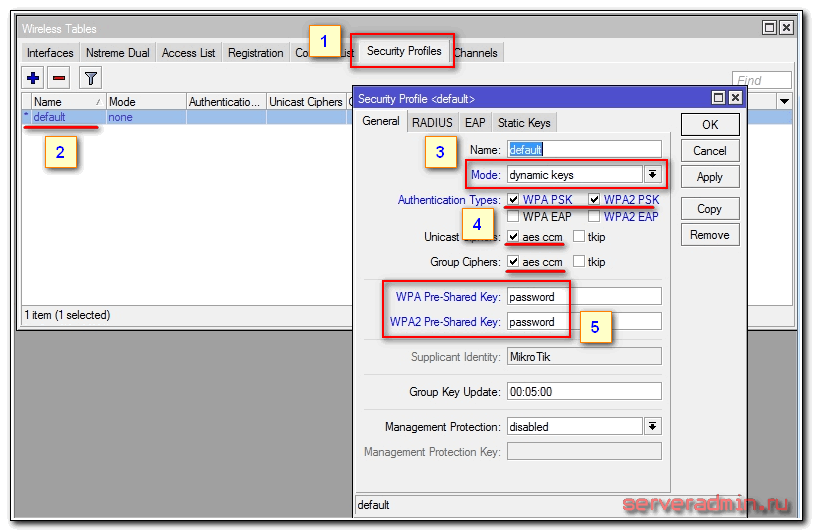

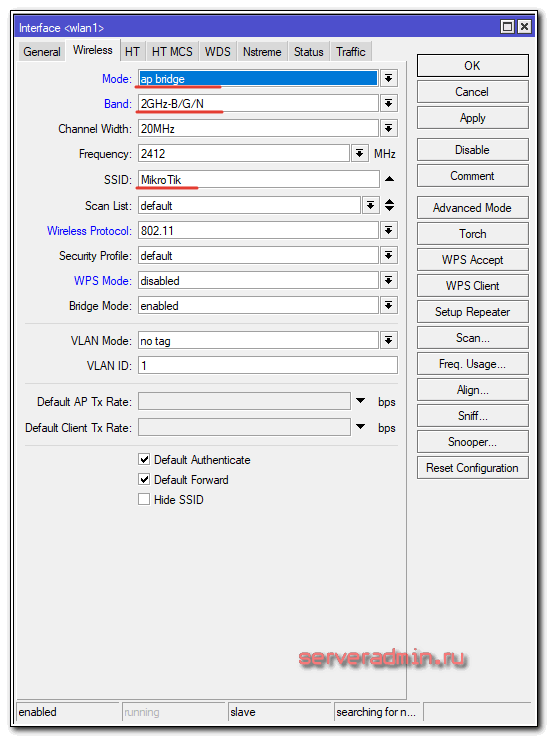

Сохраняем настройки. Возвращаемся на вкладку Interfaces и два раза жмем на wlan1, открываются настройки wifi интерфейса микротика. Переходим на вкладку Wireless. Выставляем настройки как у меня на скриншоте.

Обращаю внимание на следующие настройки:

- SSID — имя вашей беспроводной сети. Пишите то, что хочется.

- Frequency — частота, соответствующая одному из 12-ти каналов. Самое первое значение это первый канал и так далее. Тут рекомендуется выбрать тот канал, который в вашем конкретном случае менее всего занят другими точками доступа. Если вы не знаете что это за каналы и как их проверить, то не обращайте внимания, может выбрать любое значение из списка.

Сохраняете настройки, нажимая ОК. Все, wifi точка доступа на mikrotik настроена, можно проверять. Запускаете любое устройство, ищете вашу сеть, вводите пароль доступа и проверяете интернет. Все должно работать.

На этом основная настройка микротика закончена, но я рекомендую выполнить еще несколько настроек для удобства и безопасности.

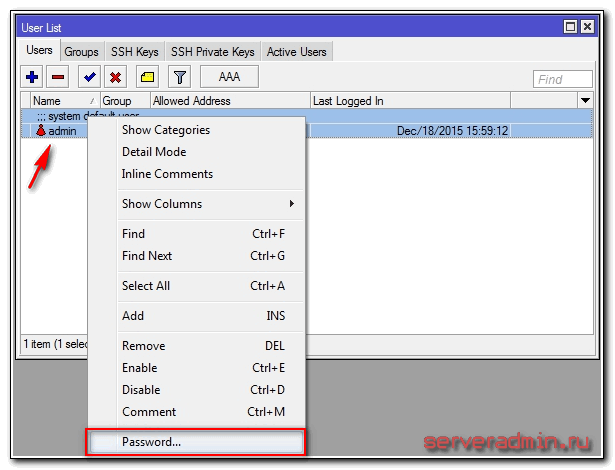

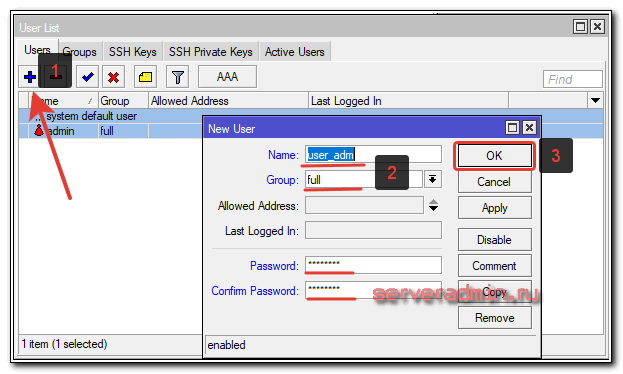

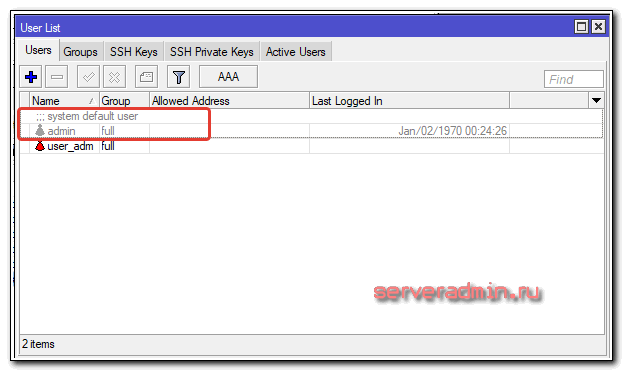

Смена пароля администратора по-умолчанию

Настройка времени

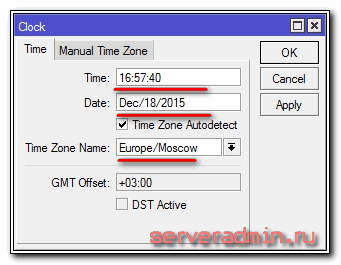

Я рекомендую устанавливать правильное время и включать его автоматическую синхронизацию. Это может пригодиться, если вам понадобится посмотреть какие-нибудь логи и сопоставить время. Если оно не будет установлено, то это трудно сделать. Так что настроим его. Идем в System -> Clock, устанавливаем вручную время, дату и часовой пояс.

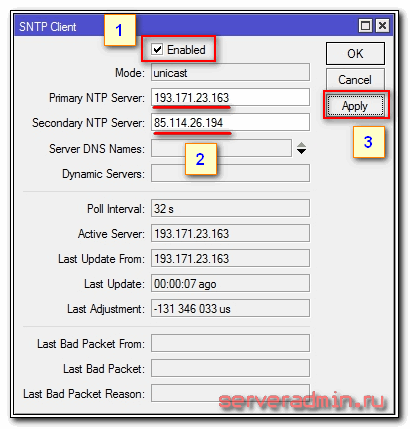

Сделаем так, чтобы время автоматически обновлялось через интернет. Идем в раздел System -> SNTP Client. Ставим галочку Enabled, в поле с адресами серверов вводим 193.171.23.163 и 85.114.26.194. Жмем Apply и наблюдаем результат синхронизации.

Теперь часы роутера всегда будут иметь актуальное время.

На этом базовая настройка роутера mikrotik для домашнего пользования закончена. Можно устанавливать его на место и пользоваться. На всякий случай рекомендую посмотреть статью с разбором основных ошибок в микротике.

Часто задаваемые вопросы по теме статьи (FAQ)

Подходит ли Микротик для домашнего использования?

Я считаю, что Микротик стоит использовать только тем, кто может его самостоятельно настроить. Если вы не системный администратор, не разбираетесь в сетевых технологиях, лучше поставить какой-то роутер попроще. Я сталкивался с ситуациями, когда пользователь обращается к провайдеру с проблемами доступа в интернет. И когда он говорит провайдеру, что у него устройство Микротик, тех. поддержка провайдера отвечает, что мы не можем помочь с таким устройством. Разбирайтесь сами.

Какую ветку прошивки вы рекомендуете использовать?

Если вас не интересуют нововведения, которые появляются в новых версиях прошивки, я рекомендую использовать ветку long-term. Это самая стабильная версия, куда оперативно вносятся все обновления безопасности.

Можно ли запитать устройства Mikrotik через стандартный poe адаптер 802.3af?

Нет, у Mikrotik свой стандарт poe адаптеров, которые подходят только для устройств этой же фирмы. Он отличается от промышленного стандарта 802.3af, поэтому необходимо приобретать фирменные poe адаптеры Mikrotik.

Из-за чего часто возникают проблемы со связью у устройств компании Apple и роутеров Mikrotik?

Корень проблемы подключения apple устройств, в частности iphone, к микротикам кроется в механизме обновления dhcp leases в режиме сна. Когда iphone или другое устройство apple «засыпает», оно не может корректно обновить dhcp аренду, поэтому при выходе из режима сна wifi сеть бывает недоступна. Частичное решение этой проблемы — делать большой интервал обновления dhcp аренды — несколько часов или суток.

Видео

Онлайн курcы по Mikrotik

Если у вас есть желание научиться работать с роутерами микротик и стать специалистом в этой области, рекомендую пройти курcы по программе, основанной на информации из официального курcа MikroTik Certified Network Associate. Помимо официальной программы, в курcах будут лабораторные работы, в которых вы на практике сможете проверить и закрепить полученные знания. Все подробности на сайте Курcы по ИТ.

Стоимость обучения весьма демократична, хорошая возможность получить новые знания в актуальной на сегодняшний день предметной области. Особенности курcов:

- Знания, ориентированные на практику;

- Реальные ситуации и задачи;

- Лучшее из международных программ.

Помогла статья? Подписывайся на telegram канал автора

Анонсы всех статей, плюс много другой полезной и интересной информации, которая не попадает на сайт.

Summary

The default services are:

Properties

Note that it is not possible to add new services, only existing service modifications are allowed.

Example

For example, allow API only from a specific IP/IPv6 address range

[admin@dzeltenais_burkaans] /ip service> set api address=10.5.101.0/24,2001:db8:fade::/64 [admin@dzeltenais_burkaans] /ip service> print Flags: X - disabled, I - invalid # NAME PORT ADDRESS CERTIFICATE 0 telnet 23 1 ftp 21 2 www 80 3 ssh 22 4 X www-ssl 443 none 5 api 8728 10.5.101.0/24 2001:db8:fade::/64 6 winbox 8291

Service Ports

Hosts behind a NAT-enabled router do not have true end-to-end connectivity. Therefore some Internet protocols might not work in scenarios with NAT.

To overcome these limitations RouterOS includes a number of NAT helpers, that enable NAT traversal for various protocols.

If connection tracking is not enabled then firewall service ports will be shown as inactive

Sub-menu: /ip firewall service-port

udplite, dccp, and sctp are built-in services of the connection tracking. Since these are not separately loaded modules, they cannot be disabled separately, they got disabled together with the connection tracking.

Protocols and ports

The table below shows the list of protocols and ports used by RouterOS.

The following steps are recommendation how to protect your router. We strongly suggest to keep default firewall, it can be patched by other rules that fullfils your setup requirements. Other tweaks and configuration options to harden your router’s security are described later.

To learn what security methods are used by RouterOS internally, read the security article.

RouterOS version

Start by upgrading your RouterOS version. Some older releases have had certain weaknesses or vulnerabilities, that have been fixed. Keep your device up to date, to be sure it is secure. Click «check for updates» in Winbox or Webfig, to upgrade. We suggest you to follow announcements on our security announcement blog to be informed about any new security issues.

Access to a router

/user add name=myname password=mypassword group=full /user remove admin

![]()

MikroTik routers requires password configuration, we suggest to use pwgen or other password generator tool to create secure and non-repeating passwords,

/user set 0 password="!={Ba3N!"40TуX+GvKBz?jTLIUcx/,"Another option to set a password,

/password

We strongly suggest to use second method or Winbox interface to apply new password for your router, just to keep it safe from other unauthorised access.

Access by IP address

/user set 0 allowed-address=x.x.x.x/yy

x.x.x.x/yy — your IP or network subnet that is allowed to access your router.

![]()

Router services

/ip service print

Keep only secure ones,

/ip service disable telnet,ftp,www,api,api-ssl /ip service print

and also change the default port, this will immediately stop most of the random SSH bruteforce login attempts:

/ip service set ssh port=2200 /ip service print

Additionaly each /ip service entity might be secured by allowed IP address (the address service will reply to)

/ip service set winbox address=192.168.88.0/24

RouterOS has built-in options for easy management access to network devices. The particular services should be shutdown on production networks.

Disable mac-telnet services,

/tool mac-server set allowed-interface-list=none /tool mac-server print

Disable mac-winbox services,

/tool mac-server mac-winbox set allowed-interface-list=none /tool mac-server mac-winbox print

Disable mac-ping service,

/tool mac-server ping set enabled=no /tool mac-server ping print

MikroTik Neighbor discovery protocol is used to show and recognize other MikroTik routers in the network, disable neighbor discovery on all interfaces,

/ip neighbor discovery-settings set discover-interface-list=none

Bandwidth server is used to test throughput between two MikroTik routers. Disable it in production enironment.

/tool bandwidth-server set enabled=no

Router might have DNS cache enabled, that decreases resolving time for DNS requests from clients to remote servers. In case DNS cache is not required on your router or another router is used for such purposes, disable it.

/ip dns set allow-remote-requests=no

Other clients services

RouterOS might have other services enabled (they are disabled by default RouterOS configuration).

MikroTik caching proxy,

/ip proxy set enabled=no

MikroTik socks proxy,

/ip socks set enabled=no

MikroTik UPNP service,

/ip upnp set enabled=no

MikroTik dynamic name service or ip cloud,

/ip cloud set ddns-enabled=no update-time=no

More Secure SSH access

RouterOS utilises stronger crypto for SSH, most newer programs use it, to turn on SSH strong crypto:

/ip ssh set strong-crypto=yes

Router interface

Ethernet/SFP interfaces

It is good practice to disable all unused interfaces on your router, in order to decrease unauthorised access to your router.

/interface print /interface set x disabled=yes

- x numbers of the unused interfaces.

LCD

Some RouterBOARDs have LCD module for informational purpose, set pin or disable it.

/lcd set enabled=no

Firewall

We strongly suggest to keep default firewall on. Here are few adjustment to make it more secure, make sure to apply the rules, when you understand what are they doing.

IPv4 firewall to a router

- work with new connections to decrease load on a router;

- create address-list for IP addresses, that are allowed to access your router;

- enable ICMP access (optionally);

- drop everything else, log=yes might be added to log packets that hit the specific rule;

/ip firewall filter add action=accept chain=input comment="default configuration" connection-state=established,related add action=accept chain=input src-address-list=allowed_to_router add action=accept chain=input protocol=icmp add action=drop chain=input /ip firewall address-list add address=192.168.88.2-192.168.88.254 list=allowed_to_router

IPv4 firewall for clients

- Established/related packets are added to fasttrack for faster data throughput, firewall will work with new connections only;

- drop invalid connection and log them with prefix invalid;

- drop attempts to reach not public addresses from your local network, apply address-list=not_in_internet before, bridge1 is local network interface, log attempts with !public_from_LAN;

- drop incoming packets that are not NATed, ether1 is public interface, log attempts with !NAT prefix;

- drop incoming packets from Internet, which are not public IP addresses, ether1 is public interface, log attempts with prefix !public;

- drop packets from LAN that does not have LAN IP, 192.168.88.0/24 is local network used subnet;

/ip firewall filter add action=fasttrack-connection chain=forward comment=FastTrack connection-state=established,related add action=accept chain=forward comment="Established, Related" connection-state=established,related add action=drop chain=forward comment="Drop invalid" connection-state=invalid log=yes log-prefix=invalid add action=drop chain=forward comment="Drop tries to reach not public addresses from LAN" dst-address-list=not_in_internet in-interface=bridge1 log=yes log-prefix=!public_from_LAN out-interface=!bridge1 add action=drop chain=forward comment="Drop incoming packets that are not NATted" connection-nat-state=!dstnat connection-state=new in-interface=ether1 log=yes log-prefix=!NAT add action=drop chain=forward comment="Drop incoming from internet which is not public IP" in-interface=ether1 log=yes log-prefix=!public src-address-list=not_in_internet add action=drop chain=forward comment="Drop packets from LAN that do not have LAN IP" in-interface=bridge1 log=yes log-prefix=LAN_!LAN src-address=!192.168.88.0/24 /ip firewall address-list add address=0.0.0.0/8 comment=RFC6890 list=not_in_internet add address=172.16.0.0/12 comment=RFC6890 list=not_in_internet add address=192.168.0.0/16 comment=RFC6890 list=not_in_internet add address=10.0.0.0/8 comment=RFC6890 list=not_in_internet add address=169.254.0.0/16 comment=RFC6890 list=not_in_internet add address=127.0.0.0/8 comment=RFC6890 list=not_in_internet add address=224.0.0.0/4 comment=Multicast list=not_in_internet add address=198.18.0.0/15 comment=RFC6890 list=not_in_internet add address=192.0.0.0/24 comment=RFC6890 list=not_in_internet add address=192.0.2.0/24 comment=RFC6890 list=not_in_internet add address=198.51.100.0/24 comment=RFC6890 list=not_in_internet add address=203.0.113.0/24 comment=RFC6890 list=not_in_internet add address=100.64.0.0/10 comment=RFC6890 list=not_in_internet add address=240.0.0.0/4 comment=RFC6890 list=not_in_internet add address=192.88.99.0/24 comment="6to4 relay Anycast [RFC 3068]" list=not_in_internet