В последних прошивках модуль активирован по умолчанию (он вшит в пакет wireless), а в меню вверху слева всегда есть вкладка CAPsMAN. В этом случае пропускаем этот пункт.

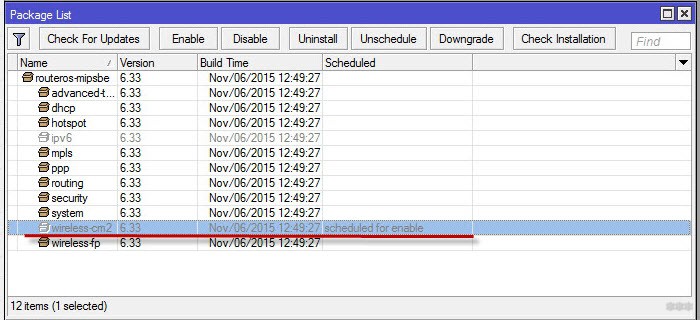

Если у вас старая прошивка, где модуль управления CAPsMAN по умолчанию отключен, делаем следующее.

Идем в System — Packages, становимся на пакет wireless-cm2 и жмем Enable. Пакет отмечается как готовый к активации.

Чтобы пакет активировался, нужно перезагрузить роутер. После перезагрузки видим строку активной, а пакет — напротив, неактивным.

Обратите внимание, что мы активируем именно пакет wireless-cm2 — это модуль CAPsMAN v2. В ранних инструкциях содержатся указания активации wireless-fp — это первая, сейчас уже устаревшая версия модуля.

CAPsMAN от MikroTik — хорошее недорогое решение, если вам необходимо единое беспроводное покрытие на большой площади. Это может быть большой дом в 2-3 этажа, офисное помещение, кафе и т. п.

Все точки, управляемые CAPsMAN, могут быть объединены в единую сеть (аналог UniFi-сети в Ubiquiti) с бесшовным роумингом. Это дает повышенный комфорт использования Wi-Fi: если вы со смартфоном или ноутбуком перейдете из зоны покрытия одной точки, управляемой в зону покрытия другой под управлением того же контроллера, соединение не оборвется и вам не нужно будет подключаться заново.

Если говорить именно о бесшовном роуминге, то его на MikroTik можно было настроить и до появления CAPsMAN, развернув MESH-сеть. Поэтому главное достоинство этого контроллера — это возможность централизовано настроить точки доступа и управлять ими с одного устройства, что существенно облегчает работу администратора сети. Также благодаря CAPsMAN настройка единого бесшовного Wi-Fi покрытия стала гораздо проще, а значит — доступнее.

В этой статье мы разберем, как установить и настроить контроллер MikroTik CAPsMAN, взяв для примера Mikrotik RB2011UiAS-2HnD-IN

На устройстве, которое будет выступать в роли контроллера точек, (в нашем случае — на RB2011UiAS-2HnD) настраиваем управляющий модуль CAPsMAN.

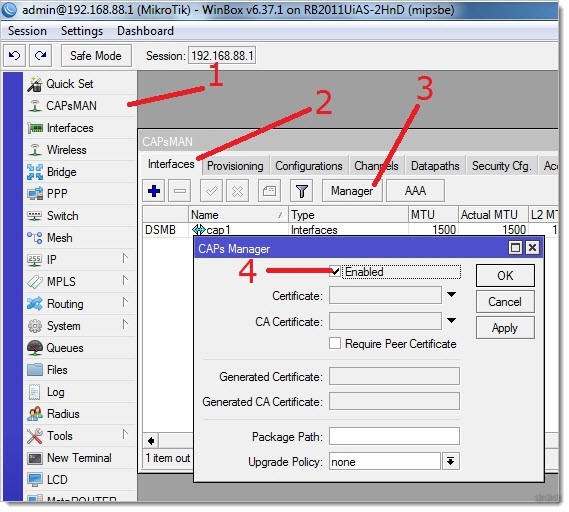

Находим одноименный пункт в меню. Заходим в него и включаем контроллер (CAPsMAN — вкладка InterFace — Manage — галка в пункте Enable).

Прописываем нужные нам настройки WiFi канала на вкладке Channel.

Потом — настройки Datapath, здесь только название и выбираем наш наш bridge (имя зависит от того, какой вы создавали и используете).

Если мы ставим галочку local-forwarding, то передаем управление трафиком непосредственно точкам доступа. Если галочка снята, то управление трафиком берет на себя контроллер.

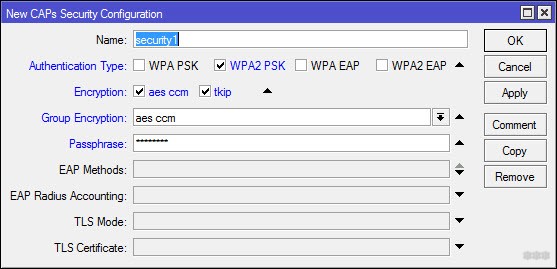

Далее выставляем настройки безопасности на вкладке Security

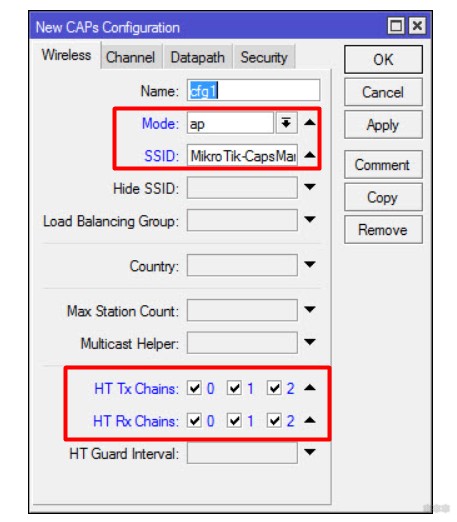

Далее на вкладке Configuration создаем конфигурацию. В первом разделе Wireless прописываем имя конфигурации, режим работы, SSID нашей сети и активируем все каналы передачи.

На остальных вкладках просто выбираем те настройки Channel, Datapath и Security, которые мы создали ранее, таким образом объединяя их в одну конфигурацию. В принципе, можно было создавать их и здесь, но для сложных случаев все же удобнее это делать отдельно.

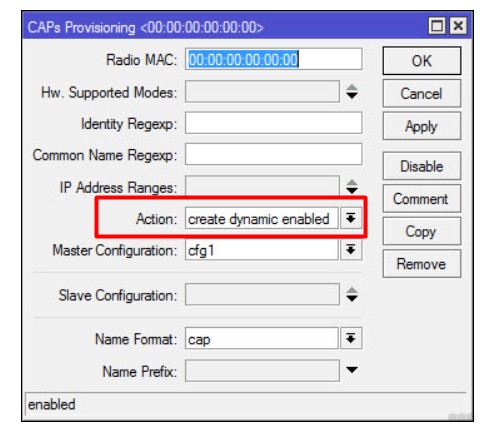

Теперь нам нужна вкладка Provisioning или «развертывание». Здесь мы прописываем правило развертывания конфигурации. Первое поле (Radio MAC) не трогаем, в поле Action указываем, что будут создаваться включенные по умолчанию динамические интерфейсы.

Сегодня речь пойдет о беспроводной сети, а именно о настройке WiFi на MikroTik. Мы будем затрагивать только протоколы семейства 802.11, но не Nstreme и NV2. В качестве примера используем точку доступа Mikrotik hap AC в режиме SOHO.

Самая первая рекомендация «Если есть возможность тянуть кабель – тяните, WiFi – зло». Если вы читаете дальше, значит кабелем и не пахнет.

Итак, L1 для WiFi и вообще любой беспроводки является воздух, а значит среда передачи одна единственная. В связи с этим возникают интерференции и качество связи падает ниже неуда – остерегайтесь их. К сожалению, это бич многоквартирных домов, любой сосед может купить дешевый шмы-link и шарашить вокруг на полной мощности. Почитать что такое интерференция можно на википедии.

Далее есть такое значение как длинна волны – чем длиннее волна, тем больше вероятность обогнуть препятствия на протяжении пути. У 2.4 GHz — 12 см, у 5GHz — 5-6 см.

Каналы. Нам дано свыше использовать в матушке России только 13 пересекающихся каналов 2412- 2472 для 2,4. Т.к. ширина его для обычных девайсов 20Mhz, то на выходе получаем 3 не пересекающихся канала – 1, 6 и 11-ый. 13-ый канал использовать рискованно, т.к. есть моменты, когда он не поддерживается на клиенте. На 5Ghz разрешены следующие диапазоны 5150 — 5350 МГц, 5650 — 5850 МГц. Здесь все каналы не пересекающиеся

Надеюсь, этой базовой информации будет достаточно, чтобы понять масштабы трагедии. Если для вас мало, то можно поискать информацию про типы препятствий, типы антенн, ограничивающие правовые законы и т.д.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

Привет! Эта статья будет посвящена созданию бесшовного Wi-Fi MikroTik. Одно дело, когда ты ставишь дома простой усилитель или готовый MESH комплект – и оно все работает как дважды-два уже из коробки. Другое дело – поковыряться в настройках, дабы прокачать свой скил сисадмина. У Mikrotik на этот счет есть свой взгляд, и здесь все действительно классно.

- Кто нам поможет – CAPsMAN

- Важно – перед настройкой

- Базовая настройка

- Включение CAPsMAN

- Настройка модуля – управляющее устройство

- Точка доступа – управляющее устройство

- Точка доступа – клиенты

- Проверка

- Настройка WiFi клиента

- Настройка Mikrotik WiFi Repeater

- 89 вопросов по настройке MikroTik

- Схема сети

- Channels

- Datapath

- Security

- Configurations

- Provisioning

- Настройка AP

- Бесшовный роуминг

- Настройка сертификатов

- Обновление RouterOS

- Настройка точки доступа под управлением CAPsMAN на роутере

- Предварительная информация по настройке CAPsMAN

- Настройка Virtual AP

- Настройка роутера с контроллером CapsMan

- Настройка Wi-Fi 2Ghz в MikroTik

- Тест бесшовного роуминга на CAPsMAN в реальных условиях

- Настройка точки MikroTik cAP-2nD под управление контроллером

Кто нам поможет – CAPsMAN

Для Микротика КАПсМЭН – настоящий супергерой. Они его даже рисуют вот так:

CAPsMAN – контроллер, который управляет точками доступа, и создает на их основе ту самую бесшовную сеть (в их терминологии популярно – бесшовный роуминг). Теперь, где бы вы ни были – будь-то в собственном замке, на виноградных плантациях, простом крестьянском коттедже или же в душном офисе, все точки доступа, управляемые этим контроллером, будут выглядеть как одна. Ваш смартфон или ноутбук больше не будет прыгать от одной точки к другой – все уже продумано за него.

Раньше подобную настройку можно было провести тоже без проблем – с помощью тех же MESH решений. Но с выходом CAPsMAN все изменилось – теперь пришла новая эра в центральном управлении сетью. В этой статье будет настроен центральный контроллер и две точки доступа, получающие всю информацию через него. Если нужно больше – все в ваших руках.

Важно – перед настройкой

Перед тем, как начать, привожу несколько важных тезисов, чтобы не было каких-то проблем:

Вступление заканчиваем, самое время сходить на официальный сайт, и проверить обновления прошивок под свое оборудование! На процессе обновления здесь останавливаться не буду.

Базовая настройка

На моментах входа останавливаться не будем – все здесь грамотные. Если нет – ищите через поиск на нашем сайте нужные инструкции, или запросите их в комментариях. Для справки – никаких веб-интерфейсов, только WinBox. Переходим к базовой настройке роутера, который и будет управлять всеми точками доступа.

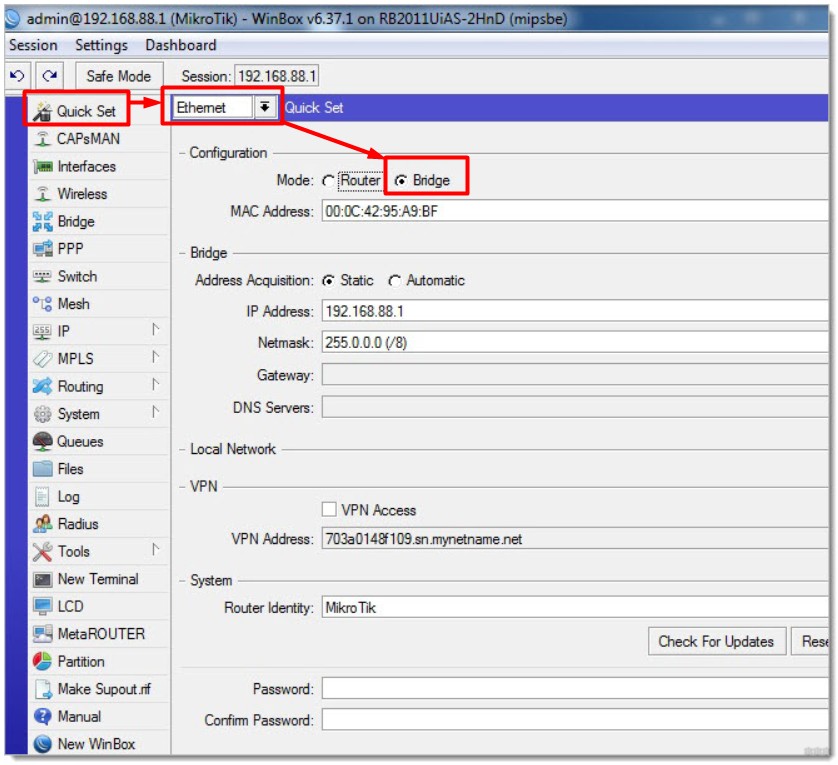

Действия повторить на главном роутере и на всех точках доступа в сети.

Управляющему роутеру здесь задали адрес 192.168.88.1. Остальные распределяем на свое усмотрение.

Включение CAPsMAN

Если вы успешно обновились до самой последней версии – обычно там уже все включено. Но для того, чтобы сократить лишние вопросы, нужно проверить, что модуль капсмэна был активирован.

Расположение: System – Packages – wireless-cm2 (в новых – просто wireless)

Активируем, перезагружаем, проверяем и переходим к непосредственной настройке.

Настройка модуля – управляющее устройство

Теперь идем в настройки нашего центрального роутера и начинаем остраивать наш контроллер.

Точка доступа – управляющее устройство

Одно дело, что наш роутер MikroTik выступает контроллером, но бонусом он еще может сам создать точку доступа и быть частью единой сети. Настройкой этой точки мы и займемся здесь. Т.к. точка доступа и контроллер расположены на одном устройстве, то настройки будут немного различаться. Поэтому выносим это все в отдельный раздел.

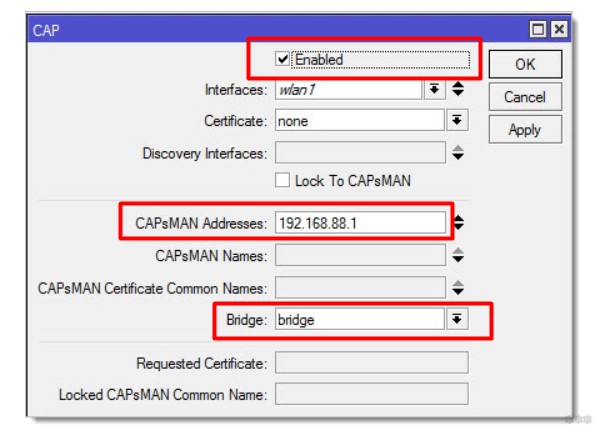

Меню: Wireless – CAP – включаем, задаем адрес сервер и выбираем наш мост:

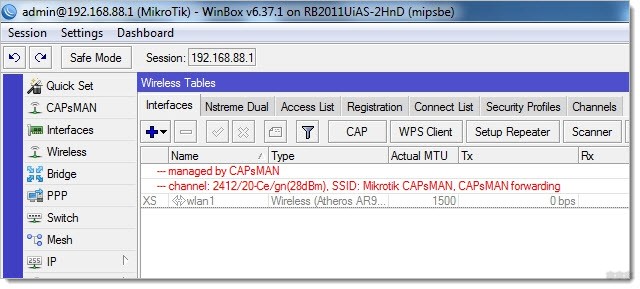

Все, эта точка управляется контроллером CAPsMAn:

Точка доступа – клиенты

Теперь переходим к клиентам. Тоже ничего особенно сложного.

Внимание! Перед этой процедурой не забудьте выполнить подготовительные мероприятия (писал выше) – обновить прошивки, включить модуль, задать IP. Остальное все сделает наш CAP.

Меню: Wireless – CAP – включаем, но вместо задания IP сервера, просто передаем интерфейсы, через которые он буде тискать контроллер CAPsMAn:

В настройках появляется сообщение об успешной активации CAPsMAn:

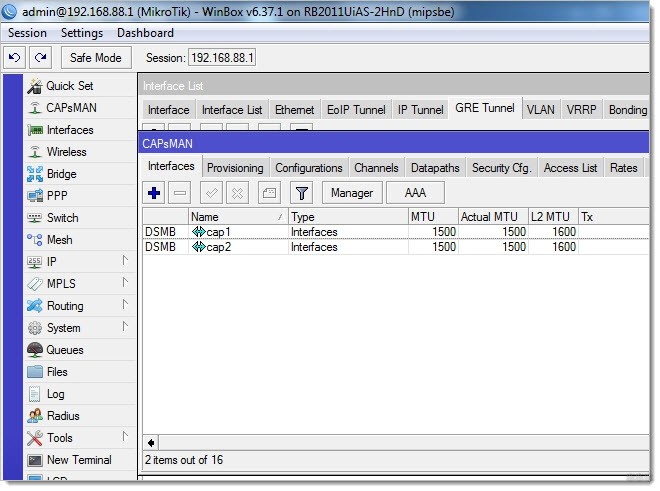

Проверка

Самое простое, что можно сделать – зайти в наш управляющий роутер и в меню CAP посмотреть подключенные устройства. Выглядит это примерно так:

В предыдущей статье мы рассмотрели базовую настройку точки доступа. Далее расскажем, как из нашего MikroTik сделать клиента WiFi а также покажем реализацию репитера (моста) в двух вариантах.

Существуют некоторые нюансы использования, рассмотрим их:

Основная идея состоит в том, чтобы использовать L3. Ведь подумайте, если вы добавляете все интерфейсы в бридж, то кадры приходящие и уходящие через wlan будут обрабатывать ЦП, а это не его задача. Его задача L3, делайте маршрутизируемую сеть.

Демонстрационный стенд представлен следующими устройствами:

Настройка WiFi клиента

Первым делом создадим bridge1 и добавим в него все интерфейсы кроме wlan1 и wlan2. Настроим DHCP 192.168.10.0/24 сервер на данном мосту. Включим DNS сервер и настроим NAT через wlan1.

Создадим профиль безопасности:

Далее открываем вкладку wireless – connect list – добавить правило.

Данный лист содержит список настроек, который говорит к каким точкам и при каких условиях подключаться – если стоит галочка connect, или не подключаться – если не поставим данную галочку. Интерпретируем скриншот, подключайся к AP с названием MikrotikLab через wlan1 с паролем, указанным в следующем профиле безопасности по протоколу 802.11. Далее открываем список интерфейсов, нас интересует первый и переходим на вкладку general. Не забываем про Advanced Mode.

Выбираем следующие настройки:

- Frequency – 2412;

- Wireless Protocol – 802.11;

Применяем, включаем и смотрим на статус соединения.

Включаем DHCP клиента.

Проверим получение адреса и маршруты.

Все отлично, можно проверять доступность интернет с ноутбука.

Маленькая хитрость. Если вы собираетесь поехать отдохнуть и не хотите платить за каждое устройство использующее wifi гостиницы, то включайте pseudobridge, добавляйте его в общий бридж и наслаждайтесь выходом в интернет через Mikrotik. Конечно же вы не будите подключать ноутбук и телефон по кабелю, мы для этого сделаем отдельную виртуальную AP и соединим ее в тот же бридж – по сути репитер. Не забудьте перевесить DHCP-Client, отключить DHCP-Server и отключить NAT.

Настройка Mikrotik WiFi Repeater

В стандартном пакете прошивки мы можем настроить повторитель. Его настройка достаточно проста. На вкладке wireless выбираем Setup Repeater.

Жмем Start и смотрим что происходит.

Это все конечно замечательно. Но, а что, если мне нужно повторять сеть не с тем же названием, что обычно не удобно, а другую. Допустим ловим MikrotikLab, а раздаем MikrotikLab-Rep01. Если у нас несколько репитеров, то сразу можно понять, кто куда подключен. Отключаем режим для ленивых, вычищаем созданные конфиги и изменим Mode на wlan 1 в Pseudobridge, указав Security Profile и включив Connect List.

Включаем и создаем виртуальную AP. Пароль от сети можно не менять.

Создаем bridge, обязательно отключим на нем STP и добавим оба интерфейса в него.

Теперь мы можем подключаться к SSID MikrotikLab-Rep01. Теперь вы знаете как просто настроить клиента и репитер (мост) на роутерах Микротик.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Гвоздём нашей программы будет настройка CAPsMAN v2 на роутере MikroTik – то есть контроллера управления точками доступа. Он позволяет конфигурировать устройства из единого места, назначать каналы и их ширину, SSID, профили безопасности, централизованную блокировку устройств, аутентификация устройств на основе сертификатов, и много другое. Обновлённая версия продукта входит в стандартный пакет RouterOS с версии 6.37. Первой версии не совместима со второй. Для его работы нужен уровень лицензии 4 и выше.

Стоит отметить важный нюанс, если все ваши точки доступа, настроены на получение конфигураций от контроллера, и он по каким-либо причинам не доступен, то все AP прекратят своё вещание до тех пора, пока CAPsMAN не станет доступным.

Схема сети

Подключимся на роутер RB951G и выведем действующую конфигурацию:

В General-Bridge входят ehter2-4, ether1 – смотрит в интернет (выход в интернет у нас отсутствует, т.к. для демонстрации решения он нам не понадобится), назначен IP адрес, DNS и NAT.

Все настройки будут производиться в меню CAPsMAN.

Channels

Создадим первый канал на частоте 2412, ширина в 20Mhz, стандарт G и N.

По аналогии создадим шестой и одиннадцатый каналы.

Datapath

Создадим правило, которое будет добавлять в локальный General-Bridge интерфейсы подключённых AP.

Создадим второй Datapath для гостевой сети. В нем отключим обмен данными между клиентами.

Security

Сконфигурируем профиль безопасности для защищённой сети, указав:

Настроим второй профиль, для открытой сети, без указания типов шифрования, пароля и т.д.

Configurations

На данном этапе мы создаём конфигурации. Т.к. у нас будет закрытые и открытые сети, то нам понадобятся 2 конфига. Для первого в wireless укажем:

Откроем Datapath и выберем первый.

Профиль безопасности так же нужен первый.

Создадим второй конфиг с незначительными изменениями.

Datapath и Security Profile выберем вторые.

Provisioning

Задаём параметры для Provisioning. Идентифицировать клиента мы будет по IP адресу, но можно и по имени (System — Identity), а также MAC, но можно и все вместе. Задаём действие – создать динамически и включить, укажем основной и дополнительные конфиги (их может быть до 32-ух, это ограничение RouterOS).

Action могут быть различные:

Столько мучений, ради одной заветной галочки.

Настройка AP

Подключимся к микротику RB951Ui-2HnD и взглянем на его настройки. Ничего особенного. Имеем бридж и адрес на нем.

Для получения конфига, перейдём в Wireless – CAP:

Обратите внимание, что wlan1 отключён.

В качестве примера, мы добавляем и WiFi-1 и WiFi-2-Guest в общий бридж. В реальной жизни так делать, конечно, не надо. Следует разделить все по VLAN: основной сети, гостевой и management vlan.

После того как прилетят настройки, мы их увидим в описании каждого интерфейса. Но внимательный читатель заметит, что конфиг немного не тот, что указывали выше, в частности канал, согласно параметрам нам должен был прилететь 2412, а по факту 2452. Исправим это на контроллере. На вкладке CAP Interface мы видим все успешно подключённые клиентские AP. Флаг D означает – динамический.

Превратим их в статические и зададим корректные каналы. Двойным кликом открываем cap1, жмём copy.

В скопированном интерфейсе указываем корректный канал, datapath, cfg и security.

После применения, оба интерфейса пропадут и останется в нашем случае cap3. Переименуем его в понятное имя.

После сохранения снова копируем. Задаём корректное имя для WiFi-2-Guest и выбираем Master Interface

Указываем соответствующий конфиг, канал, datapath и профиль безопасности.

Список CAP интерфейсов должен быть следующий.

На клиенте теперь нужно выключить и включить CAP в Wireless. Вот теперь все в порядке.

Создадим provisioning для RB951Ui-2nD (hAP) изменив IP Address Ranges, или указав Radio MAC, в качестве эксперимента попробуем этот вариант (в реальной жизни, старайтесь соблюдать единообразие конфигов). Этот тот самый MAC, который светится в настройках конкретной карточки.

Теперь включим CAP на RB951Ui-2nD (hAP).

Снова проблемы с каналами. Проделаем такой же трюк с копированием интерфейсов, необходимо изменить частоту согласно channel6. Не забываем про профили безопасности, datapath и cfg.

После выключения/включения CAP, должны получить правильный конфиг.

У нас остался третий девайс, это сам контроллер. Да-да, он может быть так же сам для себя им.

Итого у нас есть 3 девайса, на разных каналах, на каждом по 2 AP с разным SSID. Проверим это!

Бесшовный роуминг

Интернет пестрит громкими фразами вида «настройка бесшовного wifi (роуминг) на микротик», но чудес не бывает, и это на самом деле псевдо бесшовный роуминг. Для бесшовности в прямом смысле этого слова, вам понадобится протокол 802.11R, реализация которого отсутствует на устройствах Mikrotik, его поддерживают другие более дорогие устройства. Куча манов ведут к «тонкой настройке» Access List путём принудительного выбрасывания с точки при определённом уровне сигнала. Так вот, это абсолютно бессмысленно, т.к. при выкидывании с точки вы лишаетесь того самого псевдо роуминга.

Хитрость состоит в том, что нужно грамотно расставить точки доступа. Под грамотно, я понимаю, чтобы уровень сигнала клиентского устройства был в пределах -70-75 и тогда, CAPsMAN увидит, на основе своего анализа, что у вас блин хреновый сигнал, и переключит на ближайшую точку (если она установлена правильно, если сигнал ее лучше и если она вообще есть). Переключение в ДАННОМ случае, будет начинаться со второго этапа аутентификации, а не с первого, т.е. полного, как ели бы вы сделали это выкидыванием клиентов. Это и есть дополнительная, подчёркиваю, дополнительная фича, а не крутая реализация роуминга.

Access List нужен для других целей – блокировка / разрешение доступа к точкам. В контексте CAPsMAN это работает централизованно.

Вы только посмотрите, можно запрещать или разрешать определённым MAC адресам цепляться на конкретных или всех AP.

Начал одним, а закончил другим))), надеюсь теперь все стало понятно.

Настройка сертификатов

К сожалению, первая версия имела изъяны, и без труда можно было прикинуться AP. Ситуация изменилась с появлением сертификатов и улучшенных механизмов работы. Не будем заострять внимание на генерации сертификатов, это, пожалуй, отдельная тема, тем более их можно создавать, не отходя от кассы. Но имейте в виду, что они сгенерятся на максимально возможны срок.

Открываем Manager, в Certificate и CA Certificate ставим значение auto.

После применения, роутер сгенерировал CA и сертификат для роутера. Укажем их вместо auto в выпадающем списке.

Подключаемся к Mikrotik RB951Ui-2HnD, открываем CAPsMAN в Wireless, в строке Certificate выбираем auto.

После чего, клиент отправит на контроллер запрос сертификата и получит его. Следом меняем auto на выданный сертификат из выпадающего списка. Так же рекомендую указать CAPsMAN Certificate Common Name. Ставя галочку Lock To CAPsMAN, мы жёстко привязываемся. Но если вы отзовёте сертификат контроллера, то точки перестанут работать.

Если все хорошо, то конфиг прилетит без проблем. Проделываем то же самое для остальных AP. После чего на контроллере ставим галочку Require Peer Certificate.

Теперь принудительно требуем у точек наличие сертификата.

Чтобы не городить все в один или разные бриджи, прочтите нашу статью «Настройка VLAN на микротиках» для красивого разрезания сетей на VLAN.

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдёте для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Обновление RouterOS

Первое, что нам необходимо сделать перед настройкой — обновить программное обеспечение устройств.

Сбрасываем настройки роутера к заводским:

RB2011UiAS-2HnD-IN можно сбросить как с помощью кнопки Reset, которая находится сзади устройства между антеннами (удерживаем ее до тех пор, пока зеленый светодиод не начнет мигать и отпускаем), так и с помощью отверстия джампера на дне роутера, расположенного под кнопкой (вставляем в отверстие отвертку, включаем устройство, ждем 10 секунд до сброса конфигурации).

cAP-2nD сбрасываем к заводским настройкам с помощью кнопки Reset, расположенной слева от порта Ethernet. Удерживаем ее, пока светодиоды не начнут мигать и отпускаем.

Идем на официальный сайт и качаем соответствующую прошивку.

Как видим, нам для обоих устройств подходит одна и та же — mipsbe, скачиваем ее. Мы советуем прошивать точки при помощи программы netinstall.

Подключаем RB2011UiAS-2HnD-IN к компьютеру для настройки.

Мы подключали кабель в порт ETH6, но можно подсоединять к любому порту, кроме первого. Сетевые настройки компьютера должны быть предварительно настроены таким образом, чтобы роутер и сетевая карта компьютера имели адреса одной подсети.

Запускаем WinBox, заходим на роутер.

Для обновления идем в

Открываем его и перетаскиваем в это окно наш скачанный файл с новой прошивкой.

После окончания загрузки файла с прошивкой идем в меню System и нажимаем пункт Reboot.

Роутер перезагрузится и обновит прошивку. Обратите внимание, что это может быть долгий процесс — 3-5 минут., хотя в нашем случае перезагрузка прошла быстро. Отключать питание во время процесса обновления нельзя!

Проверяем, обновился ли корректно загрузчик.

Идем в меню System — RouterBoard и проверяем, совпадают ли версии в полях Current Firmware и Upgrade Firmware. Если нет — жмем кнопку Upgrade и перезагружаем роутер (скрин сделан во время обновления cap-2nD, на роутере картинка аналогичная).

Настройка точки доступа под управлением CAPsMAN на роутере

Так как у нас роутер с поддержкой WiFi, то он, помимо функций контроллера управляемых беспроводных точек, сам также является такой точкой. Настраиваем его в соответствующий режим, т. е. указываем, что конфигурацию он должен брать от контроллера.

Эти настройки будут немного отличаться от настроек обычных точек.

Идем в меню Wireless, жмем кнопку CAP, ставим галочку Enabled. В поле CAPsMAN Addresses прописываем адрес контроллера. В данном случае — это адрес самого устройства. и выбираем из списка созданный нами бридж. Остальные поля не трогаем.

После сохранения настроек над строкой интерфейса появляются красные строки, которые сообщают о том, что встроенная в роутер точка доступа управляется

Предварительная информация по настройке CAPsMAN

Контроллер беспроводных точек CAPsMAN (Controlled Access Point system Manager) входит в стандартный пакет установки последних версий RouterOS. Точки доступа MikroTik последних моделей — cAP-2nD, hAP Lite и другие, полностью поддерживают управление с помощью этого программного обеспечения, также, обновив RouterOS, можно использовать контроллер и на ранее выпущенных устройствах.

устанавливается на роутер, который будет выполнять роль центрального устройства управления точками, причем это может быть маршрутизатор и без беспроводного модуля. Для работы на роутере должна быть установлена RouterOS не ниже версии 6.11. CAPsMAN v.2 работает, начиная с версии RouterOS v6.22rc7. Лучше всего, конечно, использовать контроллер второй версии — в нем устранено большинство недочетов первой.

Подключаемые к контроллеру точки (CAP, или Controlled Access Points) должны иметь уровень лицензии не ниже 4. подсоединяются к роутеру с установленным CAPsMAN с помощью витой пары, а также могут подсоединяться друг к другу последовательно по цепочке (также с помощью витой пары).

Настройка Virtual AP

Бывают ситуации, когда одного SSID мало или нужно разграничить каждого клиента на свою точку в сценариях сегментации сети по VLAN. Существует функционал виртуальной точки доступа (MikroTik Virtual AP). Поддерживается до 128 таких точек на одну физическую. Т.к. у нас устройство с двумя антеннами, то нам доступны 256. Чтобы создать виртуальную точку доступа нужно перейти в список беспроводных интерфейсов, нажать плюс и выбрать Virtual.

Так же переключаем в Advanced Mode. Бросается в глаза что функционала здесь не так много, как в предыдущих примерах. Мы можем выбрать:

После создания появляется зависимый интерфейс.

Теперь можно подключаться к виртуальной точке по заданному SSID.

Внимание, виртуальная точка доступа работает на той же частоте что и основная.

На этом все, если у вас остались вопросы по настройки Wi-Fi на роутерах Микротик, задавайте их в комментариях мы постараемся помочь вам.

Настройка роутера с контроллером CapsMan

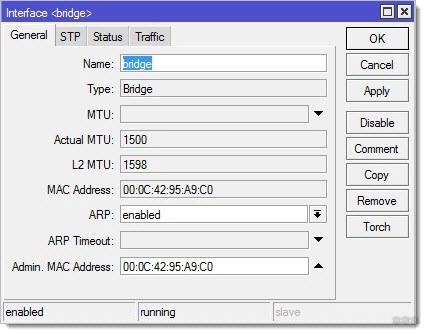

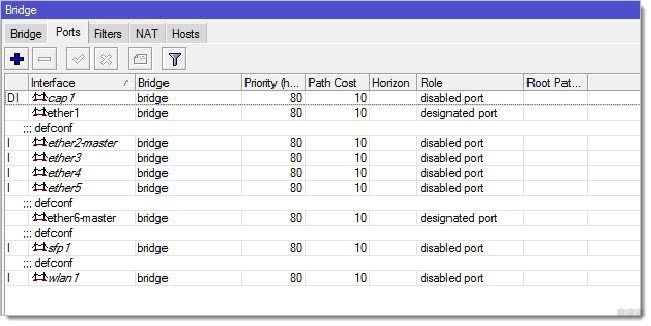

Объединяем все порты и каналы WiFi устройства в единый bridge (чтобы точки, подключенные и по WiFi и по проводной сети могли видеть друг друга).

Для этого заходим во вкладку Interface и создаем новый (плюс сверху слева), в выпадающем меню выбираем bridge и даем ему новое имя. Мы использовали уже существующий bridge и не стали создавать новый, но для личного удобства и легкости в управлении точками советуем создать отдельный интерфейс.

Наши настройки бриджа в итоге выглядят так:

Настройки на вкладке Ports, здесь добавлены все интерфейсы роутера:

В меню IP — Adresses прописываем адрес для роутера (мы при настройке прописали ему обычный адрес по умолчанию — 192.168.88.1).

В простом случае (мы настраивали именно так) все точки относятся к одной подсети, однако возможна и настройка CAPsMAN, если устройства — в разных подсетях.

Настройка Wi-Fi 2Ghz в MikroTik

У нас на вооружении RouterBOARD 952Ui-5ac2nD, который имеет 2 антенны, одну на 2,4 другую 5. Схема сети самая простая – интернет приходит на ether1. Интерфейсы ether2-5, wlan1 и wlan2 находятся в bridge 192.168.0.1/24. Перед настройкой точки доступа рекомендуется прошить через Netinstall (при написании статьи использовалась RouterOS 6.46.6). Это делается, чтобы снять установленные ограничения с завода для импорта в Россию, а также появился список стран в выпадающем меню Country. Взглянем на наш bridge1.

Переходим в Wireless и видим, что интерфейсы находятся в выключенном состоянии. Пока не включаем их.

В конфигурации будут созданы 2 сети на разных частотах с одинаковым паролем аутентификации. Для того чтобы задать пароль аутентификации нужно создать Security Profile.

Укажем корректные значения:

Сохраняем и открываем интерфейс wlan1. Включаем Advanced Mode.

После включения дополнительного режима появляются скрытые возможности. Нас интересует самая главная и важная вкладка Wireless.

Зададим основные параметры:

Отдельного внимания заслуживает параметр Frequency (частота). Задать параметр можно из выпадающего списка. Если выбрать значение auto, то роутер установит частоту более или менее свободную только при включении и будет сидеть на ней до следующего включения. Т.е. вы включаете роутер, при поднятии AP сканируется эфир, становится на наиболее не загруженную частоту до следующего ребута. Что если я хочу сам задать частоту на устройстве? Отличный вопрос, так давайте просканируем эфир!

Внимание, при включении утилит сканирования, девайс отключит режим точки доступа и задействует клиентский режим. Если вы подключены по wifi не забывайте в таких случаях про safe mode!

К счастью, у Mikrotik таких утилит достаточно. Запустим утилиту Scan и нажмем Start.

Мы видим чистый эфир (благодаря тому что запуск утилиты происходил не в многоквартирном доме). Доступен mac соседних точек, имя сети, частота и канал. Так же уровень сигнала, шума. Очень полезная утилита.

Freq. Usage – показывает в процентном соотношении использование частот согласно указанной стране в настройках роутера Микротик.

Wireless Snooper – показывает не только какие точки, какую частоту и каналы используют, а еще и клиентские устройства, которые подключены к тем или иным точкам. Штука прям для хакеров.

И на какую же частоту мне встать? В моем конкретном случаю, на любую! Т.к. эфир чист и свободен, но я выберу 2412. Если вы находитесь в многоквартирке, то вот вам рекомендации:

Задав значения включим интерфейс.

Обязательно проверьте включение антенн в HT. Галочки должны быть везде.

Интересный факт, но как только подключается новый клиент, интерфейс переходит в состояние run. Взглянем на подключившихся во вкладке Registration.

Конфигурация WiFi 5GHz в Микротик полностью идентична настройке 2.4G. Перейдем на вкладку интерфейсов и откроем свойства wlan2. Переключаем в Advanced Mode.

Параметр WPS Mode отвечает за передачу пароля по воздуху. Есть 4 режима:

Смотрим на антенны.

Применяем и включаем. Можно увидеть, что клиент подключился к wlan2.

Тест бесшовного роуминга на CAPsMAN в реальных условиях

Для тестирования мы разнесли две точки доступа под управлением CAPsMAN на разные этажи.

Между точками было приблизительно 30 метров, железобетонное перекрытие и несколько стен.

Далее мы прошлись с ноутом от точки к точке, запустив бесконечный пинг и одновременно контролируя трафик на обеих в Winbox.

По мере перехода мы можем увидеть на видео, как скорость передачи данных Tx постепенно переходила с одного CAP Interface на другой, это значит, что устройство было плавно переключено между точками доступа.

Для того, чтобы рассмотреть на видео все детали, разверните его на весь экран и выставьте разрешение 1080.

https://youtube.com/watch?v=77V-WtWCezs

При этом не было потеряно ни одного из 100 запрашиваемых пакета данных.

Настройка точки MikroTik cAP-2nD под управление контроллером

На вкладке QuickSet на подконтрольных точках доступа мы можем только прописать IP, остальные настройки подтянутся из конфигурации CAPsMAN.

Далее активируем (если необходимо) такой же пакет, что и в роутере. В нашем случае пакет wireless был активен по умолчанию.

Важно: на всех устройствах CAPsMAN должен быть одной версии.

Если у вас старая прошивка, то активированный пакет с CAPsMAN выглядит так:

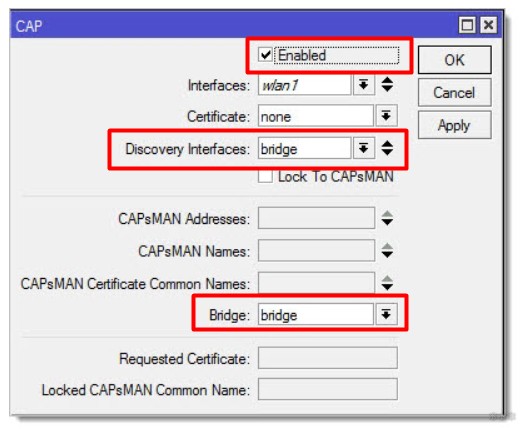

Идем в меню Wireless, жмем кнопку CAP, ставим галочку Enabled. От аналогичной настройки в роутере заполнение остальных полей отличается тем, что вместо адреса CAPsMAN мы прописываем Discovery Interfaces, то есть интерфейсы, через которые cAP должна подключаться к контроллеру — в нашем случае через bridge.

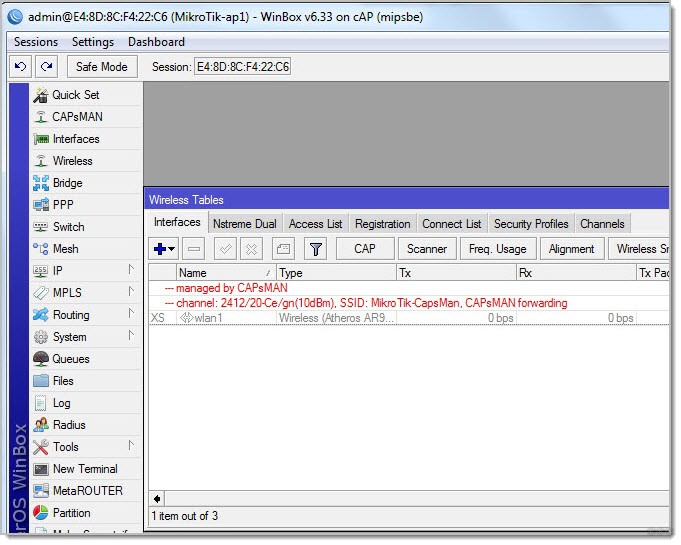

Сохраняем настройки и через несколько секунд над беспроводным интерфейсом должны поочередно появятся две красные строки. Это говорит о том, что наша точка подключилась к контроллеру CAPsMAN, загрузила прописанную нами конфигурацию и теперь находится под его управлением.

Вернувшись на роутер, мы видим, что в разделе CAPsMAN появились новые беспроводные интерфейсы точек:

Эти же интерфейсы можно наблюдать и в общем разделе:

Настройка модуля CAPsMAN на этом завершена. Если вам не нужно прописывать особые настройки DNS, DHCP-сервер, NAT и т. д. — все дальше уже работает и можно подключать клиентов к точкам. В нашем случае все настройки были прописаны ЗА RB2011UiAS-2HnD на основном роутере, поэтому система заработала сразу.