- Для владельца сайта

- Обновите драйверы сетевых устройств

- Firewall

- Настройка MikroTik VPN IpSec для прошивки 6. 44 и выше для роутера MikroTik-1

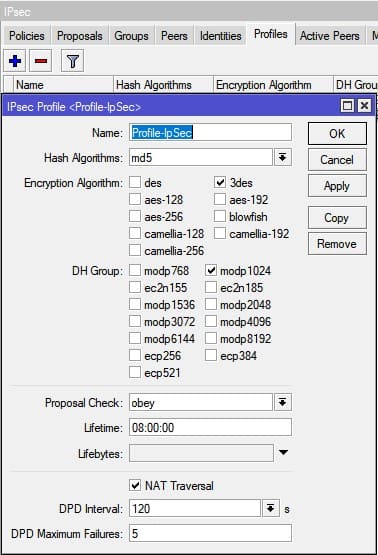

- Создание профиля для IpSec phase-1

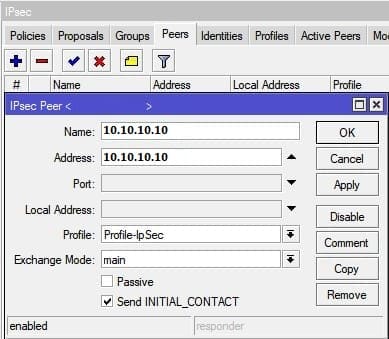

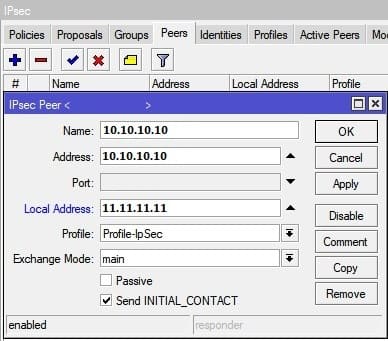

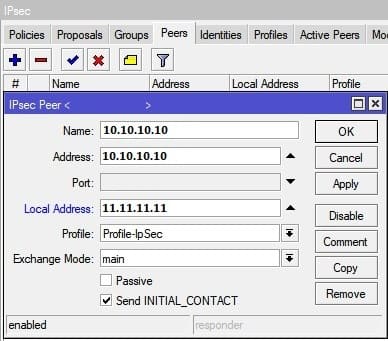

- Создание Peer для IpSec phase-1

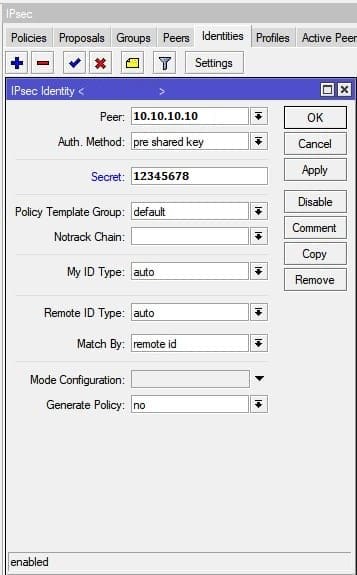

- Определение ключа IpSec phase-1

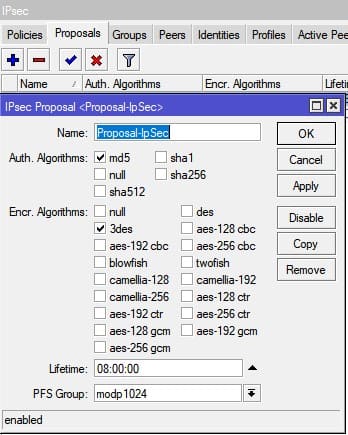

- Настройка параметров Proposal IpSec phase-2

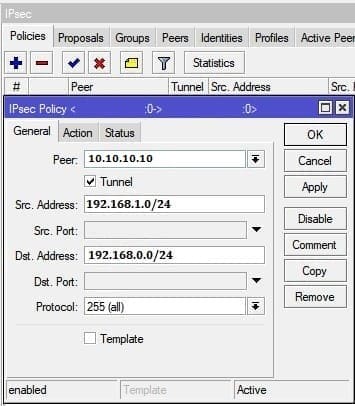

- Создание политики(Policies) IpSec phase-2

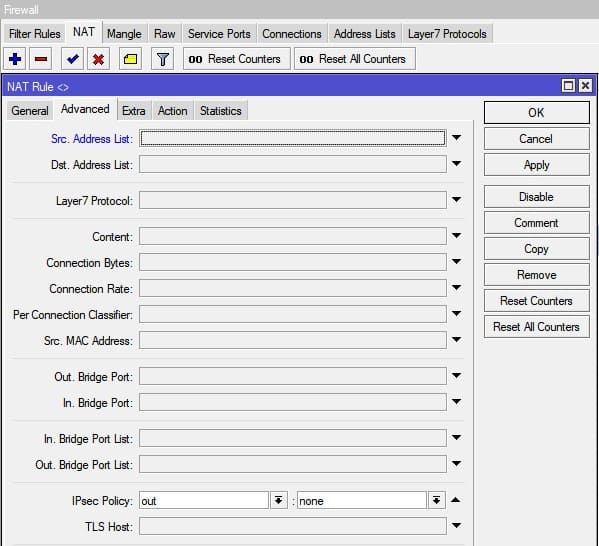

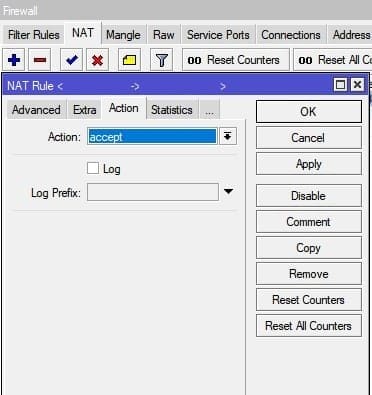

- Создание правил NAT

- Создать правило с цепочкой srсnat

- Исключить IpSec трафик из правила masquerade

- Encapsulating Security Payload (ESP)

- Transport mode

- Tunnel mode

- Encryption algorithms

- Hardware acceleration

- Настройка MikroTik VPN IpSec для прошивки 6. 44 и выше для роутера MikroTik-1

- Создание профиля для IpSec phase-1

- Создание Peer для IpSec phase-1

- Определение ключа IpSec phase-1

- Настройка параметров Proposal IpSec phase-2

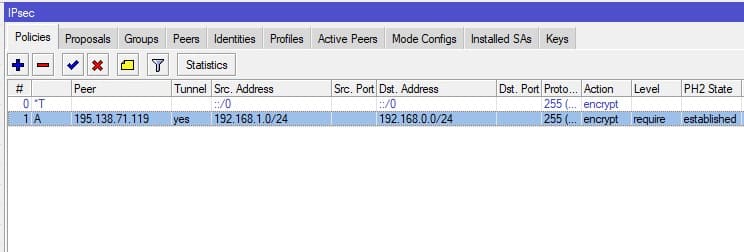

- Создание политики(Policies) IpSec phase-2

- Создание правил NAT

- Создать правило с цепочкой srсnat

- Исключить IpSec трафик из правила masquerade

- Как исправить ошибку

- Измените настройки антивируса и брандмауэра

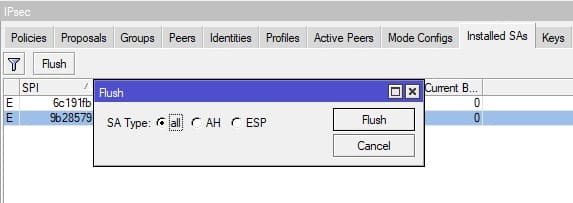

- Installed SAs

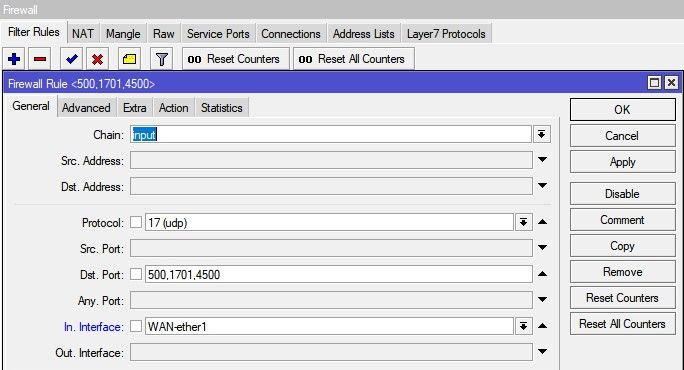

- FIREWALL

- IP/IPsec

- Ошибки firewall на всех этапах

- Настройка клиентов

- Создание домашней сети на базе устройств MikroTik

- Точное время

- Как настроить VPN IpSec в MikroTik, если и вас 2(и более) провайдеров

- Проблемы при настройке и работе IpSec в MikroTik

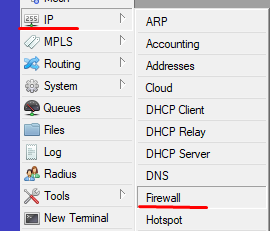

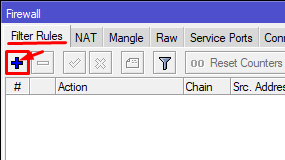

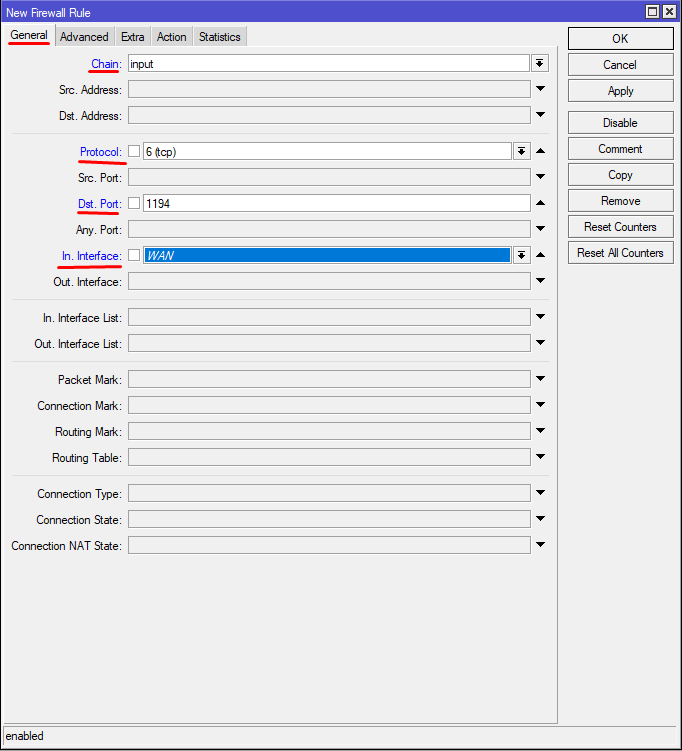

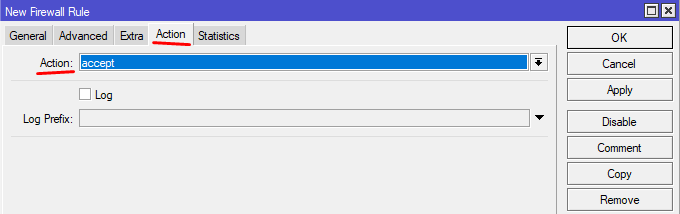

- Настройка Firewall в MikroTik для IpSec

- Очистить соответствующие ключи IpSec SA

- Проконтролировать статус IpSec туннеля

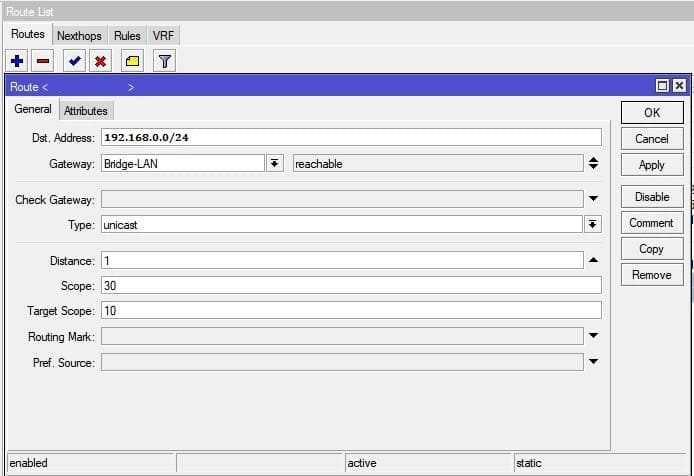

- Добавить статический маршрут для IpSec

- Groups

- Как настроить VPN IpSec в MikroTik, если и вас 2(и более) провайдеров

- Очистите файлы cookies и кэш браузера

- Скорость передачи данных через VPN туннель IpSec в маршрутизаторах(роутерах) MikroTik

- Настройка туннелирования (L2TP)

- Уменьшите размер файла

- Проверка на вирусы

- Очистите кэш DNS

- Настройка MikroTik IpSec, VPN туннель между офисами

- Содержание

- Настройка WireGuard Windows клиента

- Создать WireGuard интерфейс

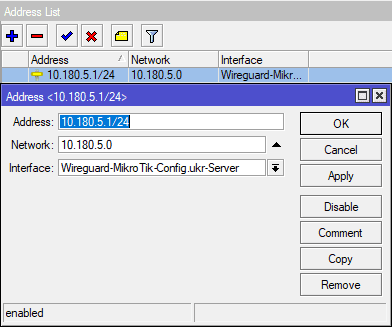

- Назначить IP адрес для WireGuard интерфейса

- Скачать Windows WireGuard клиент

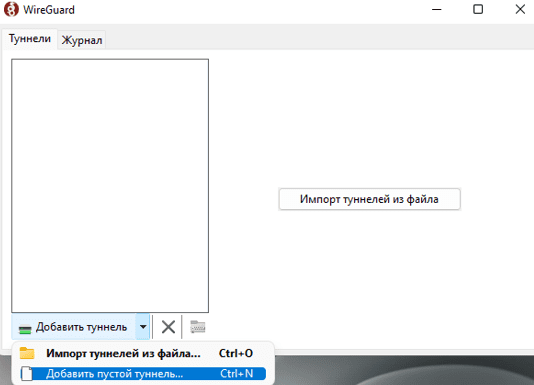

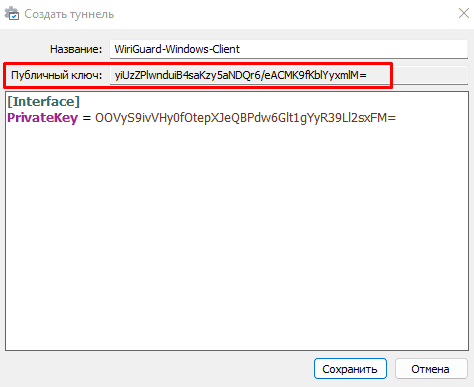

- Создать новый WireGuard клиент

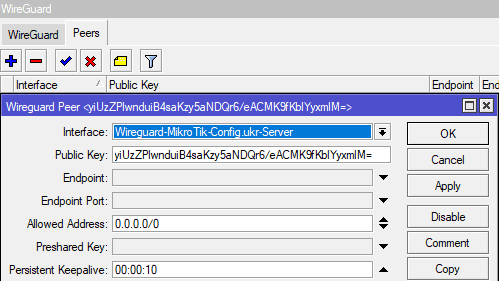

- Создать WireGuard Peer

- Обновить конфигурацию для WireGuard клиента

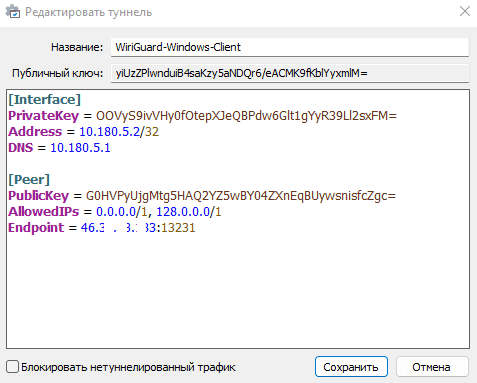

- Скопировать конфигурацию в WireGuard клиент

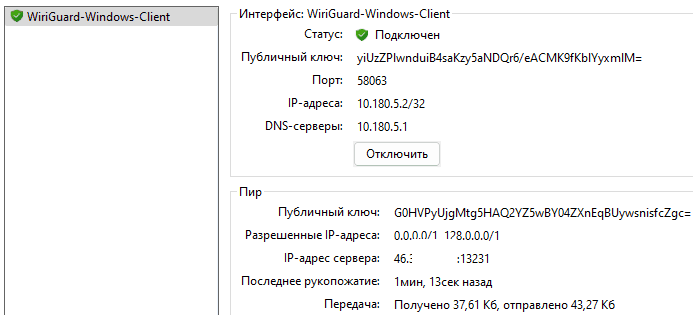

- Подключиться к WireGuard серверу

- Проверить работу интернета через WireGuard

Для владельца сайта

Если вы увидели, что ваш сайт выдаёт ошибку 400, проделайте все вышеперечисленные действия. Вполне возможно, что у ваших клиентов всё отображается правильно. Очень редко, но случается, что проблема всё-таки с сервером, на котором находится сайт. В этом случае обратитесь к хостинг-провайдеру, чтобы найти ошибку в настройках.

Обновите драйверы сетевых устройств

Устаревшее ПО на сетевых устройствах может генерировать неверные запросы. Установите новые драйверы для сетевого соединения.

Firewall

Давайте уж к консоли, что-ли для разнообразия:

/ip firewall filter

add chain=input action=accept protocol=udp port=1701,500,4500

add chain=input action=accept protocol=ipsec-esp

add chain=forward action=accept src-address=192.168.112.0/24 in-interface=!ether1 out-interface=bridge-local comment=»allow vpn to lan» log=no log-prefix=»»

Вот теперь с сервером все.

Настройка MikroTik VPN IpSec для прошивки 6. 44 и выше для роутера MikroTik-1

VPN туннель Ipsec состоит из двух фаз:

- PHASE-1 – идентификация устройств между собой, по заранее определенному IP адресу и ключу.

- PHASE-2 – определение политики для трафика между туннелей: шифрование, маршрутизация, время жизни туннеля.

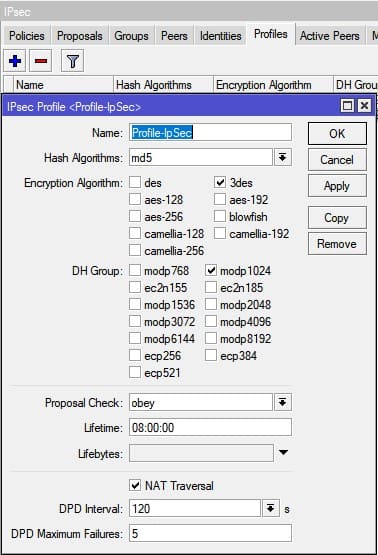

Создание профиля для IpSec phase-1

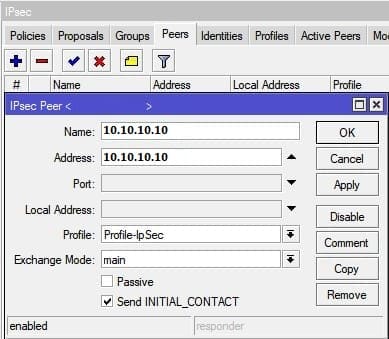

Создание Peer для IpSec phase-1

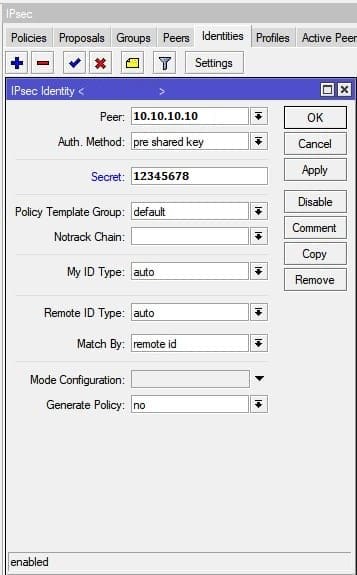

Определение ключа IpSec phase-1

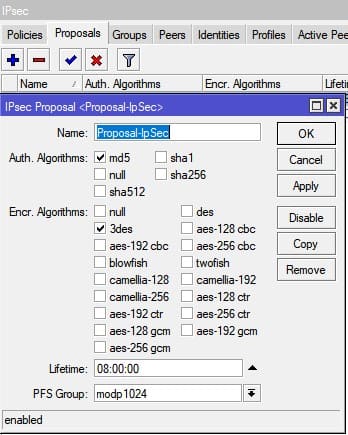

Настройка параметров Proposal IpSec phase-2

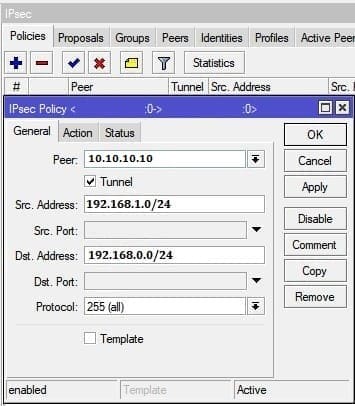

Создание политики(Policies) IpSec phase-2

Создание правил NAT

Данное правило нужно для того, чтобы трафик IpSec не направляется к провайдеру. Для решении есть два способа:

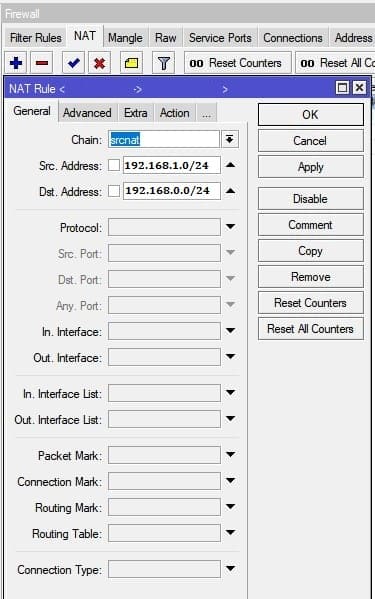

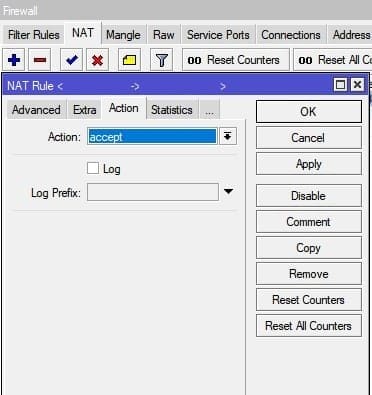

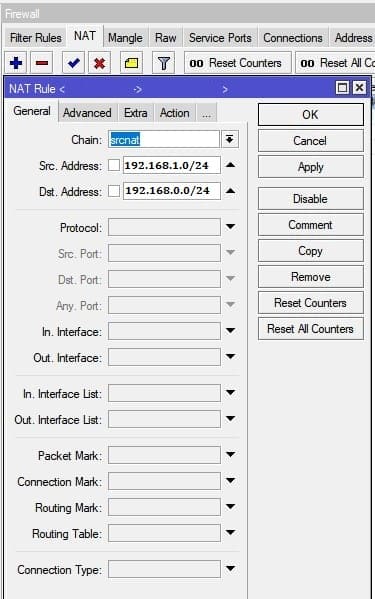

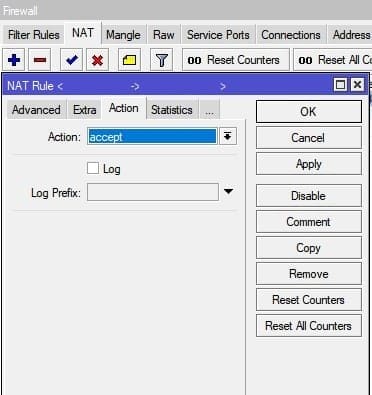

Создать правило с цепочкой srсnat

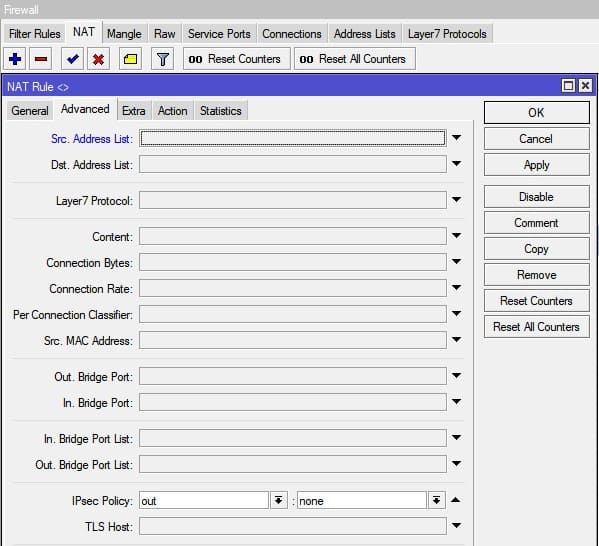

Исключить IpSec трафик из правила masquerade

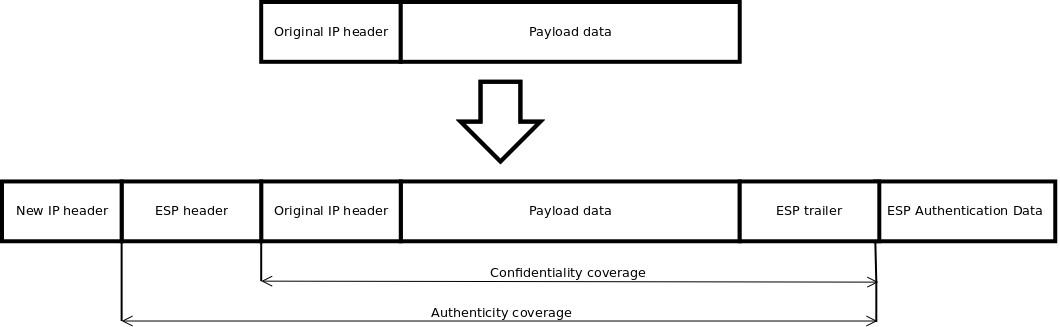

Encapsulating Security Payload (ESP)

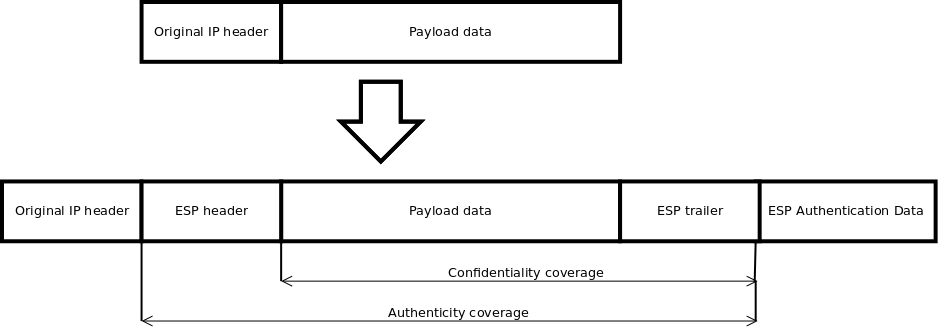

ESP packages its fields in a very different way than AH. Instead of having just a header, it divides its fields into three components:

- ESP Header — Comes before the encrypted data and its placement depends on whether ESP is used in transport mode or tunnel mode.

- ESP Trailer — This section is placed after the encrypted data. It contains padding that is used to align the encrypted data.

- ESP Authentication Data — This field contains an Integrity Check Value (ICV), computed in a manner similar to how the AH protocol works, for when ESP’s optional authentication feature is used.

Transport mode

In transport mode ESP header is inserted after original IP header. ESP trailer and authentication value is added to the end of the packet. In this mode only IP payload is encrypted and authenticated, IP header is not secured.

Tunnel mode

In tunnel mode original IP packet is encapsulated within a new IP packet thus securing IP payload and IP header.

Encryption algorithms

RouterOS ESP supports various encryption and authentication algorithms.

- AES — 128-bit, 192-bit and 256-bit key AES-CBC, AES-CTR and AES-GCM algorithms;

- Blowfish — added since v4.5

- Twofish — added since v4.5

- Camellia — 128-bit, 192-bit and 256-bit key Camellia encryption algorithm added since v4.5

- DES — 56-bit DES-CBC encryption algorithm;

- 3DES — 168-bit DES encryption algorithm;

Hardware acceleration

Hardware acceleration allows to do faster encryption process by using built-in encryption engine inside CPU.

* supported only 128 bit and 256 bit key sizes

** only manufactured since 2016, serial numbers that begin with number 5 and 7

*** AES-CBC and AES-CTR only encryption is accelerated, hashing done in software

**** DES is not supported, only 3DES and AES-CBC

Настройка MikroTik VPN IpSec для прошивки 6. 44 и выше для роутера MikroTik-1

VPN туннель Ipsec состоит из двух фаз:

- PHASE-1 – идентификация устройств между собой, по заранее определенному IP адресу и ключу.

- PHASE-2 – определение политики для трафика между туннелей: шифрование, маршрутизация, время жизни туннеля.

Создание профиля для IpSec phase-1

Создание Peer для IpSec phase-1

Определение ключа IpSec phase-1

Настройка параметров Proposal IpSec phase-2

Создание политики(Policies) IpSec phase-2

/ip ipsec profile add dh-group=modp1024 enc-algorithm=3des hash-algorithm=md5 lifetime=8h name=Profile-IpSec /ip ipsec peer add address=10.10.10.10/32 name=10.10.10.10 profile=Profile-IpSec /ip ipsec proposal add auth-algorithms=md5 enc-algorithms=3des lifetime=8h name=Proposal-IpSec /ip ipsec policy add dst-address=192.168.0.0/24 peer=10.10.10.10 proposal=Proposal-IpSec \ src-address=192.168.1.0/24 tunnel=yes /ip ipsec identity add peer=10.10.10.10 secret=12345678

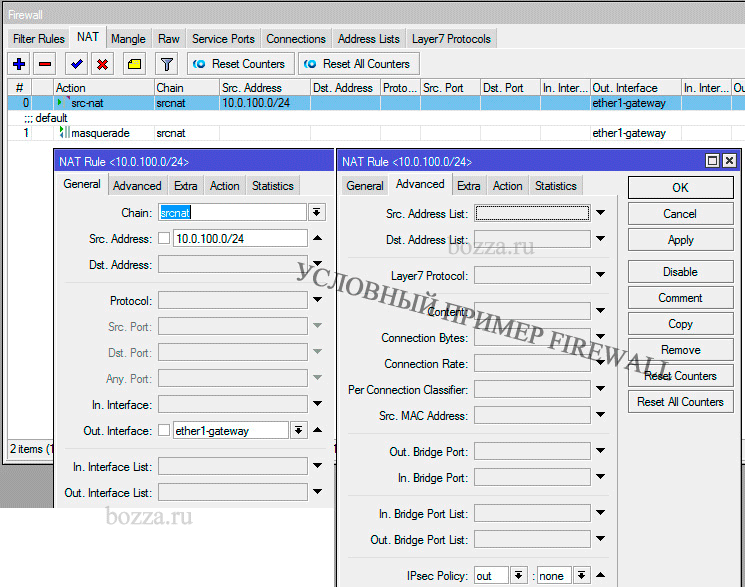

Создание правил NAT

Данное правило нужно для того, чтобы трафик IpSec не направляется к провайдеру. Для решении есть два способа:

Создать правило с цепочкой srсnat

/ip firewall nat add action=accept chain=srcnat dst-address=192.168.0.0/24 src-address=192.168.0.0/24

Исключить IpSec трафик из правила masquerade

/ip firewall nat add action=masquerade chain=srcnat ipsec-policy=out,none out-interface=ether6

Как исправить ошибку

1. Переданы неверные параметры запроса

Например, в адресе (URL) запрашиваемой страницы отсутствует какой либо параметр или наоборот добавлен лишний, или он имеет неправильное значение, проверьте правильность ввода адреса по которому вы переходите. Также неправильные параметры могу передаваться через форму или cookie.

2. Проблема с браузером — некорректные или устаревшие куки-файлы, поврежденный кэш.

- Открыть сайт через другой браузер

- Почистить куки-файлы и кэш в браузере

3. Вирусы, которые находятся на компьютере могут создавать помехи связи с сайтом.

- Проверить наличие вирусов на ПК

- При обнаружении избавиться от всех вирусов.

4. Проблема с антивирусом — каждый антивирус имеет свой контроль активности сети. Он может ограничить доступ к небезопасным ресурсам. Такая же проблема может возникнуть с брандмауэром его в принципе можно отключить, при наличии мощного антивируса.

- Отключить антивирус

- В настройках антивируса выбрать большой уровень доверия браузеру

- Смена антивируса.

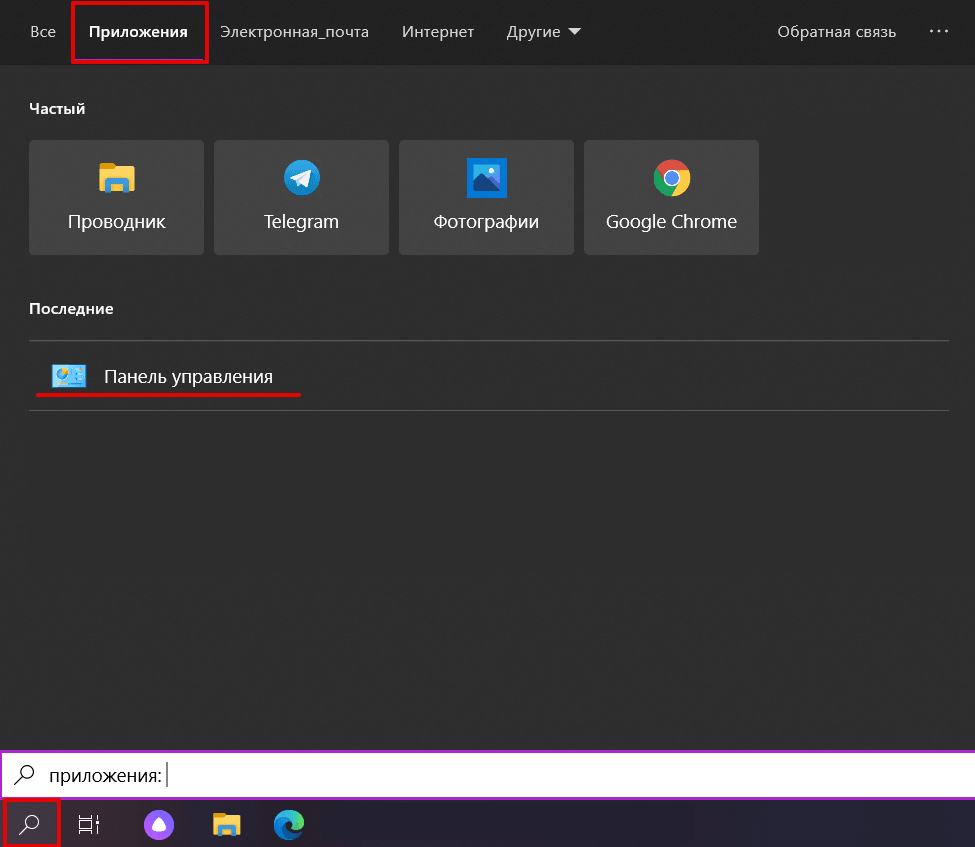

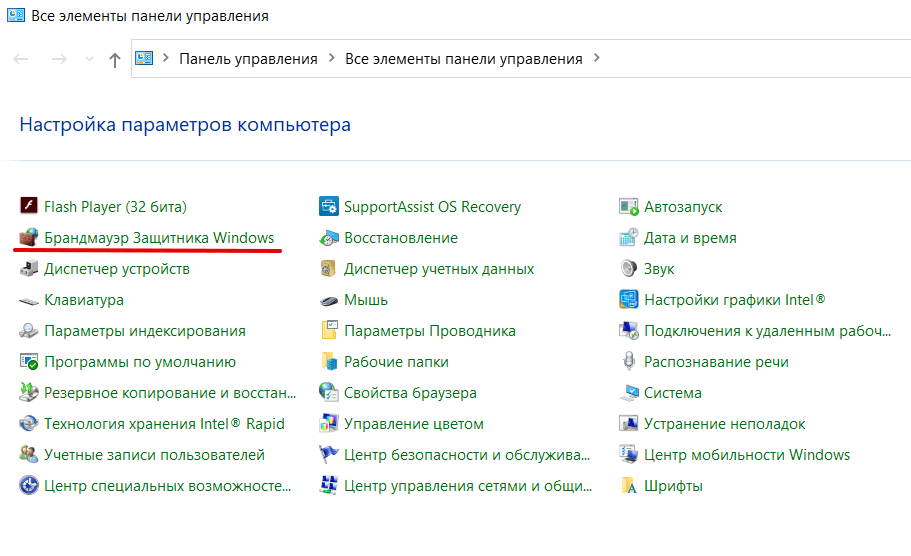

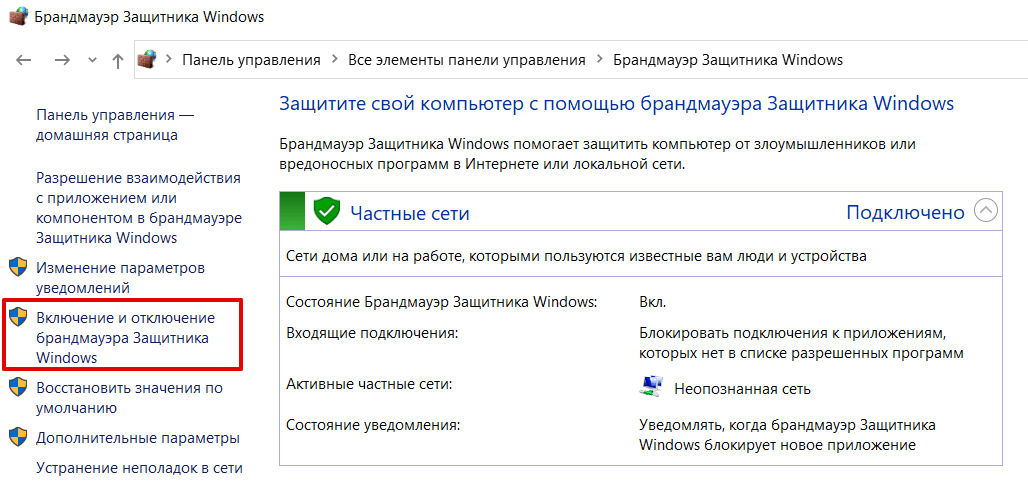

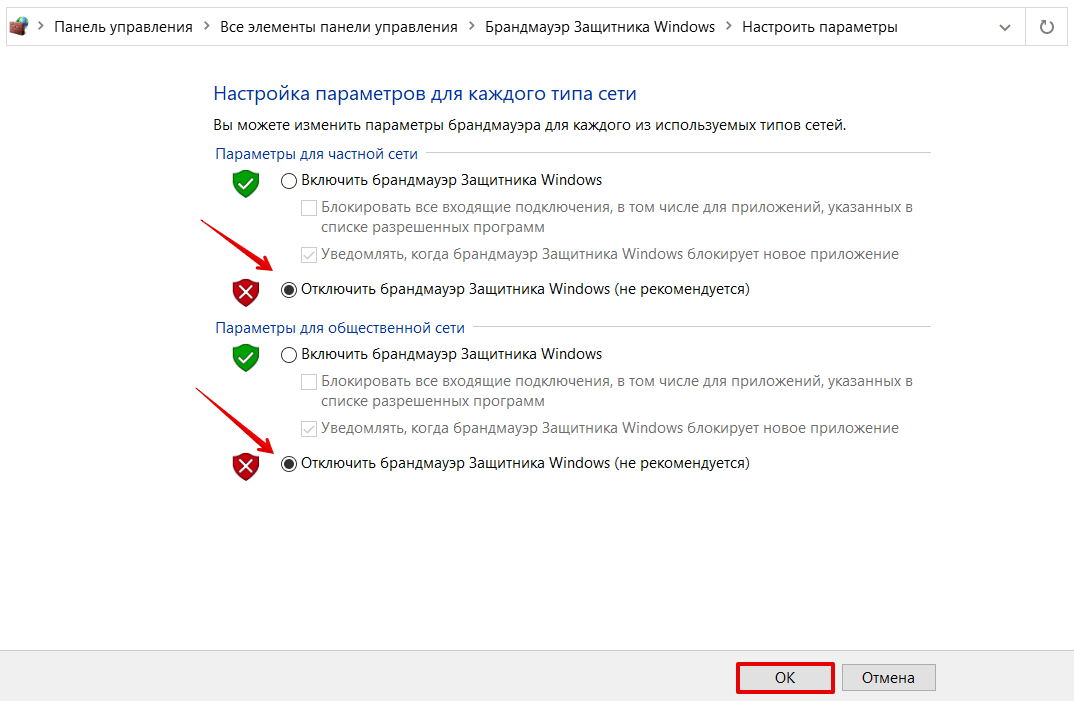

Измените настройки антивируса и брандмауэра

Нарушать соединение с сервером может брандмауэр или антивирус. Чтобы проверить, мешает ли соединению один из них, временно отключите ваш антивирус и брандмауэр. Если страница заработала, нужно менять настройки одного из них.

Как отключить брандмауэр на Windows 7/10

Брандмауэр ― межсетевой экран, стена, которая защищает компьютер от вторжений и от утечки информации в сеть. Многие антивирусы имеют межсетевой экран. В этом случае брандмауэр можно выключить, чтобы он не нарушал соединения с сайтами. Если в антивирусе нет межсетевого экрана, не отключайте брандмауэр без особой причины.

Чтобы отключить брандмауэр на Windows 7/10:

В левом нижнем углу экрана нажмите на иконку Лупы.

Перейдите во вкладку «Приложения» и выберите Панель управления:

Нажмите на Брандмауэр Защитника Windows:

В левом меню нажмите на Включение и отключение брандмауэра Защитника Windows:

В блоках «Параметры для частной сети» и «Параметры для общественной сети» отметьте пункт Отключить брандмауэр Защитника Windows. Нажмите OK:

Готово, вы отключили брандмауэр.

Installed SAs

Sub-menu: /ip ipsec installed-sa

This menu provides information about installed security associations including the keys.

Read only properties

Sub-menu: /ip ipsec key

This menu lists all imported public andprivate keys, that can be used for peer authentication. Menu has several commands to work with keys.

Read only properties

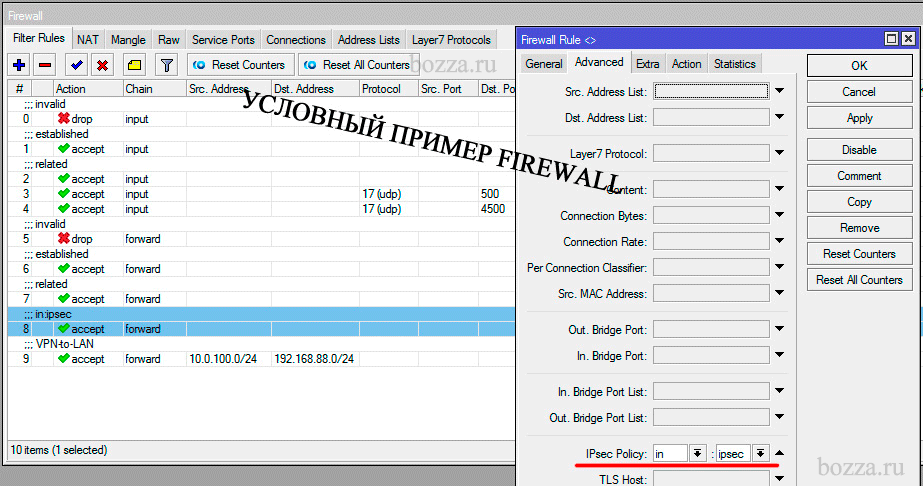

FIREWALL

Сферический firewall в вакууме, нужно аккуратно адаптировать эти правила в ваш firewall.

INPUT (разрешить входящие на 500/udp И 4500/udp):

ЗЫ: еще пишут в примерах, что надо разрешить протокол ipsec-esp, но я проверял 🙂 отключение ни чему не мешает, поэтому и добавлять лишнее не будем.

/ip firewall filter

add action=drop chain=forward comment=»invalid» connection-state=invalid

add action=accept chain=forward comment=»established» connection-state=established

add action=accept chain=forward comment=»related» connection-state=related

add action=accept chain=forward comment=»in:ipsec» ipsec-policy=in,ipsec

add action=accept chain=forward comment=»VPN-to-LAN» dst-address=\

192.168.88.0/24 ipsec-policy=in,ipsec src-address=10.0.100.0/24

Чтобы VPN-клиенты могли выходить в интернет, настроим NAT:

/ip firewall nat

add action=src-nat chain=srcnat ipsec-policy=out,none out-interface=ether1-gateway src-address=10.0.100.0/24 to-addresses=1.2.3.4

add action=masquerade chain=srcnat comment=»default» out-interface=ether1-gateway

IP/IPsec

Applies to RouterOS: v6.0 +

Ошибки firewall на всех этапах

Ну и не забывайте про то, что в нормальной ситуации при подключении удаленного клиента действуют сразу несколько ограничений, в числе которых брандмауэр клиента, брандмауэр шлюза клиента (или провайдерский прокси), брандмауэр самого микротик (и не только цепочка input — серьезно помешать может цепочка forward), который вы раньше настроили максимально строго, не так ли? Всякие NAT через NAT и траверсом погонять могут. Так что старайтесь всегда разумно и спокойно локализовывать проблему.

Авторизуйтесь для добавления комментариев!

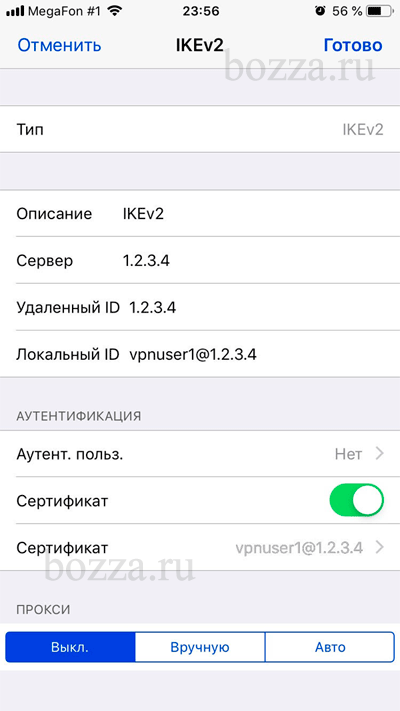

Настройка клиентов

Передать сертификаты в iPhone можно следующими способами:

1) по email (сертификаты как вложение), открыть вложенный cacert и vpnclient1 программой Mail и установить профиль;

2) по ссылке открыть в Safari и установить профиль

3) передать по AirDrop с MacBook, к примеру.

Стоит подумать, как лучше, потому что в данном случае передается ключ для доступа, а не какая-то ерунда. При отправке по email потом надо удалить письмо из отправленных, входящих, из корзины и еще где там может осесть письмо — автоархив какой-нить. Если передать надо удаленному клиенту, вариантов не много. Но если настраивается устройство, доступное локально — стоит заморочиться.

Например, можно на компе открыть микро-веб сервер, например, с помощью Python:

cd c:\certs\

python -m http.server 8080

и с iPhone в Safari открыть http://ip-address-компа

Установите сертификаты и ключ через профили (там все интуитивно, описывать, думаю, не стоит). А саму настройку VPN IKEv2 — просто приведу картинку-скрин экрана:

Обратите внимание на то, что локальный ID повторяет имя (Name, Common Name, Subject Alternative Name) клиентского сертификата.

Аутентификация пользователя происходит автоматически, на основании данных из сертификата.

Суть такая — сертификат устанавливается в учетную запись компьютера, а не пользователя (по-умолчанию, certmgr.msc предлагает именно Пользователя). mmc.exe — Сертифкаты — Учетная запись компьютера.

Ну и настраиваете IKEv2 VPN стандартно.

В общем, все, если все верно, VPN должен подключиться. На самом деле, совсем не факт, что все сразу заработает, логи и светлая голова вам в помощь. Спрашивайте в комментариях, если что-то вызываает вопросы, может, где очепятка, а я не заметил. Но в целом материал проверен руками, не раз. Удачи!

Авторизуйтесь для добавления комментариев!

Создание домашней сети на базе устройств MikroTik

В данной статье мы создадим защищенный туннельный интерфейс на базе OpenVPN.

Почему OpenVPN спросите Вы, ведь есть же PPTP, L2TP.

Отвечаю, я тестировал соединения на базе этих двух протоколов. К сожалению они не показали достаточно стабильного соединения между собой. Происходили частые падения туннельных интерфейсов.

Возможно это было связано с какой-то прошивкой. Но это не столь важно. Важно то, что настроив один раз туннель на OpenVPN, я забыл про разрывы связи совсем и до сих пор все работает отлично.

Прежде чем настраивать OpenVPN сервер и создавать туннель, разберемся с тем, как он работает на Mikrotik. Т.к. на RouterOS v6 есть ограничения.

Обратимся к официальному источнику — Wiki Mikrotik(Eng) и Manual Interface(Eng).

В OpenVPN используются два типа интерфейса:

tun — в RoS он определяется, как ip, это туннельный уровень.

tap — в RoS он определяется, как ethernet, это канальный уровень.

Только начиная с прошивки 6.39.x была добавлена топология subnet для tun режима.

Выдержка из Changelog:

*) ovpn — added support for «push-continuation»;

*) ovpn — added support for topology subnet for IP mode;

*) ovpn — fixed duplicate default gateway presence when receiving extra routes;

*) ovpn — improved performance when receiving too many options;

Не поддерживается в 6 версии операционной системы:

UDP протокол, т.е. необходимо использовать исключительно TCP!

LZO сжатие

TLS аутентификация

Аутентификация без имени пользователя и пароля

Если Вы будете читать эту статью, и уже будет доступна 7 версия RouterOS, то в ней, все это, уже должно работать (но это не точно)!

Мы будем использовать Сертификатную аутентификацию для обеспечения хорошей защищенности нашего соединения.

Для создания туннеля, нам понадобятся сертификаты и ключи к ним. Данные сертификаты можно создать, как на Windows, Linux, так и на самом роутере.

Я сторонник создания сертификатов на своем ПК, чтобы они были у меня в файлах и я мог их достать в случаях «А вдруг что».

Запускаем файл init-config.bat

C:\Program Files\OpenVPN\easy-rsa>init-config.bat

C:\Program Files\OpenVPN\easy-rsa>copy vars.bat.sample vars.bat

Скопировано файлов: 1.

Далее открываем редактором файл openssl-1.0.0.cnf

Находим строчку default_days 365 и заменяем число 365 на 3650 или свое. Тем самым мы увеличим время жизни наших сертификатов на 10 лет.

Сохраняем и закрываем.

Дополнительно:

Если Вы тот еще параноик, то Вы можете отредактировать еще один параметр:

set KEY_SIZE=1024

Для пущей сложности данный параметр можно изменить на 2048 и на 4096(для современных версий OpenVPN)

Но будьте готовы к долгому ожиданию(на слабых ПК очень долгому), пока сгенерируется ключ.

Пишем в консоль команды

vars

clean-all

В ответ должно прийти

Скопировано файлов: 1.

Скопировано файлов: 1.

Создаем ключ Диффи-Хеллмана

build-dh

Вывод из консоли:

C:\Program Files\OpenVPN\easy-rsa>build-dh

WARNING: can’t open config file: /etc/ssl/openssl.cnf

Generating DH parameters, 1024 bit long safe prime, generator 2

This is going to take a long time

. +.

Создаем основной сертификат

build-ca

При генерации основного сертификата в консоли будут отображаться вопросы. Просто нажимаем Enter, т.к. все эти параметры мы ввели в файле vars.bat

Нажимаем Enter до тех пор, пока не отобразиться строка приглашения

C:\Program Files\OpenVPN\easy-rsa

Далее создаем сертификат сервера и его ключ:

build-key-server server

На вопросы так же нажимаем Enter, но не торопимся, в самом конце будет задано два вопроса

Sign the certificate?

1 out of 1 certificate requests certified, commit?

Теперь создаем сертификат и ключ клиента:

build-key client

Пример создания клиентских сертификатов:

build-key client1

build-key office1

На этом создание файлов сертификатов и ключей завершено.

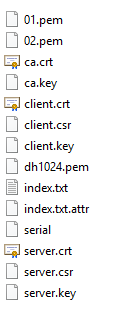

Все файлы будут лежать в папке C:\Program Files\OpenVPN\easy-rsa\keys\

Примерной такой список файлов должен получиться у Вас

Примерной такой список файлов должен получиться у Вас

2. Настройка OpenVPN сервера и интерфейса туннеля на hAP ac

Переходим к созданию туннеля на роутере hAP ac

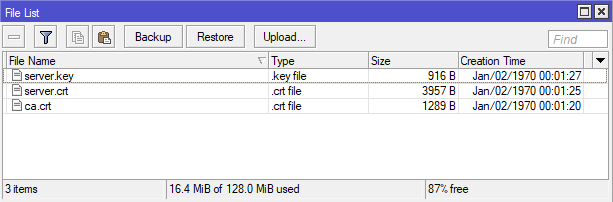

Необходимо загрузить сертификат сервера, ключ сервера и основной сертификат в роутер. Файлы:

ca.crt

server.crt

server.key

Открываем раздел Files и переносим туда наши файлы. (Или используем FTP)

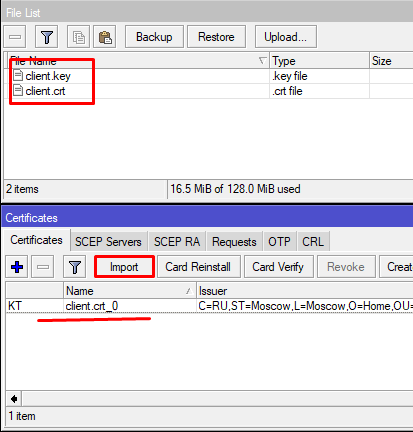

Загруженные файлы сертификатов и ключа Теперь нам необходимо импортировать данные сертификаты в RouterOS, чтобы она могла ими оперировать.

Загруженные файлы сертификатов и ключа Теперь нам необходимо импортировать данные сертификаты в RouterOS, чтобы она могла ими оперировать.

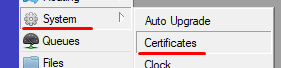

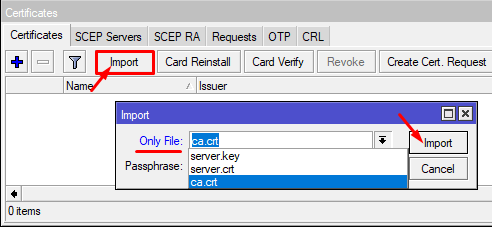

Меню сертификатов Импортируем наши сертификаты и ключи

Меню сертификатов Импортируем наши сертификаты и ключи

Выбираем нужные сертификаты и ключ и импортируем их Консольно:

Выбираем нужные сертификаты и ключ и импортируем их Консольно:

/certificate import file-name=ca.crt passphrase=»»

/certificate import file-name=server.crt passphrase=»»

/certificate import file-name=server.key passphrase=»»

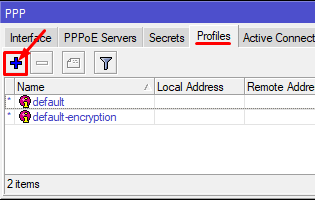

Займемся настройкой OpenVPN. переходим в меню PPP

Меню PPP

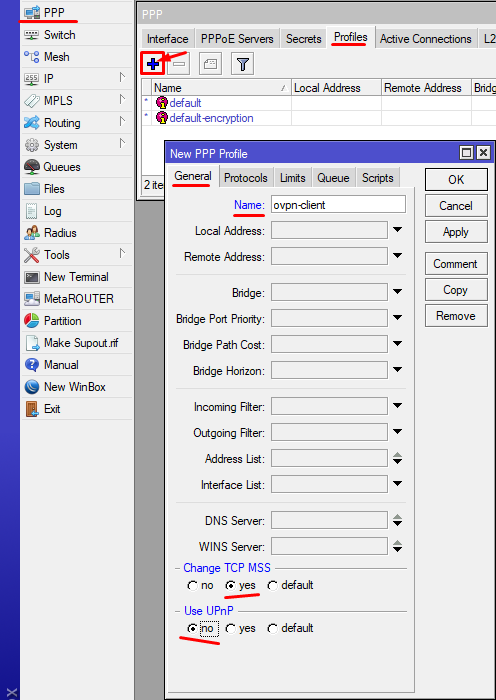

Меню PPP  Добавляем новый профиль для нашего туннеля Нам необходимо выделить IP адреса, которые мы будем использовать для туннельных интерфейсов.

Добавляем новый профиль для нашего туннеля Нам необходимо выделить IP адреса, которые мы будем использовать для туннельных интерфейсов.

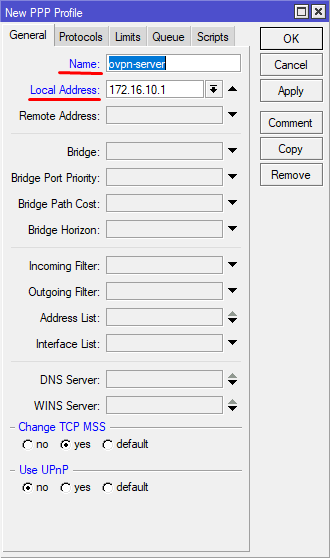

Я выбрал подсеть 172.16.10.0/24 соответственно сервер будет иметь адрес 172.16.10.1, а клиенты далее по маске. 2,3,4 и т.д.

Заполняем необходимые параметры профиля

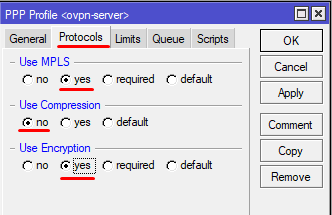

Заполняем необходимые параметры профиля  Заполняем оставшиеся параметры профиля Консольно:

Заполняем оставшиеся параметры профиля Консольно:

/ppp profile add name=ovpn-server local-address=172.16.10.1 change-tcp-mss=yes use-upnp=no use-mpls=yes use-compression=no use-encryption=yes only-one=default

Добавляем авторизационные данные для каждого клиента, который будет подключаться к OpenVPN серверу.

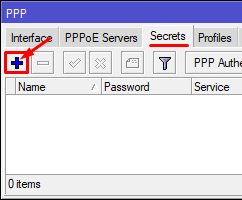

Открываем вкладку с записями данных авторизации Т.к. у сервера IP 172.16.10.1 выдаем клиенту IP 172.16.10.2

Открываем вкладку с записями данных авторизации Т.к. у сервера IP 172.16.10.1 выдаем клиенту IP 172.16.10.2

Добавляем нашего клиента Консольно:

Добавляем нашего клиента Консольно:

/ppp secret add name=client password=123456789 service=ovpn profile=ovpn-server remote-address=172.16.10.2

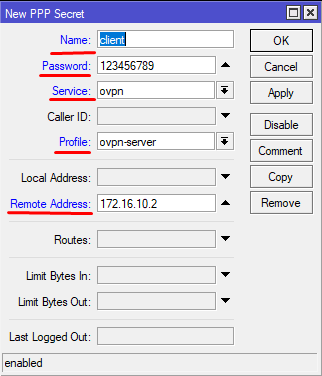

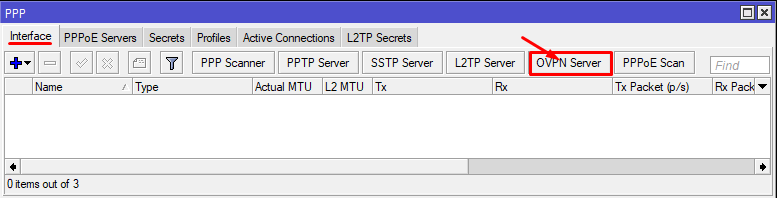

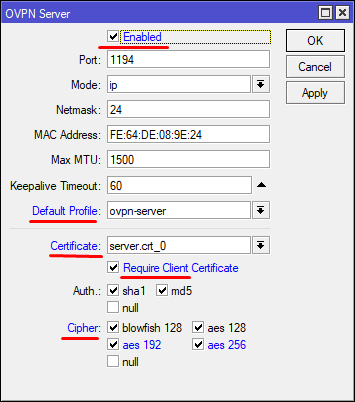

Теперь нужно включить саму службу OpenVPN

Нажимаем кнопку для отображения параметров сервера

Нажимаем кнопку для отображения параметров сервера  Выполняем настройки сервера Консольно:

Выполняем настройки сервера Консольно:

/interface ovpn-server server set enabled=yes port=1194 mode=ip netmask=24 default-profile=ovpn-server certificate=server.crt_0 require-client-certificate=yes auth=sha1,md5 cipher=blowfish128,aes128,aes192,aes256

Может показаться, что мы все уже настроили, но это не совсем так. Остался последний штрих. Необходимо разрешить прохождение запросов на OpenVPN сервер через Firewall

Для этого переходим в меню межсетевого экрана

Переходим в меню Firewall

Переходим в меню Firewall  Добавляем новую запись

Добавляем новую запись  Разрешаем входящий трафик на порту 1194 с интерфейса WAN

Разрешаем входящий трафик на порту 1194 с интерфейса WAN  Само разрешение Консольно:

Само разрешение Консольно:

/ip firewall filter add chain=input protocol=tcp dst-port=1194 in-interface=WAN action=accept comment=»Accept OpenVPN Requests»

На этом настройка OpenVPN на роутере hAP ac завершена, переходим к роутеру hEX

3. Настройка OpenVPN клиента и интерфейса туннеля на hEX

На данном роутере нам необходимо проделать гораздо меньше операций для запуска клиента.

Помним, что создали сертификат клиента! Загружаем его в роутер и импортируем по аналогии с hAP ac.

Загружаем и импортируем сертификат и ключ клиента Консольно:

Загружаем и импортируем сертификат и ключ клиента Консольно:

/certificate import file-name=client.crt passphrase=»»

/certificate import file-name=client.key passphrase=»»

Создаем профиль для OpenVPN в меню PPP

Добавляем новый профиль Консольно:

Добавляем новый профиль Консольно:

/ppp profile add name=ovpn-client change-tcp-mss=yes use-upnp=no use-mpls=yes use-compression=no use-encryption=yes

Шифрование Вы можете выбрать любое, которое установили доступным для сервера.

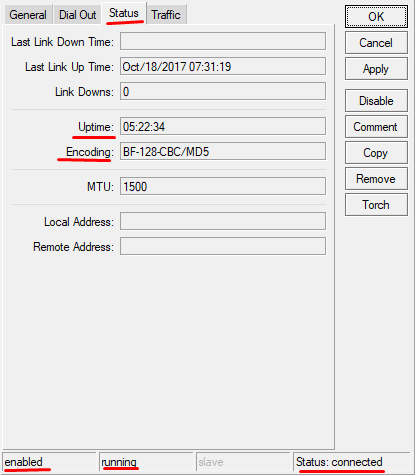

После создания интерфейса туннель должен уже быть активен. В списке IP адресов Вы должны увидеть IP 172.16.10.2 полученный от OpenVPN сервера.

Также в статусе можно увидеть с какими параметрами подключен интерфейс.

Признаки активного соединения

Признаки активного соединения

Вот мы и закончили создание OpenVPN туннеля между двумя роутерами hAP ac и hEX

Буду рад любым замечаниям или комментариям. Возможно Вы знаете, как сделать лучше!

P.S.

Аналогом данного решения может послужить вариант PPTP туннеля. А шифрование можно организовать в самом EoIP посредством IPsec

В следующей статье мы создадим интерфейсы, которые свяжут два наших роутера в единый сетевой мост для прохождения сетевого трафика, заблокируем прохождение DHCP запросов между роутерами, чтобы их DHCP сервера не мешали друг другу.

Список всех статей в хронологическом порядке: История статей

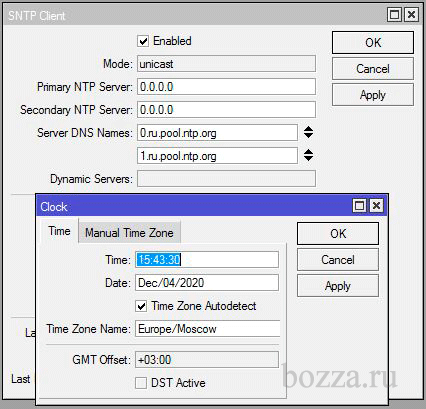

Точное время

Настройка времени важна для любого VPN, поэтому сразу проверим/настроим часовой пояс и синхронизацию времени:

/system clock set time-zone-name=Europe/Moscow

/system ntp client set enabled=yes server-dns-names=0.ru.pool.ntp.org,1.ru.pool.ntp.org

Как настроить VPN IpSec в MikroTik, если и вас 2(и более) провайдеров

Если на маршрутизаторе(роутере) MikroTik заведено несколько провайдеров, то может возникнуть ситуация, когда нужно явно указать через какого провайдера будут устанавливаться VPN туннель IpSec. Этот параметр должен указываться в первой фазе(phase-1) и определяет параметром Local Address.

Проблемы при настройке и работе IpSec в MikroTik

Ниже будут рассмотрены самые частые проблемы, которые не относятся к прямой настройке VPN туннеля типа IpSec, но косвенно могут повлиять на его работу: соединение может

- Не устанавливаться;

- Устанавливаться но не работать;

- Роутер MikroTik не имеет статического маршрута для out пакетов. Другими словами, со стороны MikroTik нет PING-а на удалённую подсеть.

Если соединение не принимает статус ESTABLISHED, кроме корректности настроек следует обратить внимание на Firewall.

Настройка Firewall в MikroTik для IpSec

/ip firewall filter add action=accept chain=input comment="Port Access" dst-port=500,1701,4500 \ in-interface=WAN-ether1 protocol=udp

Следующей проблемой может быть нелегитимные ключи IpSec SA, срок действия которых закончился, но новый ключ не был сгенерирован и согласован. Тут стоит обратить внимание на время жизни туннеля, на обоих роутерах, IpSec Profile и IpSec Proposals должны быть идентичными. Для исправления это ситуации нужно:

Очистить соответствующие ключи IpSec SA

Проконтролировать статус IpSec туннеля

после регенерации ключей он должен быть в статусе ESTABLISHED.

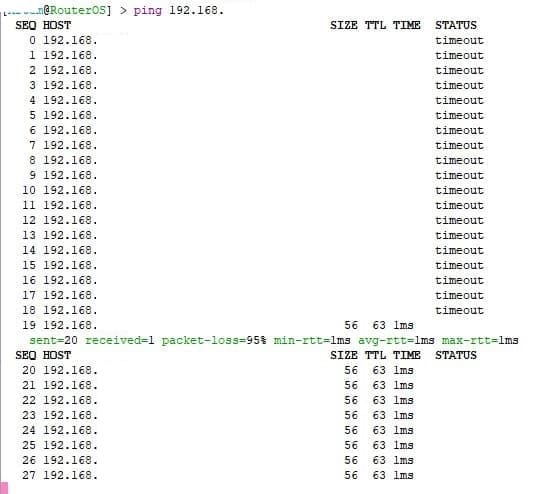

И последнее дополнение в сторону диагностики работы IpSec туннеля через роутер MikroTik.

Добавить статический маршрут для IpSec

/ip route add distance=1 dst-address=192.168.0.0/24 gateway=Bridge-LAN

Ниже представлен пример, до и после включение приведенного статического маршрута.

Groups

Sub-menu: /ip ipsec policy group

In this menu it is possible to create additional policy groups used by policy templates.

Как настроить VPN IpSec в MikroTik, если и вас 2(и более) провайдеров

Если на маршрутизаторе(роутере) MikroTik заведено несколько провайдеров, то может возникнуть ситуация, когда нужно явно указать через какого провайдера будут устанавливаться VPN туннель IpSec. Этот параметр должен указываться в первой фазе(phase-1) и определяет параметром Local Address.

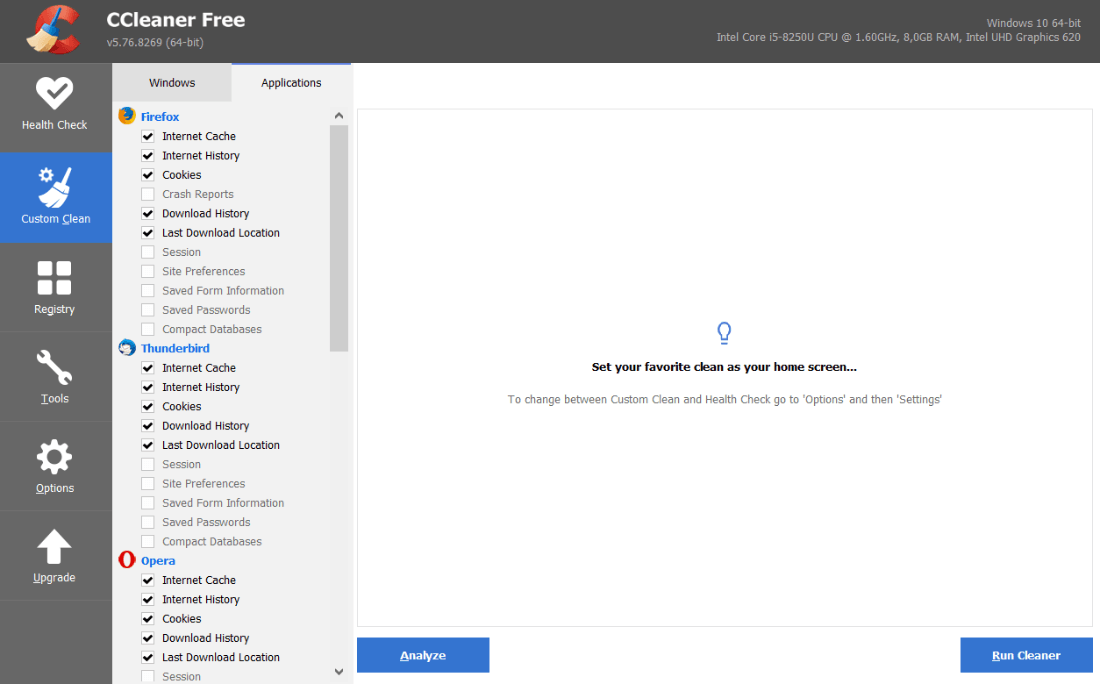

Очистите файлы cookies и кэш браузера

Файлы куки и кэш созданы для того, чтобы запоминать сайты и персональные данные пользователя. За счёт этой памяти ускоряется процесс повторной загрузки страницы. Но cookies и кэш, которые хранят данные предыдущей сессии, могут конфликтовать с другим токеном сессии. Это приведёт к ошибке 400 Bad Request.

Очистите кэш браузера по инструкции и попробуйте зайти на страницу заново.

Очистить кэш и куки можно не только вручную, но и с помощью программ CCleaner и Advanced SystemCare.

CCleaner ― эффективное решение для оптимизации работы системы. За пару кликов можно очистить кэш и cookies в нескольких браузерах одновременно. Также можно быстро почистить все временные файлы, которые могут замедлять работу системы. Интуитивный интерфейс не требует специальных знаний:

Ещё одним популярным приложением для оптимизации ПК является Advanced SystemCare. Эта программа поможет удалить ненужные файлы, очистить реестр, ускорить работу системы, освободить память и место на диске. Также она может контролировать безопасность просмотра веб-страниц, защищая конфиденциальные данные, блокируя вредоносные веб-сайты и предотвращая майнинг криптовалюты.

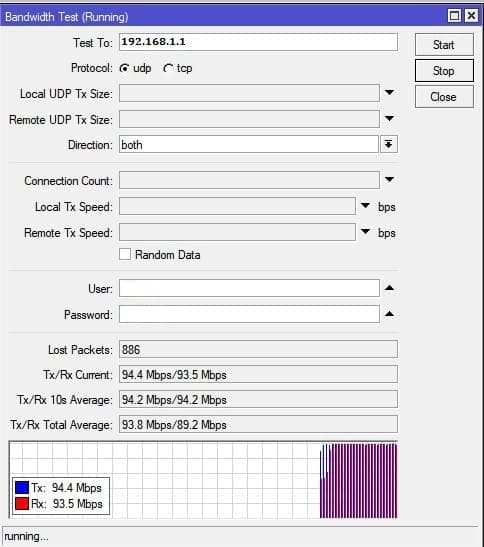

Скорость передачи данных через VPN туннель IpSec в маршрутизаторах(роутерах) MikroTik

Этим вопросом часто задаются интеграторы VPN решений, когда нужно пропустить прогнозируемый трафик через VPN туннель или VPN туннель не справляется даже с незначительной нагрузкой 2-3Мб\с. Как правило это зависит от устройств, между которыми поднят VPN туннель IpSec. В качестве примера того, что VPN IpSec кроме высокого уровня защищенности данных обеспечивает высокую скорость будет продемонстрирован тест:

В качестве маршрутизаторов(роутеров) выступают MikroTik RB4011iGS+RM и MikroTik RB1100AHx4.

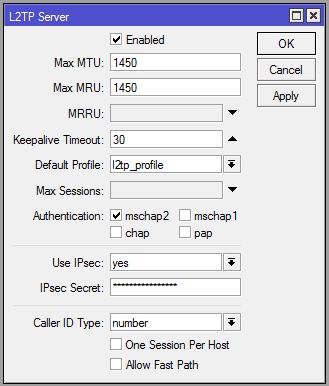

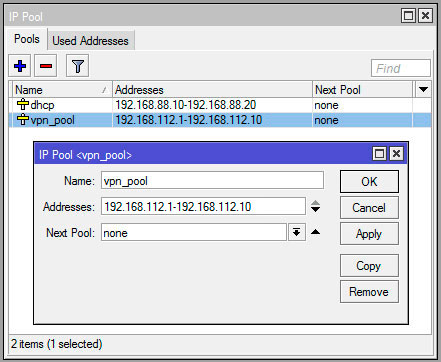

Настройка туннелирования (L2TP)

1. IP — Pool / Определям диапазон адресов VPN-пользователей

Name: vpn_pool

Addresses: 192.168.112.1-192.168.112.10

Next pool: none

Лучше для клиентов vpn использовать отдельную адресацию. Так проще отделять одних от других. И вообще, бест практис.

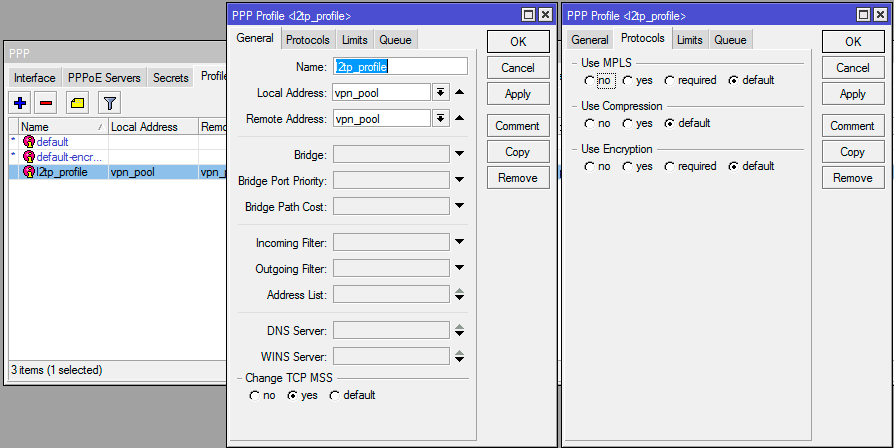

2. PPP — Profiles / Профиль для нашего конкретного туннеля

General:

Name: l2tp_profile

Local address: vpn_pool (а можно указать , сами смотрите, как вам больше нравится)

Remote address: vpn_pool

Change TCP MSS: yes

Protocols:

all to default:

Use MPLS: default

Use compression: default (ставил также yes)

Use Encryption: default (можно ставить no, т.к. ppp-шифрование мы использовать не будем, на это нам IPSec есть, на незагруженном микротике разницы никакой не заметил)

Если в сети, куда вы подключаетесь, есть ресурсы по внутренним доменным именам, а не только по IP, можете указать DNS Server этой сети, например, 192.168.88.1 (или какой вам нужен).

Limits:

Only one: default

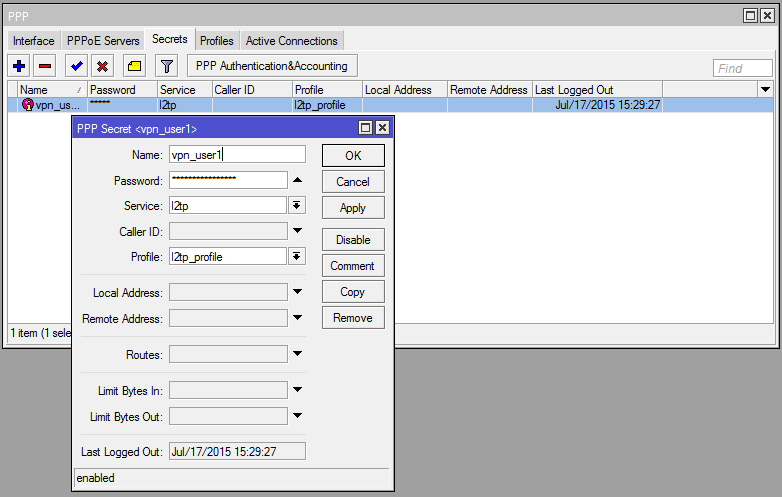

3. PPP — Secrets / Готовим пользователя VPN

4. PPP — Interface — клик на L2TP Server / Включаем сервер L2TP

При этом в IP-IPSec-Peers будет создан динамический пир с именем l2tp-in-server.

Уменьшите размер файла

Несмотря на то что ошибки 4xx в основном вызваны проблемами на устройстве пользователя, бывают случаи, когда ошибка связана с сервером. 400 ошибка сервера возникает, когда пользователь загружает слишком большой файл на ресурс.

Создатели сайта иногда ставят ограничения на файлы, которые загружают пользователи, чтобы не занимать много места на своём сервере. Если у вас появляется ошибка 400 при загрузке файла, то, скорее всего, он больше, чем требует владелец веб-ресурса. Попробуйте уменьшить вес файла и загрузите его снова.

Проверка на вирусы

Вирусы на устройстве могут нарушать связь с сайтами. Отсканируйте систему антивирусной программой. Когда вирус будет найден, удалите его и перезагрузите устройство. Если вируса нет, попробуйте другой способ.

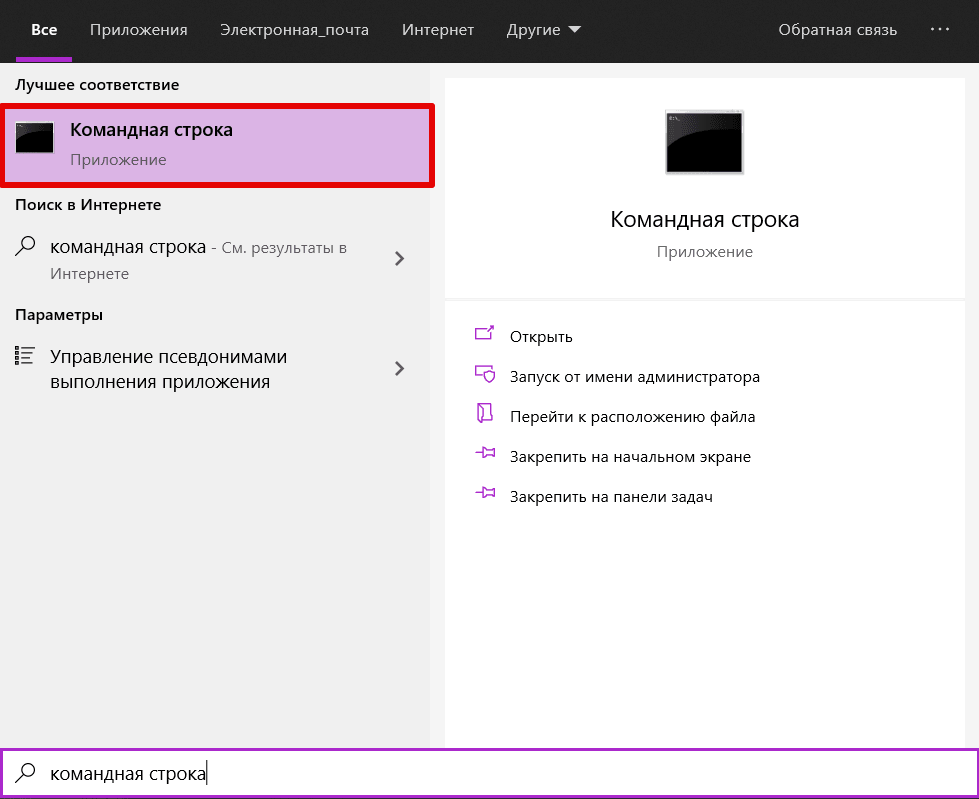

Очистите кэш DNS

В зависимости от вашей операционной системы очистите кэш по одной из инструкций.

Откройте командную строку. Для этого введите в поисковую строку «Командная строка» и выберите появившееся приложение:

Дождитесь сообщения об очистке кэша:

Откройте терминал клавишами Ctrl+Alt+T.

sudo service network-manager restartsudo /etc/init.d/nscd restart

Войдите в терминал. Для этого нажмите клавиши Command + Space. Введите Терминал и нажмите на найденное приложение.

sudo killall -HUP mDNSResponder

Готово, вы очистили кэш DNS. Попробуйте заново зайти на сайт.

Настройка MikroTik IpSec, VPN туннель между офисами

Краткое описание: Руководство по созданию шифрованного канала связи между офисами – MikroTik IpSec VPN. Будут рассмотрены конфигурации для двух версий прошивок, до и после RouterOS 6.43, а также после RouterOS 6.44. Принцип построения VPN туннелей не изменился, разница касается только в расположении настроек.

Содержание

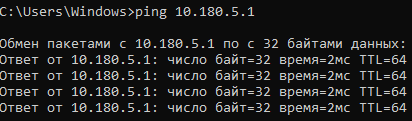

Настройка WireGuard Windows клиента

Роутер MikroTik может выступать WireGuard-сервером для Windows, Android или IOS WireGuard-клиентов. Настройка будет содержать несколько ручных задач и в этом основной недостаток WireGuard в MikroTik – работает он быстро, но требует знаний.

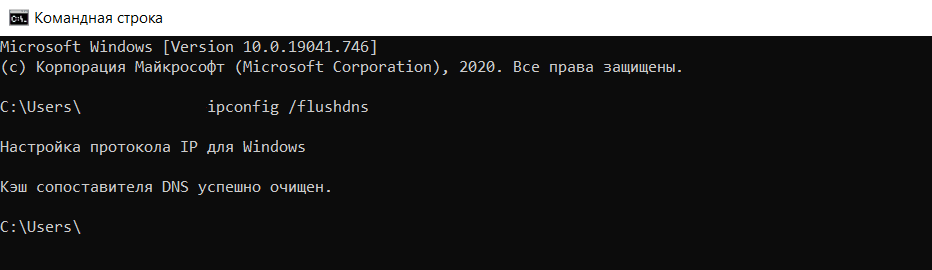

Создать WireGuard интерфейс

Назначить IP адрес для WireGuard интерфейса

Скачать Windows WireGuard клиент

На официальном сайте WireGuard нужно выбрать соответствующий инсталлятор VPN клиента и в режиме “Далее” запустить и установить его.

Создать новый WireGuard клиент

При создании такие параметры как PublicKey(Публичный ключ) и PrivateKey будут сгенерированы автоматически, при этом:

- PublicKey – нужно скопировать и указать в параметре Public Key для WireGuard Peer со стороны MikroTik;

- PrivateKey – оставить без изменений, это ключ будет указан только со стороны WireGuard-клиента.

Создать WireGuard Peer

- Public Key – тут нужно вставить PublicKey(Публичный ключ), который был сгенерирован со стороны Windows клиента;

- Allowed Address – тут следует указать 0.0.0.0/0, без ограничений для WireGuard-клиента, а также для выхода в интернет;

- Persistent Keepalive – время обновление статуса VPN туннеля.

/interface wireguard add listen-port=13231 mtu=1420 name=Wireguard-MikroTik-Config.ukr-Server /interface wireguard peers add allowed-address=0.0.0.0/0 interface=Wireguard-MikroTik-Config.ukr-Server \ persistent-keepalive=10s public-key=\ "yiUzZPlwnduiB4saKzy5aNDQr6/eACMK9fKblYyxmlM=" /ip address add address=10.180.5.1/24 interface=Wireguard-MikroTik-Config.ukr-Server \ network=10.180.5.0

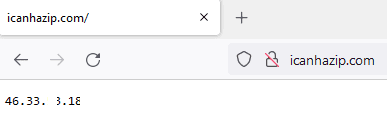

Обновить конфигурацию для WireGuard клиента

Ниже будет представлен фрагмент конфигурации, которую нужно “собрать” со стороны WireGuard клиента.

[Interface] Address = 10.180.5.2/32 PrivateKey = OOVyS9ivVHy0fOtepXJeQBPdw6Glt1gYyR39Ll2sxFM= DNS = 10.180.5.1 [Peer] PublicKey = G0HVPyUjgMtg5HAQ2YZ5wBY04ZXnEqBUywsnisfcZgc= AllowedIPs = 0.0.0.0/0 Endpoint = 46.XX.YY.MMM:13231

- Address – IP адрес для WireGuard клиента. Значение нужно выбрать из сети 10.180.5.0/24;

- PrivateKey – ключ, который был сгенерирован при создании WireGuard клиента;

- DNS – IP адрес MikroTik WireGuard интерфейса, может использоваться как DNS сервер;

- PublicKey – этот ключ нужно скопировать с Public Key MikroTik WireGuard интерфейса;

- AllowedIPs – разрешение WireGuard клиенту выход в интернет через VPN;

- Endpoint – IP адрес и порт WireGuard сервера.

Скопировать конфигурацию в WireGuard клиент

Подключиться к WireGuard серверу

Проверить работу интернета через WireGuard