DKIM-подпись письма позволяет получателю письма удостовериться в том, что оно пришло действительно от предполагаемого отправителя. Если настроить DKIM для почты, подписью DKIM будут подписываться все письма, отправленные через VK WorkMail.

Важно: Сообщения, которые отправляются с сайта, подписываться DKIM не будут. Если вы хотите, чтобы письма с сайта также подписывались DKIM, настройте отправку почты по SMTP.

Время на прочтение

Не так давно прописывала записи DKIM, DMARC и SPF для своего домена. Это оказалось сложнее, чем я думала, потому что мне не удалось нигде найти полный синтаксис всех этих записей. Тогда вместе с Яной Лыновой мы собрали материал. Фактически, эта статья дополняет несколько статей с Хабра (внизу вы найдете ссылки).

Для того, чтобы прописать необходимые записи, нам нужен доступ к DNS. DNS расшифровывается как Domain Name System. Обычно доступ к DNS в компании имеют системные администраторы или, на крайний случай, программисты. Для них вы должны написать ТЗ, по которому они смогут добавить записи в DNS.

В этой статье мы поможем разобраться в настройках цифровой подписи для вашего домена, чтобы письма были доставлены и не попали в «Спам».

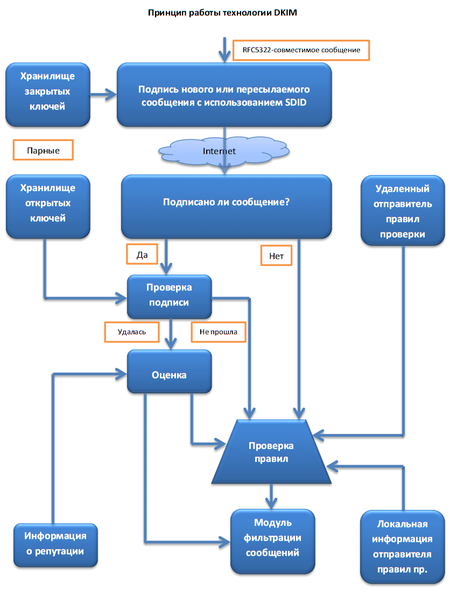

Технология DKIM — это метод e-mail аутентификации. Заголовок DKIM-Signature прикрепляется к письму, в DKIM зашифрована информация о домене отправителя. Так DKIM-Signature подтверждает его.

На стороне получателя система проверяет подпись и определяет репутацию отправителя. После этого письмо или доставляется, или отправляется в «Спам» / на дополнительную проверку. Бывает и такое, что сервер получателя сам отклоняет письмо.

server1.private и server2.private это файлы с закрытыми ключами которые соответствуют открытым ключам в DNS.

В таком виде каждый из серверов будет подписывать всю отправляемую почту из домена domain.tld подписывая своим ключом.

Описан не весь процесс настройки, но иначе бы оно было в 2-3 раза длиннее.

По SPF, упрощенно это запись которая указывает с каких IP адресов может отправляться ваша почта. В вашем случае она будет приниматься только если отправлена с IP адреса за хостнеймом mail.none.ru.

Нужно будет добавить второй сервер.

Подробнее про то как составляется SPF можно почитать тут.

www.openspf.org/SPF_Record_Syntax

К сожалению оригинальную документацию нашел только на английском.

Доброго дня (вечера).

Согласно требованиям майл.ру к сервисам рассылок необходимо сделать так, чтобы opendkim (я использую postfix + opendkim) вставлял две разные (от разных доменов) DKIM подписи в одно письмо. То есть в заголовке одного письма должно быть две DKIM подписи с разными значениями в поле «d= «.

То есть должно быть как то так:

У меня никак не получается заставить opendkim вставлять две разные подписи. Моя программа рассылки настроена таким образом, что в поле заголовка «Return-path: » вставляется только домен, указанный в postfix в поле «myhostname «, «smtp_helo_name «. Значит мне надо настроить opendkim так, чтобы он тащил два разных домена, один из поля «Return-path: «, а второй из поля «From: » (домен клиента) и подписывал каждый домен отдельной DKIM подписью.

Чего я только не делал, но opendkim упорно отказывается вставлять две подписи, он вставляет первую попавшуюся и все тут.

Прописал в /etc/opendkim/opendkim.conf

OversignHeaders Return-path,From

MultipleSignatures yes

#OmitHeaders From

MustBeSigned Return-path,From

SignHeaders Return-path,From,List-Unsubscribe

SenderHeaders Return-path,From

Добавил в /etc/opendkim/SigningTable

domen-klienta.ru dkim._domainkey.domen-klienta.ru

domen-klienta.ru mail._domainkey.smtp-helo.ru

Помогите, как же все таки вставить две подписи ?

Понадобилось мне тут настроить на одном домене две DKIM записи и соответственно две SPF записи, для того чтоб использовать почту от гугла и подключиться к сервису рассылок, оказалось что ничего сложного в этом нет, но документация и все найденные статьи по этой проблеме вызывали у меня больше вопросов чем давали ответов. Для начала нам понадобятся DKIM ключи (их нужно создать) и доступ к управлению DNS записями нашего домена. Все виденные мной панели управления DNS записями, выглядели примерно одинаково и для создания записи требуется указать от 2-х до 4 параметров:

- Хост (имя)

- Тип записи

- Приоритет записи (в случае если тип записи MX, в остальных случаях не требуется)

- Какое либо значение соответствующее этой записи.

Обязательными являются только пункты 2 и 4 — тип записи и ее значение, изредка встречаются панели где первый пункт не используется либо пишется в одном поле со вторым.

- Добавляем DKIM ключи к нашему домену

- Добавляем две SPF записи

- Зачем же он нужен?

- Настройка DKIM подписи и DNS записей

- Настройка SPF записей

- DMARC

- Настройка DMARC записей

- Эпилог

- Как настроить DKIM-подпись для почты VK WorkMail

- Установка своей DKIM-подписи и SPF-подписи для email-рассылок в CRM АвтоВебОфис

- Создание закрытого (DKIM Private Key) и публичного (DKIM Public Key) ключей DKIM подписи

- Внесение изменений настроек DNS у регистратора домена, к которому создавались секретный (DKIM Private Key) и публичный (DKIM Public Key) ключи DKIM-подписи

- Установка своей DKIM-подписи на сервера CRM АвтоВебОфис

- Настройка SPF-записи для массовых email-рассылок через CRM АвтоВебОфис

- Как проверить правильно настроена/установлена DKIM-подпись или нет?

- Настройка получение FBL-отчетов серверами CRM АвтоВебОфис

- Настройки FBL для Mail

- Поздравляем с успешной настройкой email-рассылок!

- Настройка DKIM-подписи для других DNS-серверов

- Настройка DKIM-подписи при отправке рассылок через хостинг Beget

- Итак, что же такое DKIM?

- Синтаксис DKIM

- Синтаксис SPF

- Настройка DKIM-подписи для ns1. reg. ru и ns2. reg

- Синтаксис DMARC

- Настройка DKIM при отправке рассылок через сторонний сервис (на примере unisender. com)

Добавляем DKIM ключи к нашему домену

- Жмем «создать», должно получиться вот так:

Второй ключ мне сгенерировал сервис рассылок, если вы настраиваете собственный почтовый сервер, вы можете использовать любой сервис онлайн-генерации DKIM-ключей.

- Затем оба ключа прописываем в DNS, создаем две разных записи, в имя записи вписываем селекторы, тип записи TXT, в значение вписываем сам ключ:

Добавляем две SPF записи

v=spf1 include:_spf.google.com include:xxxxxx.xxxxxxxxxxxx.com ~all

Не уверен что это обязательно но по рекомендации Google я добавил еще одну запись и настроил DMARC, вместо выделенного желтым впишите свой email, на него будут приходить отчеты:

После настройки нужно подождать некоторое время пока применяться настройки DNS (от нескольких минут до 1-2 суток, у меня настройки применяются быстро и через 15 минут уже все работало), и затем можете проверить, все ли верно настроено и прописано, для этого я использовал два онлайн-инструмента, первый без особых изысков предоставляет сам Google — проверить правильность настройки почты на домене онлайн

Переходите по ссылке, вбиваете свое доменное имя и через несколько секунд получаете отчет:

Если будут ошибки — либо ждете еще, либо читаете справку и исправляете, в большинстве случаев этого достаточно.

Если хотите знать о своем домене и настройках больше, либо Google не очень внятно расшифровывает ошибки, то используйте mxtoolbox.com , он намного более функционален.

Good! I figured this out from the post mentioned in the question. I made a kind of mix between the answer itself and the links provided in it. Specially the fourth link is the one I used.

So the thing goes like this. Suppose you’ve got a server or VPS and make one of your domains to be the main domain and be used as the server name (in my example: mydomain.com).

So, first of all, we’ll change to root to make things easier, but you can skip this step and use sudo before every command.

Now, we install OpenDKIM:

apt-get install opendkim opendkim-tools

Let’s fix the configuration file. We’re opening /etc/opendkim.conf for editing. I use nano, but it’s the same with other editor.

Once opened, make it look like this. If you feel comfortable, you can change some options, but the Domain, KeyFile and Selector must remain commented.

Next, we create some of the folder and files that will hold information about what should OpenDKIM use and process. For now, the TrustedHosts file. We create and edit it:

mkdir /etc/opendkim

nano /etc/opendkim/TrustedHosts

We must put into this file a list of trusted addresses: localhost and 127.0.0.1, and your server name and IP:

Now we edit OpenDKIM config file.

And add these lines at the end of the file. They’ll tell OpenDKIM in which port it should expect signing requests:

We open the Postfix config file.

And add these lines to the end of the file. They’ll tell Postfix that it should send e-mails to be signed and where.

milter_default_action = accept

milter_protocol = 6

smtpd_milters = inet:localhost:8891

non_smtpd_milters = inet:localhost:8891

If you’re not adding domains right now, you can restart everything, so the configuration takes effect.

/etc/init.d/opendkim restart

/etc/init.d/postfix reload

/etc/init.d/postfix restart

Remember I was root from before, but if you’re not, run sudo su or precede your commands with the keyword sudo.

First, we create a directory for our domain and go inside of it:

mkdir -p /etc/opendkim/keys/otherdomain.com

cd /etc/opendkim/keys/otherdomain.com

Now we generate a key for the domain:

opendkim-genkey -r -d otherdomain.com

chown opendkim:opendkim default.private

And we open the KeyTable file to add our new key for our new domain:

We add it to the end of the file (after all other domains we may have here):

We open the SigningTable file.

And append at the end of the file (again, we’ll have one line for each domain):

This SigningTable lists all mails which get signed. Just by adding a domain name, all mails from that domain will be signed.

And add at the end of the file:

One last thing: we show the contents of the file /etc/opendkim/keys/otherdomain.com/default.txt.

If we’re done adding domains (by now), we restart everything to apply the changes.

26 апреля 2015, 09:37

Есть 4 домена, на один из них настроен POSTFIX/DOVECOT

SPF и DKIM прописана только для него.

Ящики заведены для всех доменов.

Нужно ли прописывать SPF и DKIM для остальных доменов?

И самое главное почему?

Ведь сервером выступает только один!

Делаю хорошие сайты хорошим людям. Предпочтение коммерческим направлениям. Связь со мной через http://wp.me/P3YHjQ-3.

Почему не по теме?

———- Добавлено 26.04.2015 в 12:46 ———-

Администраторы мне уже настраивали, спасибо, на предыдущем хостинге, 4 спамлиста, открыто было все, что только можно. Из одной так до сих пор и не выгребли IP

не имеет отношения к вопросам «как настроить почтовый сервер, что бы письма с него не сыпались в спам получателя».

Неверно настроенный почтовик может использоваться третьими лицами для доставки спама, именно при верной настройке почтового сервера, spf, dkim, dmarc можно ОБЕЗОПАСИТЬ себя от попадания в спам базы, на минуточку. Что ооочень неприятно, проверено на личном примере.

Проходите мимо если нет что сказать по ТЕМЕ.

А не качественная обувь — причиной болезней ног. Тогда надо на мед. форумах учить делать обувь, чо.

———- Добавлено 26.04.2015 в 17:32 ———-

Это не мне надо. а тебе. Я тебе подсказал ГДЕ правильнее найти решение, но ты, верно, из тех, кто ищет там где светлее, а не там где потерял. Еще и огрызаешься, вместо того что бы просто красным треугольником попросить модераторов перенести топики.

А «ЧО» ТЫ такой чувствительный? Где там я по-ТВОЕМУ огрызался, умненький ТЫ наш?

Модераторы будьте любезны удалите 2 моих последних поста, дабы не оскорблять чувства особо одаренных и невероятно ранимых людей.

Есть 4 домена, на один из них настроен POSTFIX/DOVECOTНужно ли прописывать SPF и DKIM для остальных доменов?И самое главное почему?Ведь сервером выступает только один!

Начнем с самого начала.

POSTFIX/DOVECOT настроены не на домене, а на сервере (VPS).

Сервер обслуживает отправку сообщений, с ваших 4-х доменов.

А днс записи, «SPF» и «DKIM» добавляются к каждому домену в отдельности.

Другое дело, что подписывать сообщения посредством opendkim, можно используя один ключ (большого греха в этом нет), но днс записи должны быть добавлены для каждого домена.

А вот тут, вы сильно ошибаетесь, наличие DKIM и SPF ни коем образом не спасет вас от рассылки спама. И уж тем более от попадания в спам-листы, если ломанут ваш сайт или почтовый сервер окажется открытым релеем.

То есть верификация производится домена которому принадлежит почтовый ящик, а не домен который отправляет письмо?

Вот тут как раз первым пунктом сказано про настройку почтового сервера, а уж затем про спф и дким.

Поясню еще раз.

Домен письма не отправляет, отправляет письма почтовый сервер (MTA), но от имени вашего домена.

А у домена есть ряд записей (spf/dkim), при помощи которых принимающей сервер проверяет причастность(аутентификацию) сервера отправителя к вашему домену.

Приведу простой пример, что бы вам проще было понять:

Я могу с своего сервера отправить письмо от имени вашего домена, однако сервер получатель не сможет определить, действительно ли владелец/пользователь домена отправил это письмо, или кто то другой. Для решения этой проблемы используют такие средства как spf и dkim, которые позволят проверить «причастность» севера отправителя и домен от которого пришла почта. Кроме того, эти средства позволяют указать принимающим серверам как поступать с почтой с серверов, не прошедших проверку (spf или dkim), например можно дать указания отправлять письма в спам или вообще отвергать.

Sujcnm, спасибо за ответы, сейчас я более-менее разобрался с SPF, DKIM, DMARC, понимаю что это и зачем все это нужно.

Кто может глянуть мои DNS записи все ли верно?

tvercars точка ru и mediatver точка ru

Приветствую, Хабр! В этой статье будет инструкция по настройке DKIM/SPF/DMARC записей. А побудило меня написать эту статью полное отсутствие документации на русском языке. Все статьи на эту тему, которые были мной найдены, были крайне не информативны.

DKIM (DomainKeys Identified Mail) — это метод e-mail аутентификации, основанный на проверке подлинности цифровой подписи. Публичный ключ хранится TXT записи домена.

Зачем же он нужен?

DKIM необходим для того, чтобы почтовые сервисы могли проверять, является ли отправитель достоверным или нет. Т.е. защищает получателя письма от различных мошеннических писем (которые отправлены с подменой адреса отправителя).

Настройка DKIM подписи и DNS записей

Для это нам необходимо создать пару ключей:

openssl genrsa -out private.pem 1024 //генерируем секретный ключ длинной 1024

openssl rsa -pubout -in private.pem -out public.pem //получаем публичный ключ из секретного

Или можно воспользоваться онлайн-сервисом, чего я крайне не советую.

Далее необходимо указать путь с секретному ключу в файле конфигурации (для этого лучше почитать документацию) почтового сервера и публичный ключ в DNS.

Так же стоит прописать ADSP запись, которая позволяет понять, обязательно должно быть письмо подписано или нет.

_adsp._domainkey.example.com. TXT «dkim=all»

Значений может быть три:

all — Все письма должны быть подписаны

discardable — Не принимать письма без подписи

unknown — Неизвестно (что, по сути, аналогично отсутствию записи)

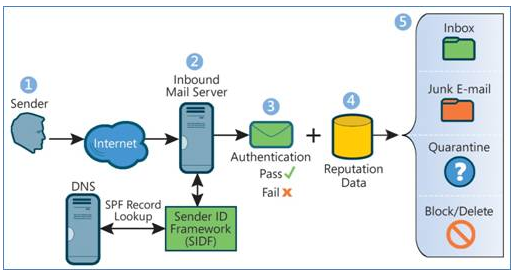

SPF (Sender Policy Framework) — расширение для протокола отправки электронной почты через SMTP. SPF определен в RFC 7208 (Wiki). Если простым языком, то SPF — механизм для проверки подлинности сообщением, путем проверки сервера отправителя. Как по мне, данная технология полезна в связке в другими (DKIM и DMARC)

Настройка SPF записей

Примером обычной SPF записи является your.tld. TXT «v=spf1 a mx ~all»

Здесь:

v=spf1 является версией, всегда spf1

a — разрешает отправляет письма с адреса, который указан в A иили AAAA записи домена отправителя

mx — разрешает отправлять письма c адреса, который указан в mx записи домена

(для a и mx можно указать и другой домен, например, при значении a:example.com, будет разрешена а запись не домена отправителя, а example.com)

Так же можно добавлять и отдельные ip адреса, используя ip4: и ip6:. Например, ip4:1.1.1.1 ip6: 2001:0DB8:AA10:0001:0000:0000:0000:00FB. Еще есть include: (include:spf.example.com), позволяющий дополнительно подключать spf записи другого домена. Это все можно комбинировать через пробел. Если же нужно просто использовать запись с другого домена, не дополняя её, то лучше всего использовать redirect: (redirect:spf.example.com)

-all — означает то, что будет происходить с письмами, которые не соответствуют политике: «-» — отклонять, «+» — пропускать, «~» — дополнительные проверки, «?» — нейтрально.

DMARC

Domain-based Message Authentication, Reporting and Conformance (идентификация сообщений, создание отчётов и определение соответствия по доменному имени) или DMARC — это техническая спецификация, созданная группой организаций, предназначенная для снижения количества спамовых и фишинговых электронных писем, основанная на идентификации почтовых доменов отправителя на основании правил и признаков, заданных на почтовом сервере получателя (Wiki). То есть почтовый сервер сам решает, хорошее сообщение или плохое (допустим, исходя из политик выше) и действует согласно DMARC записи.

Настройка DMARC записей

ruf — отчеты писем, не прошедшие проверку DMARC. В остальном все так же, как и выше.

Эпилог

Мы научились настраивать DKIM/SPF/DMARC и противостоять спуфингу. К сожалению, это не гарантирует безопасность в случае взлома сервера или же отправки писем на серверы, не поддерживающие данные технологии. Благо, что популярные сервисы все же их поддерживают (а некоторые и являются инициаторами данных политик).

Эта статья — лишь инструкция по самостоятельной настройке записей, своего рода документация. Готовых примеров нет намеренно, ведь каждый сервер уникален и требует своей собственной конфигурации.

Буду рад конструктивной критике и правкам.

Как настроить DKIM-подпись для почты VK WorkMail

Важно: перед настройкой подписи DKIM убедитесь, что для домена уже подключен и настроен сервис VK WorkMail. Если это не так, создайте почту по инструкции.

- Авторизуйтесь в аккаунте VK WorkMail, на котором добавлен ваш домен.

- Перейдите в раздел управления доменом:

- Затем перейдите в раздел «Почта» — «Состояние сервера». Если вы уже настроили услугу VK WorkMail по инструкции (верно добавили MX-записи), вы сразу увидите необходимую TXT-запись для настройки DKIM. Скопируйте её.Если запись для настройки DKIM отсутствует, вероятно, вы подключили почту VK WorkMail недавно. Подождите несколько часов, пока настройки не вступят в силу, а затем скопируйте запись:

- Настройте DKIM-подпись. Настройка зависит от того, какие DNS-серверы прописаны для вашего домена:ns1.reg.ru и ns2.reg.ru;ns1.hosting.reg.ru и ns2.hosting.reg.ru;другие DNS-серверы.

- ns1.reg.ru и ns2.reg.ru;

- ns1.hosting.reg.ru и ns2.hosting.reg.ru;

- другие DNS-серверы.

Установка своей DKIM-подписи и SPF-подписи для email-рассылок в CRM АвтоВебОфис

Чтобы отправлять рассылки от своей доменной почты Вам необходима настройка подписей DKIM, SPF.

ВАЖНО: Перед тем, как начать привязывать свою DKIM-подпись к рассылкам, отправляемым через CRM АвтоВебОфис, хотим Вас предупредить о том, что данная задача требует определенных технических навыков и с ней могут не справиться начинающие пользователи сети интернет — задача для «технарей»

—

Если у Вас на проекте нет своего технического специалиста, наши специалисты могут произвести все необходимые настройки за Вас.

Стоимость 3500 рублей.

Установка своей DKIM-подписи для рассылок, отправляемых через сервера CRM АвтоВебОфис, состоит из 3-х ключевых этапов:

- Создание закрытого (DKIM Private Key) и публичного (DKIM Public Key) ключей DKIM подписи

- Внесение изменений настроек DNS у регистратора домена, к которому создавались секретный (DKIM Private Key) и публичный (DKIM Public Key) ключи DKIM-подписи

- Установка своей DKIM-подписи на сервера CRM АвтоВебОфис

Если Вы уже ранее настраивали SPF и DKIM записи для своего домена, то Вам понадобится:

1. Добавить в ранее настроенную SPF запись: include:autoweboffice.ru — Именно добавить в существующую запись. Новую запись создавать не нужно!

2. Создать отдельную новую запись для DKIM согласно текущей инструкции.

Таким образом, в уже существующую SPF запись будут добавлены IP адреса используемые серверами АвтоВебОфис, а для подписей DKIM будет использоваться свой отдельный уникальный ключ.

Начнем по порядку!

Создание закрытого (DKIM Private Key) и публичного (DKIM Public Key) ключей DKIM подписи

- На открывшейся странице заполнить поля:

Имя домена — доменное имя, для которого создается подпись DKIM

Селектор домена — данное поле позволяет привязать к одному домену несколько DKIM записей для разных нужд (например, для разных почтовых серверов).

В нашем случае мы делаем подпись DKIM для магазина в CRM АвтоВебОфис, так что в роли селектора укажите: autoweboffice

Размер ключа — укажите 1024

После заполнения всех полей, нажмите кнопку «Рассчитать» - Имя домена — доменное имя, для которого создается подпись DKIM

- Селектор домена — данное поле позволяет привязать к одному домену несколько DKIM записей для разных нужд (например, для разных почтовых серверов).

В нашем случае мы делаем подпись DKIM для магазина в CRM АвтоВебОфис, так что в роли селектора укажите: autoweboffice - Размер ключа — укажите 1024

После заполнения всех полей, нажмите кнопку «Рассчитать» - После выполнения всех описанных выше шагов, система отобразит поля с секретным (DKIM Private Key) и публичным (DKIM Public Key) ключами DKIM-подписи для указанного Вами домена и TXT-записью, которую нужно внести на домене. Сохраните созданные ключи в надежном месте.

После прохождения данных шагов у Вас на компьютере должны быть сохранены следующие данные:

Текстовые записи с публичным (DKIM Public Key) и секретным (DKIM Private Key) ключами DKIM-подписи для нужного Вам домена

Значения параметров Domain и Selector, используемые при создании ключей DKIM-подписи - Текстовые записи с публичным (DKIM Public Key) и секретным (DKIM Private Key) ключами DKIM-подписи для нужного Вам домена

- Значения параметров Domain и Selector, используемые при создании ключей DKIM-подписи

Внесение изменений настроек DNS у регистратора домена, к которому создавались секретный (DKIM Private Key) и публичный (DKIM Public Key) ключи DKIM-подписи

- Зайти в панель управления DNS-записями домена, для которого создавались ключи DKIM-подписи

- Добавить TXT-запись следующего вида:

Имя: autoweboffice._domainkey

где autoweboffice — это значение поля Selector указанное на этапе создания ключей DKIM-подписи

Тип: TXT (текстовая запись)

Значение: v=DKIM1; k=rsa; g=*; h=sha1; t=s; p=ПУБЛИЧНЫЙ_КЛЮЧ;

ПУБЛИЧНЫЙ_КЛЮЧ — здесь необходимо указать публичный ключ (DKIM Public Key) подписи DKIM без —заголовков—

ВАЖНО: В зависимости от качества используемого Вами регистратора домена, изменения, внесенные в DNS-записи, могут вступить в силу как мгновенно, так и по истечению 72 часов с момента внесения изменений. Будьте к этому готовы.

ВАЖНО: Публичный ключ в настройки домена нужно вставлять без заголовков —–BEGIN PUBLIC KEY—– и —–END PUBLIC KEY—–

Т.е. нужно копировать ТОЛЬКО ПУБЛИЧНЫЙ_КЛЮЧ:

Установка своей DKIM-подписи на сервера CRM АвтоВебОфис

Для установки DKIM-подписи на стороне Вашего магазина, зарегистрированного в CRM АвтоВебОфис, Вам необходимо:

- Авторизоваться в магазине, к которому будем устанавливать DKIM-подпись

- Перейти в раздел «Настройки» магазина

- На странице с основными настройками найти блок «Настройка своей DKIM-подписи для рассылок магазина»

- Если DKIM-подпись ранее не устанавливалась, нажать кнопку «Создать» расположенную под данным блоком.

- На открывшейся странице заполнить поля:

Domain — значение, которое Вы указывали при создании ключей в первой части инструкции

Identity — оставьте поле пустым

Selector — значение, которое Вы указывали при создании ключей в первой части инструкции

Passphrase — оставьте поле пустым

Private Key — сгенерированный ранее секретный ключ (DKIM Private Key). ВАЖНО: Секретный ключ в настройки АвтоВебОФис нужно вставлять с заголовками.

Используется — поставить галочку, если хотите включить использование данной DKIM-подписи прямо сейчас - Domain — значение, которое Вы указывали при создании ключей в первой части инструкции

- Identity — оставьте поле пустым

- Selector — значение, которое Вы указывали при создании ключей в первой части инструкции

- Passphrase — оставьте поле пустым

- Private Key — сгенерированный ранее секретный ключ (DKIM Private Key). ВАЖНО: Секретный ключ в настройки АвтоВебОФис нужно вставлять с заголовками.

- Используется — поставить галочку, если хотите включить использование данной DKIM-подписи прямо сейчас

- После того, как все поля корректно заполнены, нажимаем кнопку «Сохранить»

- Если Вы все сделали правильно, все письма начнут подписываться DKIM-подписью Вашего домена.

Важно! Если в аккаунте не принимается закрытый ключ, то добавьте в заголовок ключа RSA.

Настройка SPF-записи для массовых email-рассылок через CRM АвтоВебОфис

Для настройки SPF-записи корректно работающей с рассылками, отправляемыми через CRM АвтоВебОфис, Вам необходимо указать следующее значение в DNS:

mysite.com. — это доменное имя для которого настраиваться SPF-подпись

Тип: TXT (текстовая запись)

Значение: v=spf1 include:autoweboffice.ru

ВАЖНО: Если для домена уже присутствует сторонняя SPF запись, ее необходимо удалить или объединить с записью АвтоВебОфис (если хотите сохранить возможность вести рассылки с другого сервиса), так как SPF должна быть одна.

CRM АвтоВебОфис это профессиональное решение для организации массовых email-рассылок, позволяющее, в максимально сжатые сроки, отправлять рассылки на адреса сотен миллионов получателей. Для отправки писем в таких объемах, у нас используется множество серверов рассыльщиков, регулярно выводятся из эксплуатации «проблемные» и регулярно вводятся в эксплуатацию новые сервера.

Как проверить правильно настроена/установлена DKIM-подпись или нет?

Для проверки корректности установки/настройки собственной DKIM-подписи, Вам необходимо получить на свой почтовый ящик письмо от Вашего аккаунта, зарегистрированного в CRM АвтоВебОфис, в котором производили настройку DKIM

После того, как письмо получено, Вам необходимо открыть оригинал письма и убедиться, что в нем есть следующие записи:

Если Вы все настроили правильно, а подпись все равно не работает, попробуйте задать более короткое имя отправителя

После того, как Вы настроили DKIM и SPF для почтового домена и убедились в корректности проделанных настроек (dkim=pass и spf=pass в отправляемых из аккаунта письмах), для защиты Ваших писем от подделок, Вам необходимо настроить политику DMARC

Для этого, в DNS записях домена добавьте ещё одну запись:

Имя: _dmarc.mysite.com.

mysite.com. — это доменное имя для которого настраиваться политику DMARC

Тип: TXT (текстовая запись)

Значение: v=DMARC1; p=quarantine; sp=quarantine; aspf=s; fo=1; adkim=s;

Настройка получение FBL-отчетов серверами CRM АвтоВебОфис

FBL (Feedback Loop) — это стандарт выдачи информации о жалобах на спам от провайдера услуг электронной почты отправителю писем.

Если говорить проще — любой отправитель писем (например, CRM АвтоВебОфис) может получать в реальном времени информацию о том, что конкретный пользователь пожаловался (нажал кнопку «Это спам») на конкретное письмо, пришедшее от этого сервиса. После нажатия кнопки «Это спам» почтовый сервис формирует отчет в специальном формате ARF (Abuse Reporting Format), который содержит исходное письмо и электронный адрес пользователя, также отчет может содержать дополнительную мета-информацию.

Для того, чтобы настроить FBL, обязательным требованиям является рабочий почтовый сервер или выделенный почтовый ящик, который будет принимать все ваши FBL-

отчеты.

Таким образом, Ваши отчеты будут доступны и нам, и это позволит нам их обрабатывать и исключать из Ваших рассылок контакты, нажавшие кнопку «Это СПАМ» в ответ на Ваше письмо.

Настройки FBL для Mail

К сожалению, Яндекс прекратил поддержку FBL, а значит и предоставление информации о подписчиках, нажавших на «спам». Настроить FBL для данного сервиса не представляется возможным.

Поздравляем с успешной настройкой email-рассылок!

Если для домена прописаны DNS-серверы ns1.hosting.reg.ru и ns2.hosting.reg.ru, добавьте TXT-запись для настройки DKIM. Для этого войдите в панель управления хостингом и следуйте инструкции в зависимости от панели.

- Имя — mailru._domainkey,

- Тип — TXT (текстовая запись),

Готово, после обновления доменной зоны все письма, отправленные через VK WorkMail, будут подписаны DKIM-подписью.

- Перейдите в раздел «Домены» и нажмите Редактор зоны:

- В строке нужного домена нажмите Управлять.

- Добавьте TXT-запись. Для этого нажмите Добавить запись:

- Имя — mailru._domainkey.ваш домен. (с точкой в конце), например mailru._domainkey.faq-reg.ru.

- Тип — TXT,

- Перейдите в раздел «Сайты и домены», выберите нужный домен и нажмите Настройки DNS:

- Добавьте TXT-запись. Для этого нажмите Добавить запись:

подпись для почты plesk

- Тип записи — TXT;

Настройка DKIM-подписи для других DNS-серверов

Если для домена прописаны другие DNS-серверы, обратитесь к своему поставщику DNS с просьбой добавить необходимую TXT-запись.

Настройка DKIM-подписи при отправке рассылок через хостинг Beget

На нашем хостинге вы можете настроить DKIM для следующих способов отправки писем:

- через SMTP-сервер;

- через функцию PHP mail(), он же sendmail.

Чтобы сделать DKIM-подпись для писем с функцией SMTP, напишите тикет из Панели управления аккаунтом, раздел Помощь и поддержка, в нем укажите домен, с которым вы работаете. Эти функции доступны только на оплаченных аккаунтах (минимум на месяц по текущему тарифному плану). Мы можем настроить вам DKIM, только если письма отправляются через наш хостинг — то есть указаны наши MX-записи.

Итак, что же такое DKIM?

DKIM (Domain Keys Identified Mail) — это цифровая подпись, которая подтверждает подлинность отправителя и гарантирует целостность доставленного письма. Подпись добавляется в служебные заголовки письма и незаметна для пользователя. DKIM хранит 2 ключа шифрования — открытый и закрытый. С помощью закрытого ключа формируются заголовки для всей исходящей почты, а открытый ключ как раз добавляется в DNS записи в виде TXT файла.

Проверка DKIM происходит автоматически на стороне получателя. Если домен в письме не авторизован для отправки сообщений, то письмо может быть помечено подозрительным или помещено в спам, в зависимости от политики получателя.

Записей DKIM может быть несколько — например, если вы пользуетесь одновременно сервисом Mandrill и при этом отправляете письма через Gmail, у вас будет 2 записи DKIM с разными селекторами:

Синтаксис DKIM

«v» — версия DKIM, всегда принимает значение v=DKIM1;

«k» — тип ключа, всегда k=rsa;

«p» — публичный ключ, кодированный в base64.

Необязательные элементы:

«t=y» — режим тестирования. Нужно только для отслеживания результатов;

«t=s» — означает, что запись будет использована только для домена, к которому относится; не рекомендуется, если используются субдомены;

«h» — предпочитаемый hash-алгоритм, может принимать значения «h=sha1» и «h=sha256»;

«s» — тип сервиса, использующего DKIM. Принимает значения «s=email» (электронная почта) и «s=*» (все сервисы). По умолчанию «*»;

«;» — разделитель.

Помимо этого можно создать необязательную запись, которая подскажет, что делать с неподписанными письмами:

где «all» — отправка неподписанных сообщений запрещена; «discardable» — все неподписанные сообщения должны быть заблокированы на стороне получателя; «unknown» — отправка неподписанных сообщений разрешена (значение по умолчанию).

UPD: adsp в 2013 году объявлен устаревшим.

Обратите внимание, что некоторые хостинги не поддерживают доменные записи длиннее 255, а то и 200 символов. В таком случае нужно разбить строку переводом. Но у некоторых хостингов и это не работает, обратитесь в поддержку вашего хостинга, чтобы узнать это заранее.

Некоторые хостинги проставляют кавычки для всех записей самостоятельно, об этом тоже можно спросить у поддержки или проставить по аналогии с другими TXT-записями домена, если они присутствуют.

Проверить DKIM можно здесь.

SPF (Sender Policy Framework) — это подпись, содержащая информацию о серверах, которые могут отправлять почту с вашего домена. Наличие SPF снижает вероятность попадания вашего письма в спам.

Важно помнить, что SPF запись может быть только одна для одного домена. В рамках одной SPF может быть несколько записей (например, если письма отправляются с нескольких ESP — маловероятно, но все же, чуть позже будет пример). Для поддоменов нужны свои записи.

Пример записи SPF:

Синтаксис SPF

Так как запись должна быть всего одна, через include необходимо прописывать все возможные сервера, через которые вы отправляете письма.

Пример записи SPF, если вы пользуетесь одновременно сервисом Mandrill и при этом отправляете письма через Gmail (несколько записей в рамках одной SPF, как я упоминала ранее):

Проверить SPF можно здесь.

Настройка DKIM-подписи для ns1. reg. ru и ns2. reg

Если для домена прописаны DNS-серверы ns1.reg.ru и ns2.reg.ru, воспользуйтесь инструкцией, чтобы настроить DKIM-подпись:

- Кликните по домену, для которого подключена услуга «Mail.ru для бизнеса»:

- На вкладке «Управление» нажмите Изменить:

- Subdomain — mailru._domainkey;

DMARC (Domain-based Message Authentication, Reporting and Conformance) — это подпись, которая позволяет принимающему серверу решить, что делать с письмом. DMARC использует DKIM и SPF. Если отправленное сообщение не прошло проверку DKIM и SPF, то оно не пройдет и DMARC. Если же сообщение успешно прошло хотя бы одну проверку (DKIM или SPF), то и проверку DMARC сообщение пройдет успешно. DMARC добавляется только после того, как настроены записи SPF и DKIM.

Пример записи DMARC (не имеет значения, какими сервисами для рассылки вы пользуетесь):

Синтаксис DMARC

Запись DMARC может быть одна для домена и поддоменов, т.к. в ней можно явно указать действия для тега «sp». Если вам требуется специфическая запись для поддоменов, можно создать отдельную запись с наименованием «_dmarc.ваш_поддомен.ваш_домен.».

Проверить DMARC можно здесь.

Надеюсь, что эта статья помогла вам разобраться в синтаксисе записей, и теперь вы с легкостью сможете написать ТЗ для системного администратора или программиста на внесение этих записей в DNS.

Использованные материалы и публикации:

«SPF-запись — проверяем валидность отправителя»

DKIM — это просто

DomainKeys Identified Mail

Настройка DKIM/SPF/DMARC записей или защищаемся от спуфинга

DKIM, SPF И PTR: как настроить почту, чтобы не попасть в спам

Настройка SPF, DKIM, DMARC, FBL

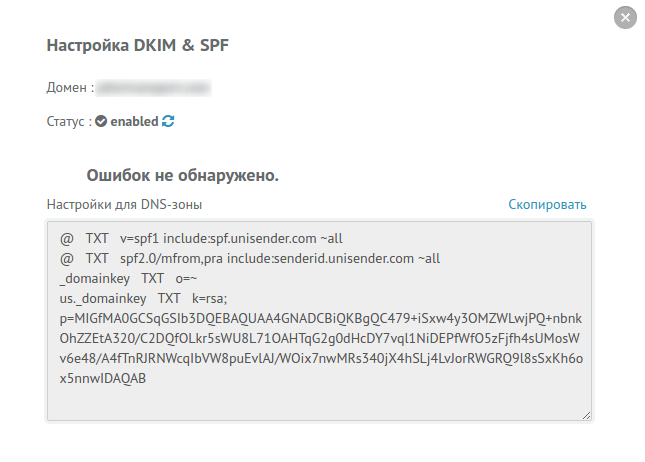

Настройка DKIM при отправке рассылок через сторонний сервис (на примере unisender. com)

Если рассылки отправляются через «Яндекс.Почту» или аналогичные сервисы, нужно самостоятельно внести требуемые записи в разделе DNS в Панели управления, чтобы работа DKIM была корректной.

Рассмотрим, как запустить рассылку через unisender.com. Инструкция подойдет и для других похожих сервисов.

1. Смотрим настройки DKIM, SPF и DNS на сервисе рассылок:

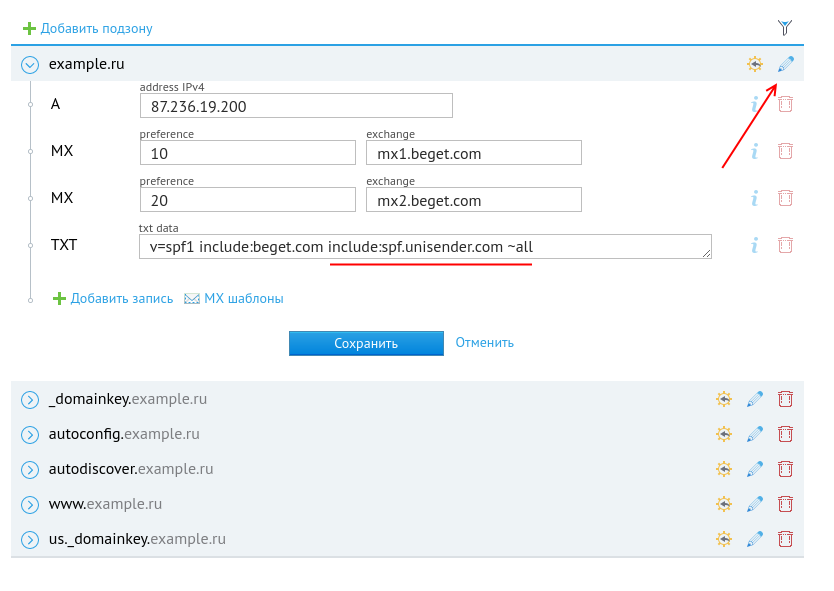

Если уже есть TXT-запись v=spf1, просто добавляем в нее новый сервер (без создания новой записи).

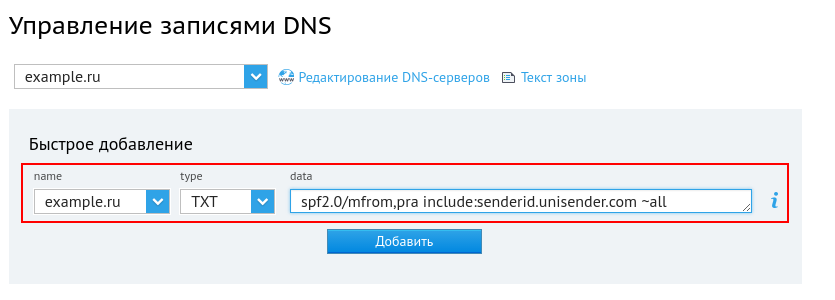

В нашем примере для работы с spf2-записью ее нужно только включить, используем форму быстрого добавления:

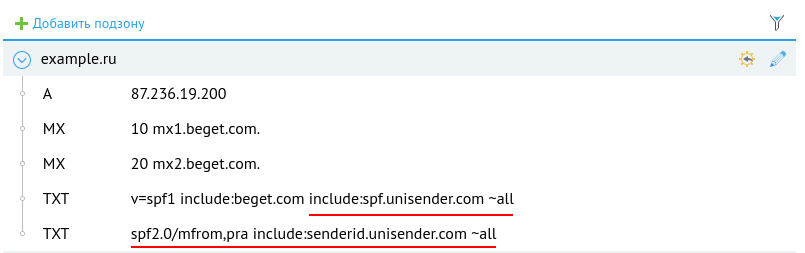

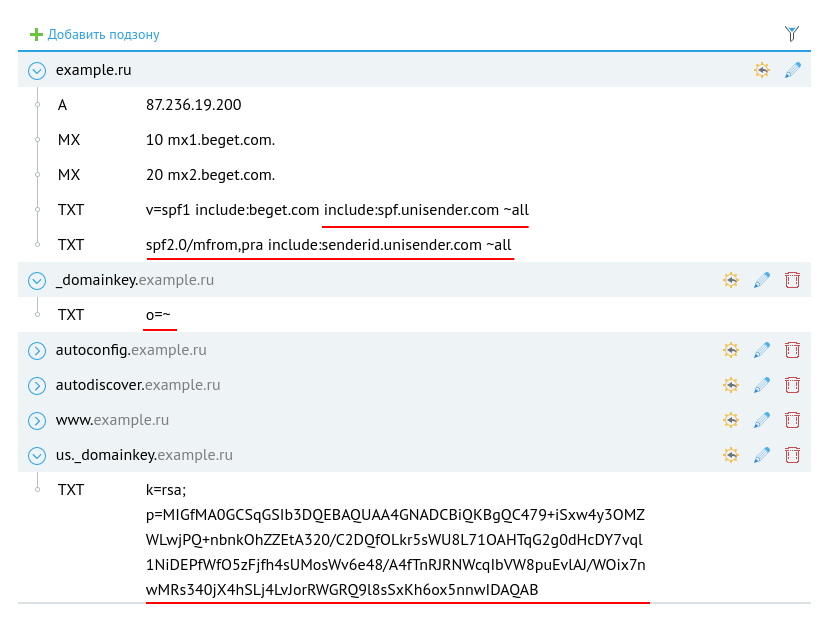

В итоге мы добавили нужные TXT-записи:

Можно пойти другим путем и редактировать уже существующую TXT-запись с параметрами SPF. Лучше, если она будет одна (SPF-запись может объединять все сервера и сервисы, с которых вы отправляете письма).

Для этого к существующей записи «v=spf1 redirect=_spf.beget.com» (если использовался наш хостинг) нужно добавить «include:spf.unisender.com», а «redirect=» заменить на «include:». В конце ставим «~all».

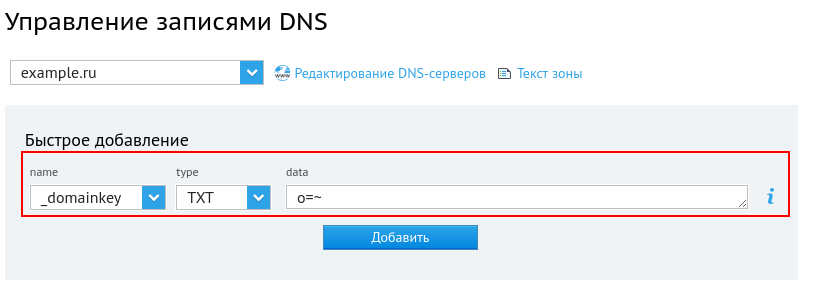

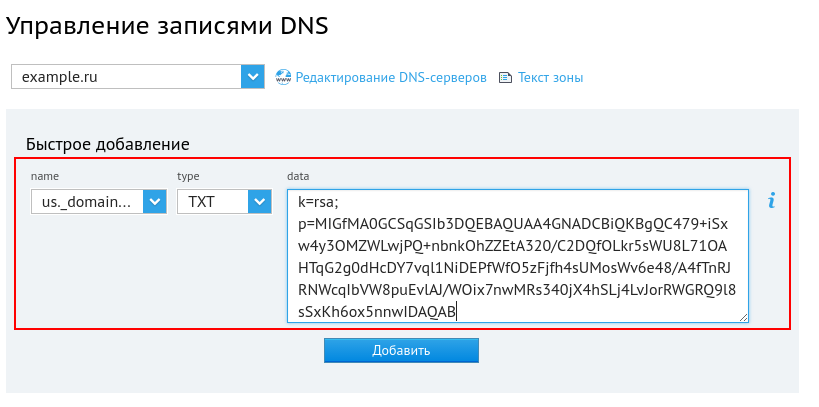

3. Затем создаем подзону _domainkey и проводим работу с записью — вносим ее в это поле. Нажимаем «добавить подзону» и вводим название подзоны в поле name через форму быстрого добавления, выбираем тип TXT в поле type, и в поле data вставляем нужную нам:

4. Аналогично нужно создать подзону us._domainkey и внести в неё запись, где отображена сама DKIM-подпись:

После внесения записи все выглядит так:

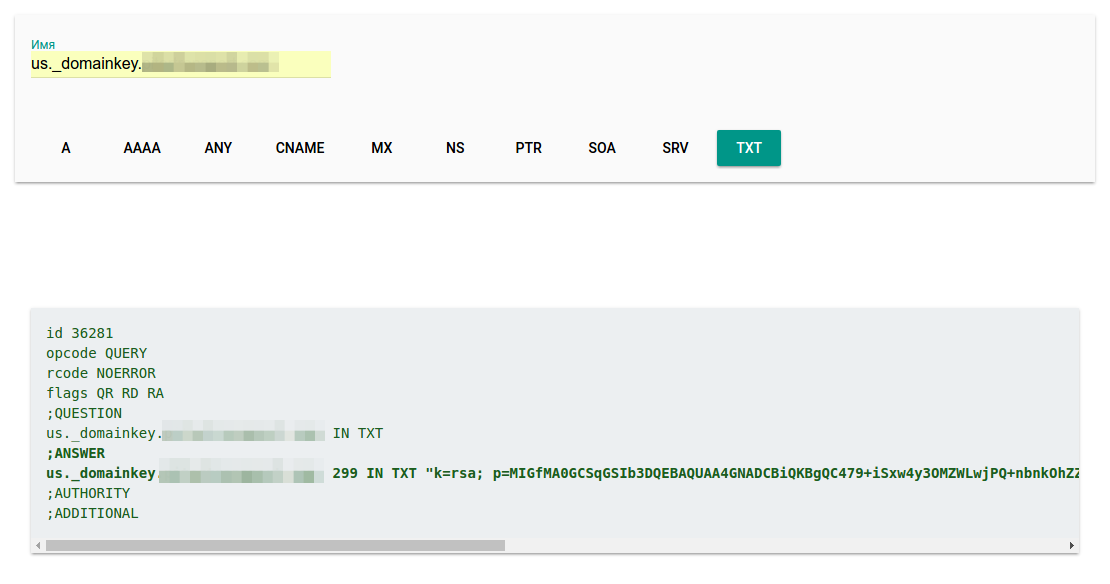

У нас DNS-записи обычно обновляются 15 минут, в других сервисах может быть дольше. После этого можно проверить наличие в системе и корректность DKIM. Это покажет G Suite, например. В качестве имени нужно ввести имя подзоны: us._domainkey.вашдомен.ru

Чтобы проверить работу, отправьте письмо с ящика домена, для которого проводились настройки цифровой подписи, и на принимающем ящике в графе «Служебные заголовки» найдите заголовок DKIM-Signature, над ним должна быть строка dkim=pass.

Проверку доступности публичного ключа можно осуществить на сайте DNSWatch. Если такой же технический заголовок есть, значит DKIM работает — вы смогли верно настроить подпись. Но если письмо оказалось не подписано, обратитесь в поддержку к нам или того сервиса, где вы работаете — это поможет настроить DKIM заново.

Для проверки мы отправили рассылку через Unisender. Видно, что заголовок DKIM-Signature есть в технических заголовках письма:

Значит, DKIM работает.

А проверить корректность работы SPF вы можете, например, через сервис PowerDMARC. Просто введите имя вашего домена в поле поиска и нажмите кнопку «Поиск».

Удачи! Если возникнут вопросы по работе с DKIM — напишите нам, пожалуйста, тикет из Панели управления аккаунта, раздел «Помощь и поддержка».