Another possibility: change it manually on one server. Get the encrypted password out of /etc/shadow. Now, do something like this:

for host in $HOST_LIST; do

ssh $host "passwd -p 'encrypted_passwd' user"

done

Of course, ‘encrypted_passwd» is what you got out of /etc/shadow where you manually changed the password. And $HOST_LIST is a list of hosts where you want the password changed. That could be created simply with:

export HOST_LIST="server1 server2 server15 server67"

Or perhaps with a file (as others have suggested):

export HOST_LIST=`cat host_list.txt`

Where the file «host_list.txt» has a list of all the systems where you want the password changed.

Furthermore, you might consider the useful tool pdsh, which would simplify the above example to something like this:

echo $HOST_LIST | pdsh -Rssh -w- "usermod -p 'encrypted_passwd' user"

One last «gotcha» to look out for: the encrypted password likely contains the dollar sign character (‘$’) as a field separator. You’ll probably have to escape those in your for loop or pdsh command (i.e. «$» becomes «\$»).

- Пароли и Linux

- Как сменить пароль другого пользователя

- Как сменить пароль в Linux

- 16 ответов

- Смена Пароля в Linux — Пошаговое Руководство

- Создание пары ключей

- Добавление ключа на сервер

- Как заставить пользователя поменять пароль

- Как Создать Надёжный Пароль

- Настройка туннелирования

- Локальная переадресация

- Удаленная переадресация

- Динамическая переадресация

- Как поменять пароль группы

- Как вручную поменять пароль

- Если есть панель ISPmanager и известен текущий пароль

- Если текущий пароль неизвестен

- Если нет панели ISPmanager

- Конфигурация Порта

- MAG2xx (на основе чипсета STMicroelectronics)

- MAG-3xx (на базе чипсетов Broadcom)

- MAG-4xx (на базе чипсетов Hisilicon)

- Смена пароля для сборки образа

- Отключение/включение SSH

- Отключение SSH-доступа

- Включение SSH-доступа

- Скрипт для смены пароля на серверах linux через ssh

- 16 ответов

- Изменение пароля Root

- Если нет панели ISPmanager

- Как в Linux Сменить Пароль для Другого Пользователя?

- Ssh — Как сменить пароль в SSH

- Изменение пароля Root

- Скрипт для смены пароля на серверах linux через ssh

- Как поменять пароль root

- Если есть панель ISPmanager и известен текущий пароль

- Средствами панели управления

- При подключении по SSH

- Если текущий пароль известен

- Если текущий пароль неизвестен

- Если есть панель ISPmanager и известен текущий пароль

- Как сменить пароль пользователя

- SSH — Изменение пароля, порта, отключение/включение

- Если текущий пароль неизвестен

- Если нет панели ISPmanager

- Как Изменить Пароль в Linux?

- Если текущий пароль неизвестен

- Сбрасываем пароль от root через GRUB

- 1 ответ

- Похожие вопросы

- Популярные теги

- Смена пароля при первом входе

- Отключение SSH

- Изменение конфигурации

- Отключение аутентификации по паролю

- Отключение доступа для root

- Изменение стандартного порта

- Изменение пароля Root

- SSH — Изменение пароля, порта, отключение/включение

- Конфигурация Порта

- MAG2xx (на основе чипсета STMicroelectronics)

- MAG-3xx (на базе чипсетов Broadcom)

- MAG-4xx (на базе чипсетов Hisilicon)

- Смена пароля для сборки образа

- Отключение/включение SSH

- Отключение SSH-доступа

- Включение SSH-доступа

- Итоги

- Заключение

Пароли и Linux

Linux считается одной из самых безопасных систем в мире. Причина — способ обработки процессов. Тем не менее каждая операционная система в какой-то мере зависит от уровня защиты её паролей. Что касается управления паролями, то здесь Linux практически не отличается от других систем. Однако в Linux есть два важных для управления паролями файла, которые вам нужно знать.

Если вы хотите просмотреть содержимое /etc/passwd, вы можете сделать это с помощью следующей команды:

Второй файл Linux, который тесно связан с паролями, это /etc/shadow. В теневом файле вы сможете увидеть зашифрованные пароли пользователей, узнать есть ли у них SSH-ключ и другую связанную информацию.

Как сменить пароль другого пользователя

Со своим паролем всё понятно, но если вы захотите поменять код для другого пользователя, то придётся вопользоваться правами суперпользователя. А во всём остальном процесс тот же:

Как сменить пароль в Linux

Операционная система Linux изначально проектировалась как многопользовательская и безопасная система. Поэтому здесь у каждого пользователя есть пароль. Полномочия пользователей и способ их аутентификации заложен на уровне системы.

Иногда возникает необходимость изменить пароль в Linux. Во-первых, это может произойти, если вы забыли пароль или просто хотите его поменять. Другая же причина — это безопасность. Пароли нужно менять по крайней мере несколько раз в год, и, если вы системный администратор компании, важно заставить ваших пользователей тоже менять пароли время от времени, и у Linux для этого тоже есть инструменты. В этой статье мы рассмотрим, как поменять пароль в Linux.

16 ответов

удаленным машинам не нужно ожидать установки. Вы можете установить expect на локальную рабочую станцию или виртуальную машину (virtualbox) или любой *Nix box и написать оболочку, которая вызывает это .ex (expect) скрипт (могут быть небольшие изменения от дистрибутива к дистрибутиву, это проверено на CentOS 5/6):

вам не нужен root-доступ, чтобы использовать passwd .

Это shoud работает просто отлично.

вы должны попробовать pssh (параллельный ssh одновременно).

основываясь на примере squashbuff, я попробовал следующее, что хорошо сработало для меня:

безопасность мудрая, может быть улучшена, чтобы принимать входные данные без эха на экран или сохранения открытого текста на диск.

другая возможность: измените его вручную на одном сервере. Получите зашифрованный пароль из /etc / shadow. Теперь сделайте что-нибудь вроде этого:

конечно, «encrypted_passwd» — это то, что вы получили из /etc/shadow, где вы вручную изменили пароль. И $HOST_LIST-это список хостов, на которых вы хотите изменить пароль. Это может быть создано просто с помощью:

или, возможно, с файлом (как предлагали другие):

где файл «host_list.txt » имеет список всех систем, в которых вы хотите изменить пароль.

кроме того, вы можете рассмотреть полезный инструмент pdsh, что упростило бы приведенный выше пример примерно так:

последний «gotcha», чтобы искать: зашифрованный пароль, вероятно, содержит символ знака доллара (‘$’) в качестве разделителя полей. Вероятно, вам придется избегать тех, кто находится в вашем цикле for или pdsh (т. е. «$» становится «\$»).

установить sshpass на любом сервере, с которого вы хотите выполнить скрипт.

подготовьте текстовый файл, в котором вы должны передать детали, такие как Хоста, Имя Пользователя, пароль и порт. (По вашему требованию).

подготовьте файл сценария, используя ниже подробности.

альтернативой, которую вы можете представить своим коллегам, будет использование аутентификации без пароля. Они сгенерируют пару открытый / закрытый ключ и зарегистрируют свой открытый ключ в

/.ssh / authorized_keys файл на каждом из серверов, в которые они входят.

можете ли вы использовать Perl?

здесь существует скрипт, который изменяет пароль в наборе хостов.

Если требуется несколько модулей Perl (Net::OpenSSH:: Parallel, ожидал и их зависимости), установленные на локальном компьютере, на котором запущен скрипт, но ничего на удаленных серверах, где пароль должен быть изменен.

Смена Пароля в Linux — Пошаговое Руководство

Пароль обычно — это первое средство защиты любой системы, включая Linux. Надёжной альтернативой паролю является беспарольный SSH-доступ. Но всё же пароль остаётся актуальным и востребованным вариантом во все времена. Наличие сильного пароля делает систему намного надёжнее. В этом руководстве вы узнаете, как изменить пароль в любом дистрибутиве Linux, включая Ubuntu, Debian и CentOS.

Мы также покажем, как сменить пароль другого пользователя вашего VPS. Это очень важный навык, если вы пытаетесь освоить специальность системного администратора.

Создание пары ключей

Чтобы сделать соединение еще более безопасным, а аутентификацию — удобной, используют пару ключей: открытый и закрытый. Открытый хранится на хосте, закрытый — на компьютере пользователя.

Посмотрим, как создавать ключи в разных ОС. Начнем с Ubuntu.

Чтобы сгенерировать новую пару 2048-битных ключей RSA, откройте терминал и выполните приведенную ниже команду:

ssh-keygen -t rsaПоявится вопрос, куда сохранить ключи. Если вы нажмете Enter, по умолчанию пара ключей будет сохранена в подкаталоге .ssh папки home. Вы также можете указать альтернативный путь, где вы хотите сохранить пару ключей. Но рекомендуется использовать каталог по умолчанию. Это заметно упрощает дальнейшее управление.

Если вы уже создали пару ключей на клиентском компьютере, вам будет предложено перезаписать ее. Выбор полностью зависит от вас, но будьте осторожны. Если вы выберете перезапись, то не сможете использовать предыдущую пару ключей для входа на сервер. Она будет удалена. Исправить конфликт легко — достаточно указывать для каждой новой пары уникальное имя. Папка для хранения при этом может оставаться одной и той же.

Вам также предложат ввести парольную фразу, чтобы добавить дополнительный уровень безопасности, который предотвращает доступ неавторизованных пользователей к хосту. Просто нажмите Enter, если вы не хотите вводить парольную фразу.

Чтобы убедиться в том, что ключи созданы, выполните команду:

ls -l ~/.ssh/id_*.pub В терминале отобразится список ключей.

Аналогичным образом можно сгенерировать пару на macOS.

Добавление ключа на сервер

Закрытый ключ хранится на компьютере. Его нельзя никому передавать. А вот открытую часть необходимо перенести на сервер.

Если у вас есть доступ к хосту по паролю, можно перенести открытый ключ с помощью ssh-copy-id. Пример команды:

Чтобы подключиться с помощью ключей, выполните команду:

Как заставить пользователя поменять пароль

Безопасность сервера — это одна из самых важных вещей. Часто причиной проблем с безопасностью становятся сами пользователи, которые недостаточно часто меняют пароли или делают их слишком простыми. Если вы администратор, у вас есть возможность заставить пользователей выполнять смену пароля время от времени, а также автоматически отсылать им предупреждения о том, что пора сменить пароль пользователя Linux.

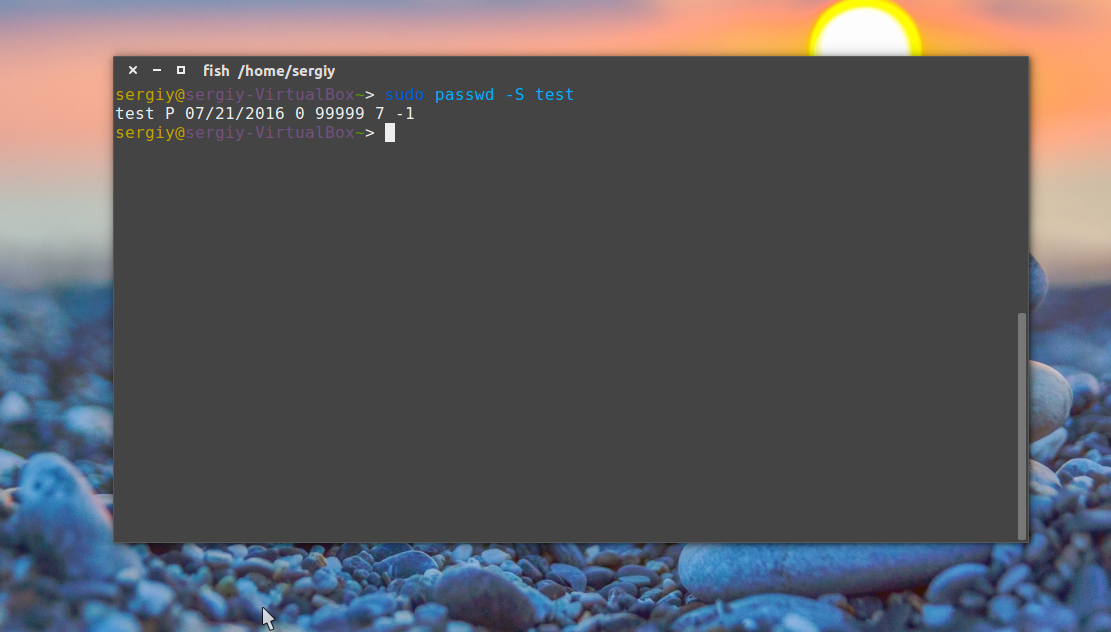

Всё это позволяет сделать утилита passwd. Сначала давайте рассмотрим, как посмотреть информацию о пароле в passwd. Для этого используется опция -S:

- Первое поле — имя пользователя

- Второе поле показывает одно из значений: P — пароль установлен, L — пользователь заблокирован, NP — пароля нет.

- 07/21/2016 — дата последнего изменения пароля.

- 0 — минимальное время до смены пароля

- 99999 — максимальное время действия пароля

- 7 — за сколько дней нужно предупреждать об истечении срока действия пароля

- -1 — через сколько дней пароль нужно деактивировать.

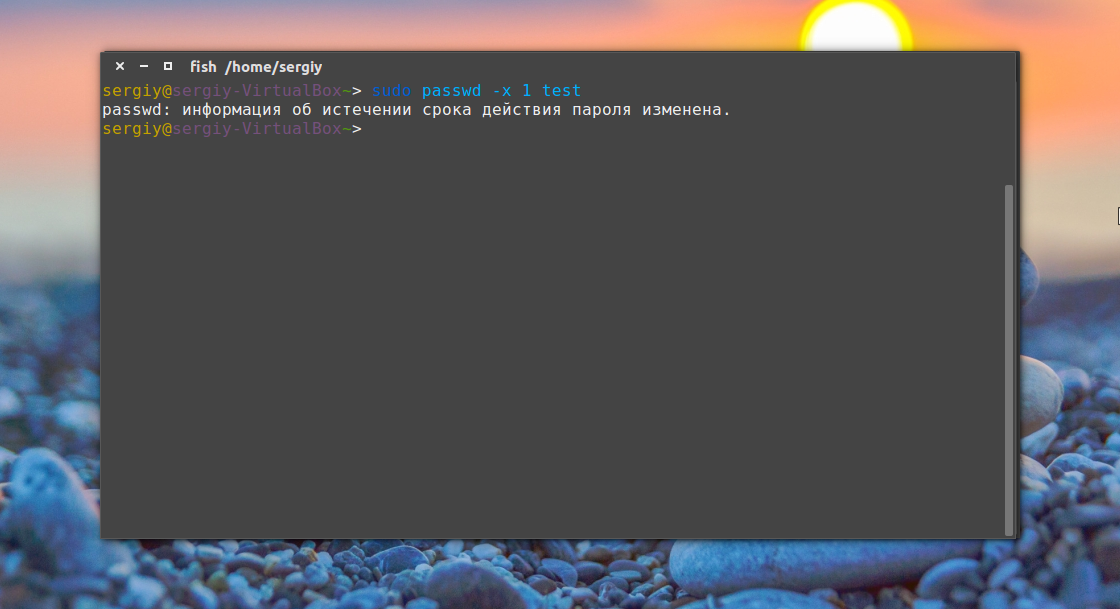

Например, через тридцать дней после смены, пароль пользователя станет устаревшим:

sudo passwd -x 30 test

За три дня до того, как пароль устареет, предупредим пользователя, что его нужно сменить:

sudo passwd -w 3 test

Если он этого не сделает в течении пяти дней, аккаунт нужно отключить:

sudo passwd -i 3 test

Пароль можно менять не чаще, чем раз в 10 дней:

sudo passwd -n 10 test

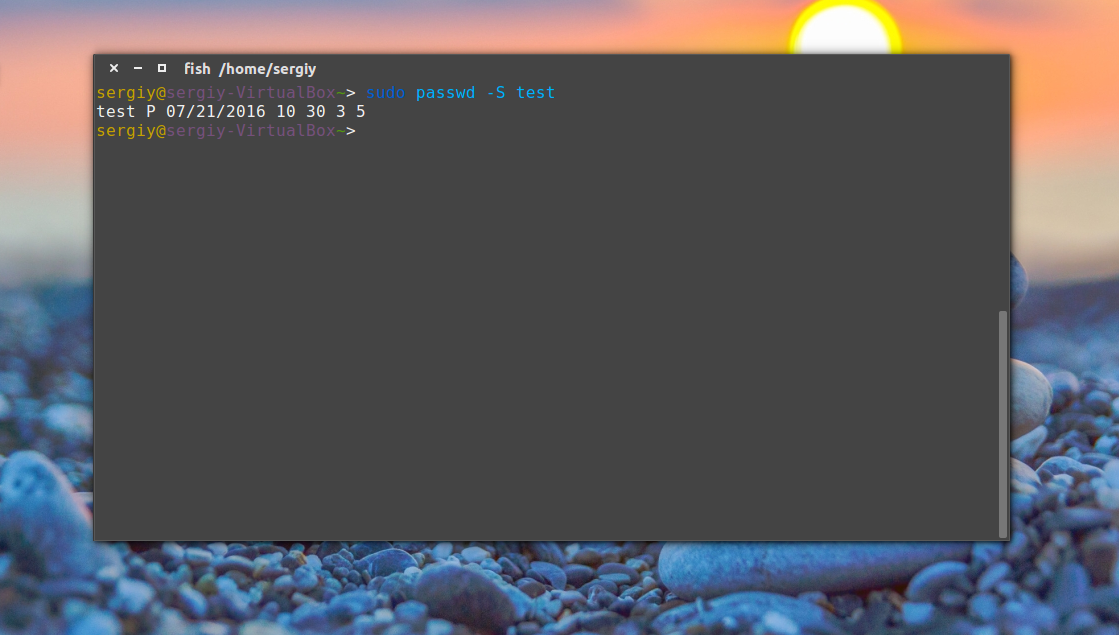

Смотрим теперь, что у нас получилось:

sudo passwd -S test

Как Создать Надёжный Пароль

Наконец, чтобы максимально защитить свою систему, нам понадобится надёжный пароль, который сложно взломать. Надёжным считается уникальный и длинный пароль, в котором не используется личная информация.

Не используйте один и тот же пароль для разных учётных записей, особенно, если они содержат важную конфиденциальную информацию. Например, если это онлайн-банкинг или учётная запись электронной почты. Также старайтесь не использовать ваши старые пароли.

Если вы хотите создать длинный, но запоминающийся пароль, отличным вариантом будет строка из любимей песни, книги или фильма. Ещё один вариант — первые буквы каждого слова в строке.

Главное не используйте личной информации. Избегайте псевдонимов, инициалов, кличек домашних животных или старых уличных адресов.

Если вы подозреваете, что один из ваших паролей взломан, измените его как можно скорее. Также рекомендуется время от времени менять пароли в качестве профилактики.

Настройка туннелирования

Туннелирование — это способ передачи незашифрованного трафика или данных по зашифрованному каналу. Помимо передачи файлов, туннелирование также можно использовать для доступа к службам внутренней сети через брандмауэры и для создания VPN.

Есть три типа туннелирования (переадресации):

Для настройки некоторых типов придется редактировать файл configure SSH

Локальная переадресация

Это переадресация порта с клиентского компьютера на удаленный. Затем соединение перенаправляется на другой порт целевого компьютера.

SSH-клиент проверяет наличие соединения на заданном порту. Когда он получает запрос на подключение, то туннелирует его с заданным портом на удаленном хосте. Затем хост подключается к другому целевому компьютеру через настроенный порт.

В основном локальный проброс используют для внешнего подключения к службе из внутренней сети. Например, так можно настроить доступ к базе данных. Он также используется для удаленного обмена файлами.

Для локальной переадресации используется аргумент -L. Пример команды:

Теперь откройте браузер на локальном компьютере. Вы можете использовать localhost:8080 для доступа к удаленному приложению вместо доступа к нему с использованием адреса server.example:3000.

Удаленная переадресация

Удаленная переадресация позволяет подключаться к локальному компьютеру с удаленного. SSH по умолчанию не поддерживает перенаправление удаленных портов. Поэтому вам нужно включить его в файле конфигурации SSH. Для этого потребуется дополнительная настройка сервера Ubuntu.

Откройте файл конфигурации:

sudo vi /etc/ssh/sshd_config Установите для параметра GatewayPorts значение ‘Yes’.

Сохраните изменения и перезапустите службу:

sudo systemctl restart sshdДля настройки переадресации используйте аргумент -R. Пример команды:

После выполнения этой команды хост будет прослушивать порт 8080 и перенаправлять весь трафик на порт 3000, который открыт на локальном компьютере.

Удаленное перенаправление в основном используется для предоставления доступа кому-то извне ко внутренней службе.

Динамическая переадресация

Локальная и удаленная переадресации позволяют вам туннелировать и обмениваться данными с одним портом. При динамической переадресации вы можете запускать и обмениваться данными с несколькими портами.

Динамическое туннелирование создает сокет на локальном компьютере. Он работает как прокси-сервер SOCKS. Вы также можете сказать, что ваш локальный компьютер используется в качестве прокси-сервера SOCKS и по умолчанию прослушивает порт 1080. Когда хост подключается к этому порту, он перенаправляется на удаленную машину, затем — на динамическую машину через динамический порт.

Для настройки динамического туннелирования используется аргумент SSH -D.

Как только туннелирование установлено, вы можете настроить свое приложение для его использования — например, добавить прокси в браузер. Переадресация должна быть настроена отдельно для каждого приложения, для которого вы хотите туннелировать трафик.

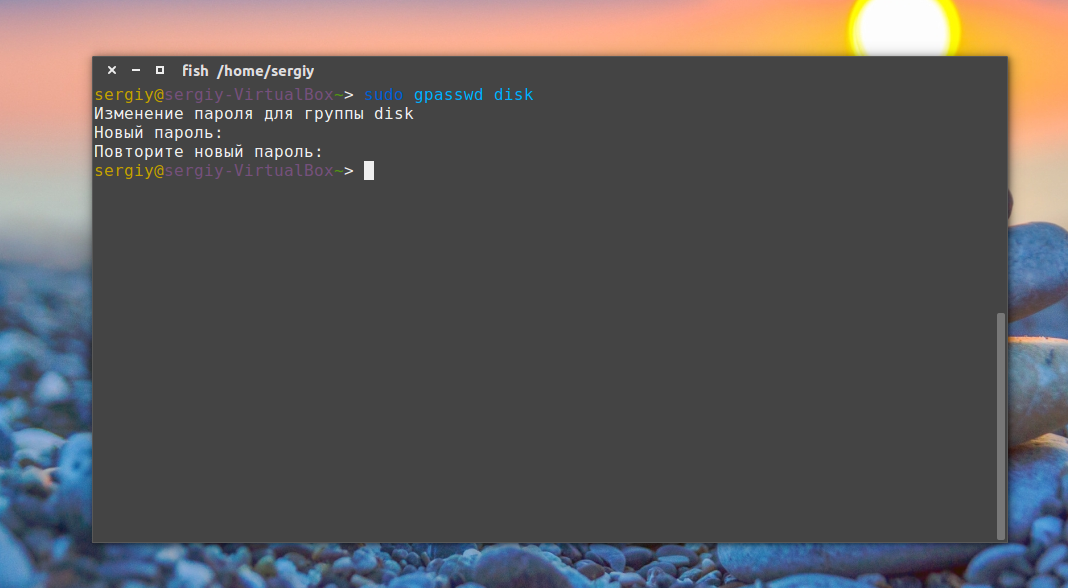

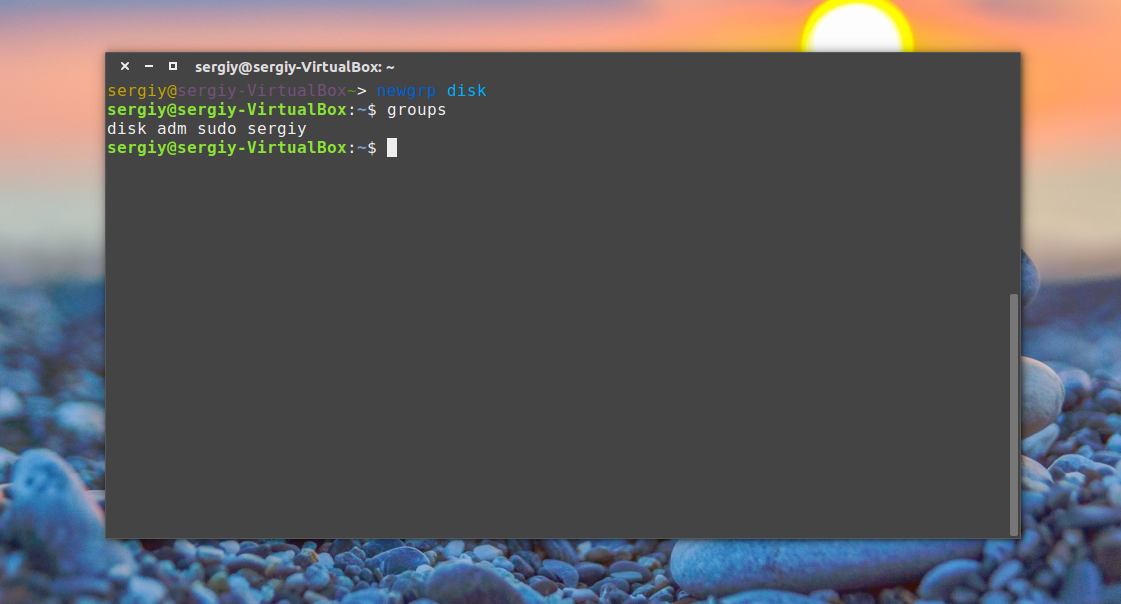

Как поменять пароль группы

Для установки пароля на группу используется утилита очень похожая на passwd — gpasswd. Естественно, нам нужны права суперпользователя. Например:

sudo gpasswd disk

Теперь попробуем получить полномочия группы:

После ввода пароля мы временно оказываемся в этой группе и можем работать с теми файлами, к которым разрешен доступ этой группе. Чтобы удалить пароль Linux из группы, используется опция -r:

sudo gpasswd -r disk

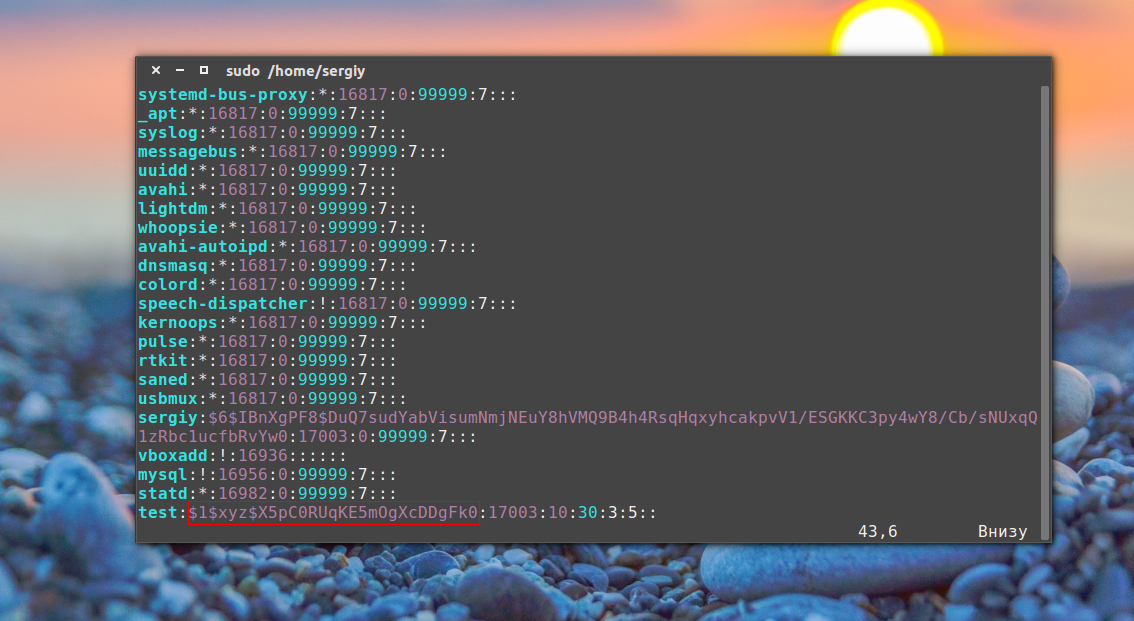

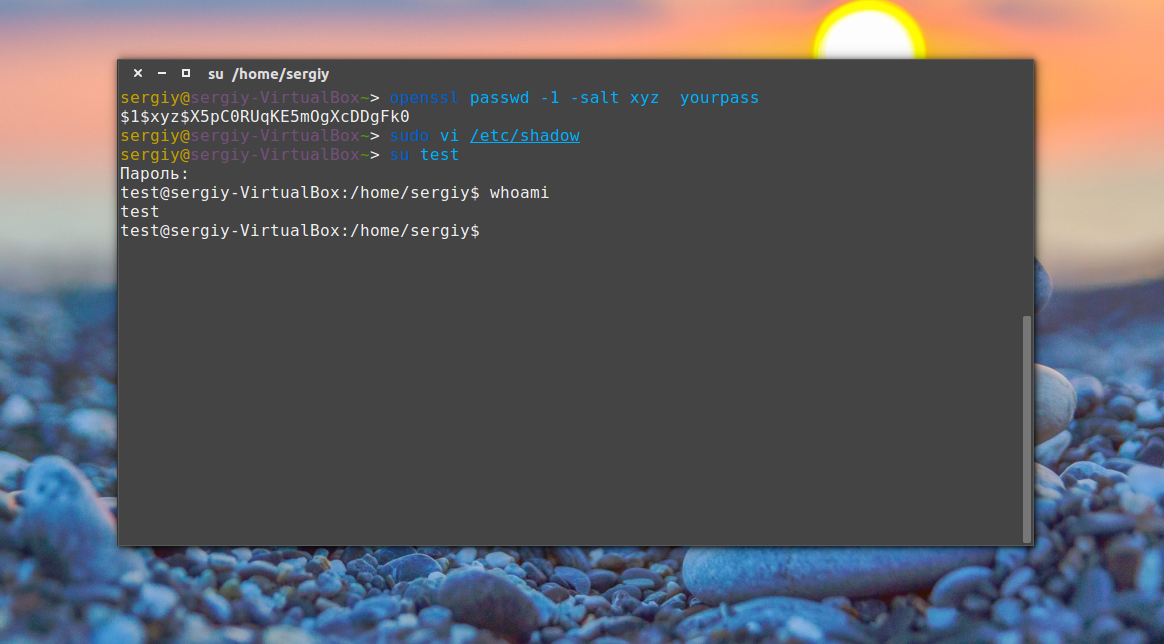

Как вручную поменять пароль

Операционная система Linux не была бы Linux, если бы мы не имели возможность настроить пароль вручную безо всяких утилит. Как я уже говорил, пароли хранятся в файле /etc/shadow. И хранятся они там в зашифрованном виде. Расшифровать пароль невозможно.

Даже таким способом сменить пароль пользователя Linux не так уж сложно. Итак, сначала нам нужно получить зашифрованный пароль. Это можно сделать несколькими способами, например с помощью openssl:

openssl passwd -1 -salt xyz yourpass

Замените xyz на любую случайную комбинацию символов, чем больше, тем лучше; yourpass — это ваш новый пароль.

Скопируйте полученный результат в буфер обмена, затем откройте файл /etc/shadow и найдите там нужного пользователя. Я хочу сменить пароль Linux для test:

sudo vi /etc/shadow

Синтаксис этого файла такой:

имя_пользователя: пароль: .

Следующее поле указывает на последнее изменение пароля в виде количества дней, прошедших с первого января 1970. Остальные поля нас не интересуют, да и вы с ними очень просто разберётесь, просто сопоставив данные.

Всё работает. Как я уже говорил, есть ещё несколько алгоритмов шифрования, с помощью которых вы можете получить пароль, вот они:

makepasswd —clearfrom=- —crypt-md5 mkpasswd -m sha-512 -S salt -s

perl -e ‘print crypt(«YourPass», «salt»),»\n»‘

openssl passwd -crypt -salt XRYourPass

Во всех этих примерах salt — это случайная строка для увеличения надёжности шифрования, а YourPass — ваш пароль. Что делать с полученным данными вы уже знаете.

Если есть панель ISPmanager и известен текущий пароль

Зайдите в панель под пользователем Root — в правом верхнем углу перейдите в пункт Настройки :

Далее, укажите текущий пароль и дважды новый, нажмите ОК :

Если текущий пароль неизвестен

Можно изменить root через VMmanager — данные для доступа есть в инструкции к серверу.

Укажите новый пароль. После этого сервер будет перезагружен:

Если у вас VMmanager 6, нажмите на Меню — Сменить пароль во вкладке Виртуальные машины .

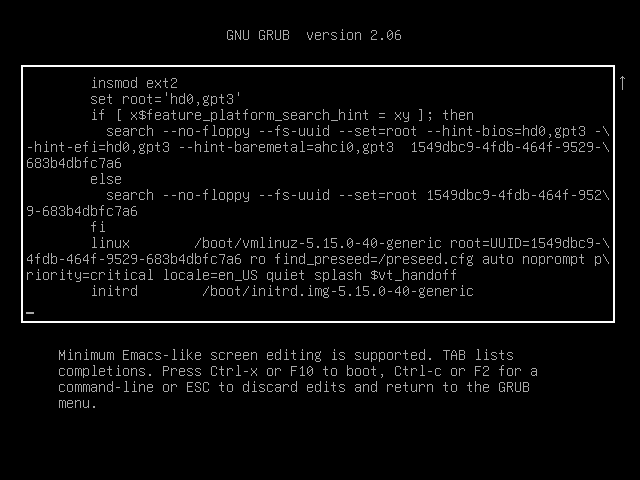

Если не получается зайти на сервер и установка пароля через VMmanager не помогает, обратитесь в техническую поддержку. Или сбросьте пароль через меню grub при загрузке, для этого потребуется ненадолго выключить сервер. Последний способ подходит для VDS на KVM-виртуализации и выделенных серверов с ОС Debian, CentOS, Ubuntu .

Перезагрузите сервер, при появлении меню grub нажмите «e» .

В конце строки с параметрами ядра добавьте init=/bin/bash .

После чего нажмите F10, и загрузка сервера продолжится.

Далее, чтобы изменить пароль, введите mount -no remount,rw /

Теперь можно задать новый пароль — passwd . После перезагрузки сервера вы можете авторизоваться, используя новый пароль.

Если нет панели ISPmanager

Можно сменить root пароль через терминал. Зайдите на сервер по SSH под пользователем root , напишите команду passwd , после чего дважды введите новый пароль:

Конфигурация Порта

Стандартное значение TCP-порта для SSH-доступа (22) может быть изменено в работающем STB (выполняется для каждой STB отдельно) или может быть изменено для целой версии ПО, при создании образа.

MAG2xx (на основе чипсета STMicroelectronics)

Необходимо изменить значение строки #Port. Например, чтобы изменить порт на значение 2222:

Примечание. Для применения новых настроек на работающем STB, после модификации скрипта, перегрузите STB.

# vi etc/openssh/sshd_config

# $OpenBSD: sshd_config,v 1.87 2012/07/10 02:19:15 djm Exp $

# This sshd was compiled with PATH=/usr/local/bin:/bin:/usr/bin

# The strategy used for options in the default sshd_config shipped with

# OpenSSH is to specify options with their default value where

# possible, but leave them commented. Uncommented options override the

# default value.

#Port 2222

#AddressFamily any

#ListenAddress 0.0.0.0

#ListenAddress ::

# The default requires explicit activation of protocol 1

#Protocol 2

# HostKey for protocol version 1

#HostKey /etc/openssh/ssh_host_key

# HostKeys for protocol version 2

#HostKey /etc/openssh/ssh_host_rsa_key

#HostKey /etc/openssh/ssh_host_dsa_key

#HostKey /etc/openssh/ssh_host_ecdsa_key

# Lifetime and size of ephemeral version 1 server key

#KeyRegenerationInterval 1h

#ServerKeyBits 1024

# Logging

# obsoletes QuietMode and FascistLogging

#SyslogFacility AUTH

#LogLevel INFO

#LoginGraceTime 2m

#PermitRootLogin yes

#StrictModes yes

#MaxAuthTries 6

#MaxSessions 10

#RSAAuthentication yes

#PubkeyAuthentication yes

# The default is to check both .ssh/authorized_keys and .ssh/authorized_keys2

# but this is overridden so installations will only check .ssh/authorized_keys

AuthorizedKeysFile .ssh/authorized_keys

# For this to work you will also need host keys in /etc/openssh/ssh_known_hosts

#RhostsRSAAuthentication no

# similar for protocol version 2

#HostbasedAuthentication no

# Change to yes if you don’t trust

/.shosts files

#IgnoreRhosts yes

# To disable tunneled clear text passwords, change to no here!

#PasswordAuthentication yes

# This is a modification for the default installation of the STLinux

# Distribution. You should never ship a real system in this state.

PermitEmptyPasswords yes

# Change to no to disable s/key passwords

#ChallengeResponseAuthentication yes

# Kerberos options

#KerberosAuthentication no

#KerberosOrLocalPasswd yes

#KerberosTicketCleanup yes

#KerberosGetAFSToken no

MAG-3xx (на базе чипсетов Broadcom)

Необходимо изменить значение строки dropbear. Например, чтобы изменить порт на значение 2222:

Примечание. Для применения новых настроек на работающем STB, после модификации скрипта, перегрузите STB.

$ prg 40

$ clear_log

$ log «Starting network services. «

MAG-4xx (на базе чипсетов Hisilicon)

Необходимо в строке TARGET_BIN=/sbin/ dropbear указанного выше скрипта (S81dropbear) добавить новое значение порта в формате -p

. Например, чтобы изменить порт на значение 2222: Примечание. Для применения новых настроек на работающем STB, после модификации скрипта, перегрузите STB.

TARGET_DESC=»Dropbear (SSH daemon)»

TARGET_BIN=»/sbin/ dropbear -p 2222«

$TARGET_BIN

#-E 2>> /ram/db.txt

Смена пароля для сборки образа

1. Зайти на приставку по SSH

2. Выполнить и изменить пароль

3. Выполнить копирование содержимого следующего файла:

Для MAG256, 322/324/349/351 —

4. В rootfs, который будет использоваться для последующей сборки образа, заменить содержимое одноименного файла на скопированное содержимое (из п. 3).

Отключение/включение SSH

Отключение SSH-доступа

Отключение SSH-доступа может быть выполнено в работающем STB отдельно для каждой STB (после этого необходимо перегрузить STB) или выполняется для всей версии ПО, в процессе создания образа.

Для отключения SSH-доступа необходимо произвести следующие изменения:

MAG2xx — удалить скрипты etc/rcS.d/S30ssh и /usr/sbin/sshd

$ prg 40

$ clear_log

$ log «Starting network services. «

fi

# dropbear

fi

TARGET_DESC=»Dropbear (SSH daemon)»

# TARGET_BIN=/sbin/ dropbear

$TARGET_BIN

#-E 2>> /ram/db.txt

Включение SSH-доступа

Для восстановления SSH-доступа на STB необходимо обновить STB на версию ПО с включенным SSH-доступом.

Для включения SSH в новой версии образа ПО необходимо восстановить исходное состояние указанных файлов-скриптов (файлы в исходном состоянии предоставляются в Релизе).

Скрипт для смены пароля на серверах linux через ssh

у нас есть несколько серверов Red Hat linux в нашей ИТ-среде. Члены моей команды просят меня написать сценарий (предпочтительно сценарий оболочки), чтобы изменить пароль пользователя на каждом из них за один раз, используя SSH.

Я попытался найти решение, но многие из найденных скриптов используют Expect. Мы не ожидаем, установленный на наших серверах, и системные администраторы отказались позволить нам установить его. Кроме того, пользователи не имеют доступа root so passwd —stdin или chpasswd не может быть использован.

есть ли способ написать скрипт, чтобы пользователь мог запустить его и изменить пароль только своего пользователя на всех серверах в списке?

16 ответов

удаленным машинам не нужно ожидать установки. Вы можете установить expect на локальную рабочую станцию или виртуальную машину (virtualbox) или любой *Nix box и написать оболочку, которая вызывает это .ex (expect) скрипт (могут быть небольшие изменения от дистрибутива к дистрибутиву, это проверено на CentOS 5/6):

вам не нужен root-доступ, чтобы использовать passwd .

Это shoud работает просто отлично.

вы должны попробовать pssh (параллельный ssh одновременно).

основываясь на примере squashbuff, я попробовал следующее, что хорошо сработало для меня:

безопасность мудрая, может быть улучшена, чтобы принимать входные данные без эха на экран или сохранения открытого текста на диск.

другая возможность: измените его вручную на одном сервере. Получите зашифрованный пароль из /etc / shadow. Теперь сделайте что-нибудь вроде этого:

конечно, «encrypted_passwd» — это то, что вы получили из /etc/shadow, где вы вручную изменили пароль. И $HOST_LIST-это список хостов, на которых вы хотите изменить пароль. Это может быть создано просто с помощью:

или, возможно, с файлом (как предлагали другие):

где файл «host_list.txt » имеет список всех систем, в которых вы хотите изменить пароль.

кроме того, вы можете рассмотреть полезный инструмент pdsh, что упростило бы приведенный выше пример примерно так:

последний «gotcha», чтобы искать: зашифрованный пароль, вероятно, содержит символ знака доллара (‘$’) в качестве разделителя полей. Вероятно, вам придется избегать тех, кто находится в вашем цикле for или pdsh (т. е. «$» становится «\$»).

установить sshpass на любом сервере, с которого вы хотите выполнить скрипт.

подготовьте текстовый файл, в котором вы должны передать детали, такие как Хоста, Имя Пользователя, пароль и порт. (По вашему требованию).

подготовьте файл сценария, используя ниже подробности.

альтернативой, которую вы можете представить своим коллегам, будет использование аутентификации без пароля. Они сгенерируют пару открытый / закрытый ключ и зарегистрируют свой открытый ключ в

/.ssh / authorized_keys файл на каждом из серверов, в которые они входят.

можете ли вы использовать Perl?

здесь существует скрипт, который изменяет пароль в наборе хостов.

Если требуется несколько модулей Perl (Net::OpenSSH:: Parallel, ожидал и их зависимости), установленные на локальном компьютере, на котором запущен скрипт, но ничего на удаленных серверах, где пароль должен быть изменен.

Изменение пароля Root

Root-пароль можно легко изменить. Для этого нужен доступ к панели управления ISPmanager/VMmanager или терминалу putty .

Если нет панели ISPmanager

Можно сменить root пароль через терминал. Зайдите на сервер по SSH под пользователем root , напишите команду passwd , после чего дважды введите новый пароль:

Как в Linux Сменить Пароль для Другого Пользователя?

Также вы можете изменить текущий пароль другого пользователя. Для этого вам нужно будет снова использовать команду passwd.

Сначала войдите в систему как пользователь root, введите passwd, а затем имя пользователя, пароль которого вы хотите изменить. Команда будет выглядеть так:

Допустим, вы хотите сменить пароль пользователя с именем olha. Тогда команда будет выглядеть следующим образом:

Затем нам нужно будет дважды ввести новый пароль:

Вот и всё, теперь с помощью команды passwd вы обновили пароль другого пользователя.

Ssh — Как сменить пароль в SSH

Итак, вот ситуация: я новичок в своей работе, поэтому я до сих пор не знаю, о чем они говорят, мой босс говорит мне, что я могу изменить свой пароль на docs2comply.com по SSH.

Я не знаю, что он имел в виду под этим. Но он сказал, что позже я спрошу некоторых сотрудников, но я хочу произвести впечатление, поэтому мне нужно выяснить это сам. Небольшая помощь здесь была бы действительно оценена.

Итак, если кто-нибудь знает, что я имею в виду, пожалуйста, помогите мне в этом.

Изменение пароля Root

Root-пароль можно легко изменить. Для этого нужен доступ к панели управления ISPmanager/VMmanager или терминалу putty .

Скрипт для смены пароля на серверах linux через ssh

у нас есть несколько серверов Red Hat linux в нашей ИТ-среде. Члены моей команды просят меня написать сценарий (предпочтительно сценарий оболочки), чтобы изменить пароль пользователя на каждом из них за один раз, используя SSH.

Я попытался найти решение, но многие из найденных скриптов используют Expect. Мы не ожидаем, установленный на наших серверах, и системные администраторы отказались позволить нам установить его. Кроме того, пользователи не имеют доступа root so passwd —stdin или chpasswd не может быть использован.

есть ли способ написать скрипт, чтобы пользователь мог запустить его и изменить пароль только своего пользователя на всех серверах в списке?

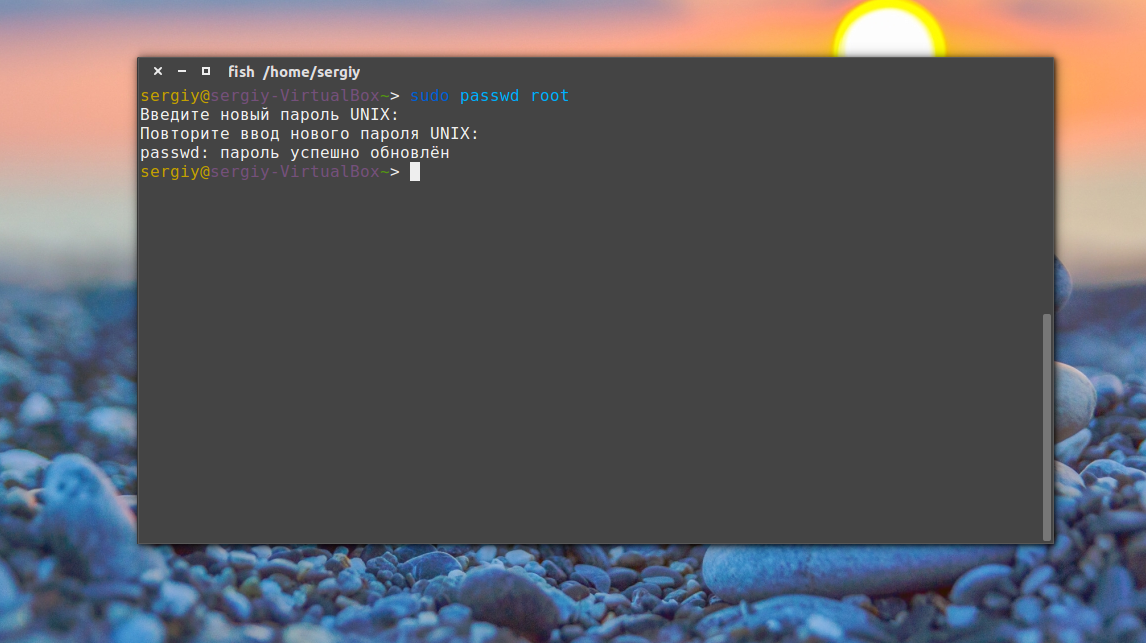

Как поменять пароль root

Изменить пароль Linux для root очень просто, точно так же, как и для любого другого пользователя. Только нужно иметь права суперпользователя. Вот так это будет выглядеть:

sudo passwd root

Всё работает. Таким же способом можно задать пароль root в Ubuntu.

Если есть панель ISPmanager и известен текущий пароль

Зайдите в панель под пользователем Root — в правом верхнем углу перейдите в пункт Настройки :

Далее, укажите текущий пароль и дважды новый, нажмите ОК :

Средствами панели управления

Проще всего сбросить пароль пользователя root через панель управления, на вкладкe Дашборд. Подробнее см.

Способ подойдет, даже если старый пароль утерян, так как вводить его не потребуется.

При подключении по SSH

Если текущий пароль известен

Если вам известен текущий пароль пользователя root, но вы хотите изменить его на другой, выполните следующие шаги.

1. Подключитесь к серверу по SSH под пользователем root с текущим паролем.

2. Выполните команду:

3. Система дважды запросит новый пароль. Введите его.

Готово, пароль изменен. Теперь вы можете авторизоваться под root, используя новый пароль.

Если текущий пароль неизвестен

Сбросить пароль пользователя root и установить новый вы можете, загрузив сервер с диска восстановления. Данный способ подходит любым ОС на базе Linux.

1. Загрузите систему в нужном режиме (

2. Выполните в консоли команды:

mount -o rw /dev/vda1 /mntchroot /mnt /bin/bash3. На данном этапе система дважды запросит новый пароль root-пользователя, введите его.

При удачной смене пароля вы увидите уведомление об этом (например, passwd: all authentication tokens updated successfully или password updated successfully, в зависимости от операционной системы).

4. Нажмите сочетание клавиш ctrl + D для выхода из chroot.

5. Отмонтируйте диск командой:

Для корректной перезагрузки перемонтируйте корневую файловую систему в режим read only:

mount -o ro /dev/vda1 /mnt7. Перезагрузите сервер в обычном режиме через панель управления аккаунтом, и вы сможете подключиться к серверу под пользователем root с новым паролем.

Если есть панель ISPmanager и известен текущий пароль

Зайдите в панель под пользователем Root — в правом верхнем углу перейдите в пункт Настройки :

Далее, укажите текущий пароль и дважды новый, нажмите ОК :

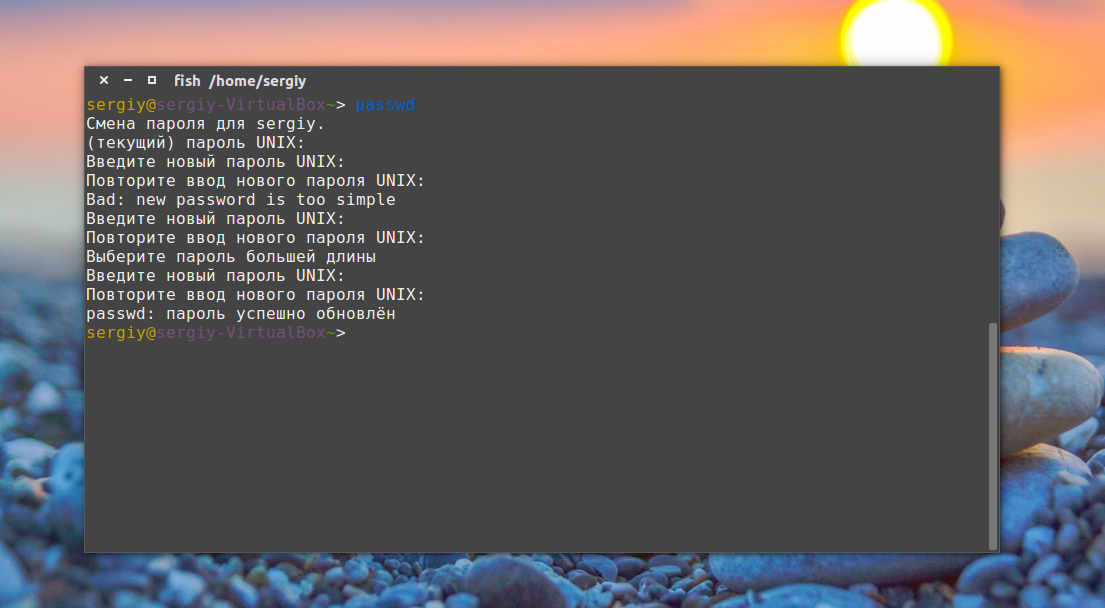

Как сменить пароль пользователя

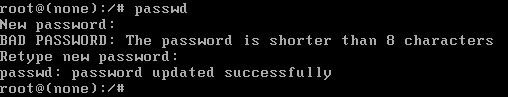

Вы можете сменить свой пароль, когда захотите. Для этого вам не нужно особых прав суперпользователя, только знать свой текущий пароль. Просто откройте терминал и выполните утилиту passwd без параметров:

Дальше необходимо ввести новый пароль — и готово, теперь он измеён. Он кодируетсятся с помощью необратимого шифрования и сохраняется в файле /etc/shadow Но заметьте, что вы не можете использовать здесь любой пароль. Система Linux заботится о том, чтобы пользователи выбирали достаточно сложные пароли. Если он будет очень коротким или будет содержать только цифры, вы не сможете его установить.

Общие требования для пароля такие: должен содержать от 6 до 8 символов, причём один или несколько из них должны относиться как минимум к двум из таких множеств:

- Буквы нижнего регистра

- Буквы верхнего регистра

- Цифры от нуля до девяти

- Знаки препинания и знак _

Теперь рассмотрим, как изменить пароль Linux для другого пользователя.

SSH — Изменение пароля, порта, отключение/включение

Параметры по умолчанию для SSH-соединения, которые используются в Публичных версиях ПО и старых версиях ПО (до 0.2.14-r8):

Login: root

Password: 930920

Port: 22

Внимание. Начиная с версии 0.2.14-r8 были внесены изменения в систему безопасности.

Доступ по SSH закрыт — в заводских версиях ПО (версии ПО, предоставляемые Производителем для автообновления и ручного обновления из меню Встроенного портала).

Доступ по SSH открыт для стандартного TCP-порта (22) — в публичных версиях ПО, предоставляемых Производителем в Релизах на http://soft.infomir.com.

Для версий ПО, создаваемых операторами, предусмотрена возможность отключения/включения SSH.

Если текущий пароль неизвестен

Можно изменить root через VMmanager — данные для доступа есть в инструкции к серверу.

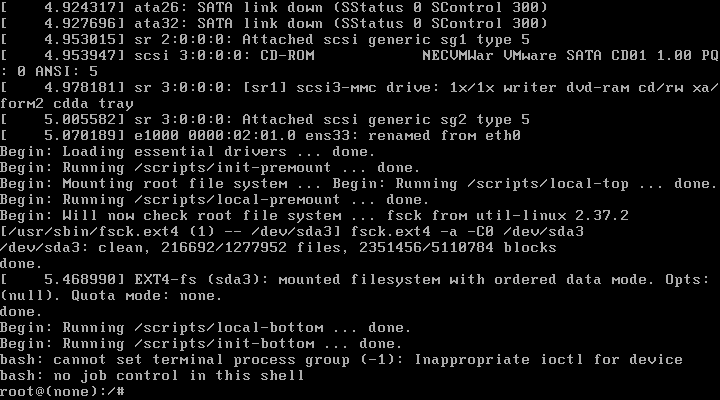

Укажите новый пароль. После этого сервер будет перезагружен:

Если у вас VMmanager 6, нажмите на Меню — Сменить пароль во вкладке Виртуальные машины .

Если не получается зайти на сервер и установка пароля через VMmanager не помогает, обратитесь в техническую поддержку. Или сбросьте пароль через меню grub при загрузке, для этого потребуется ненадолго выключить сервер. Последний способ подходит для VDS на KVM-виртуализации и выделенных серверов с ОС Debian, CentOS, Ubuntu .

Перезагрузите сервер, при появлении меню grub нажмите «e» .

В конце строки с параметрами ядра добавьте init=/bin/bash .

После чего нажмите F10, и загрузка сервера продолжится.

Далее, чтобы изменить пароль, введите mount -no remount,rw /

Теперь можно задать новый пароль — passwd . После перезагрузки сервера вы можете авторизоваться, используя новый пароль.

Если нет панели ISPmanager

Можно сменить root пароль через терминал. Зайдите на сервер по SSH под пользователем root , напишите команду passwd , после чего дважды введите новый пароль:

Как Изменить Пароль в Linux?

Чтобы изменить пароль, вам нужно знать только одну команду. Но сначала подключитесь к вашему VPS по SSH. Возникли проблемы? Загляните в наше руководство по PuTTY. Затем откройте терминал и введите следующую команду:

После выполнения команды вам будет предложено дважды ввести новый пароль. В случае, если вы не указываете пользователя, пароль будет изменён для root. Вывод должен выглядеть так:

Если смена пароля в Linux пройдёт успешно, командная строка выведет что-то вроде этого:

Это означает, что ваш новый пароль успешно установлен, а старый остался в прошлом.

Если текущий пароль неизвестен

Можно изменить root через VMmanager — данные для доступа есть в инструкции к серверу.

Укажите новый пароль. После этого сервер будет перезагружен:

Если у вас VMmanager 6, нажмите на Меню — Сменить пароль во вкладке Виртуальные машины .

Если не получается зайти на сервер и установка пароля через VMmanager не помогает, обратитесь в техническую поддержку. Или сбросьте пароль через меню grub при загрузке, для этого потребуется ненадолго выключить сервер. Последний способ подходит для VDS на KVM-виртуализации и выделенных серверов с ОС Debian, CentOS, Ubuntu .

Перезагрузите сервер, при появлении меню grub нажмите «e» .

В конце строки с параметрами ядра добавьте init=/bin/bash .

После чего нажмите F10, и загрузка сервера продолжится.

Далее, чтобы изменить пароль, введите mount -no remount,rw /

Теперь можно задать новый пароль — passwd . После перезагрузки сервера вы можете авторизоваться, используя новый пароль.

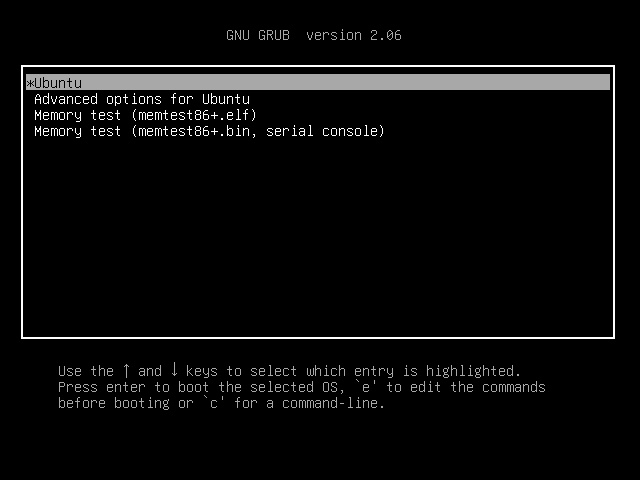

Сбрасываем пароль от root через GRUB

Существует еще один способ для изменения пароля от root или любого другого пользователя при загрузке Ubuntu.

Сначала перезагружаем наш ПК. Если меню GRUB не появляется автоматически, то удерживаем клавишу «Shift» во время загрузки. Это принудительно откроет меню GRUB.

Затем выбираем пункт «Ubuntu» в меню и нажмите клавишу «E», чтобы начать редактирование конфигурации загрузки.

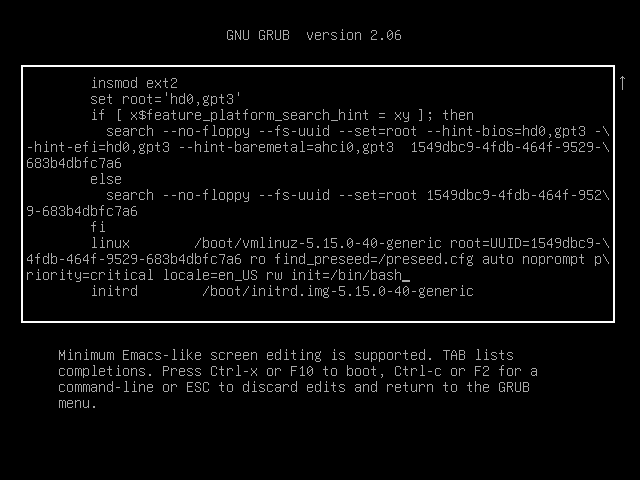

Далее необходимо внести изменения в строку, заменяем значение:

quiet splash $vt_handoff

rw init=/bin/bash

Результат отображен на скриншоте ниже:

Изменения заключаются в том, чтобы из GUI перейти в оболочку Bash для внесения изменений — смена пароля. Нажимаем клавишу «F10», чтобы загрузиться с новой конфигурацией.

Загрузка с измененной конфигурацией сработает только один раз и сброситься при повторной загрузке.

Мы вошли в систему как root-пользователь в командной строке. Теперь используем команду для сброса пароля:

passwd

Указываем и повторяем новый пароль.

Затем перезагружаем систему в обычном режиме (без GRUB) и входим как root уже с новым паролем.

1 ответ

Если вы используете unix /linux, войдите в свой ssh-сервер следующим образом:

это даст вам пароль, если вы еще не перенесли свои ssh-ключи на сервер. Если вы работаете в Windows, используйте шпатлевку для того, чтобы сделать то же самое.

Затем после входа в систему выполните следующее:

, это будет запрашивать ваш текущий пароль на сервере, а затем новый пароль

Похожие вопросы

Как изменить /отключить проверку сложности пароля при смене пароля?

Может ли пользователь linux изменить свой пароль, не зная текущего пароля?

Измените пароль пользователя, указав новый пароль как хэш в скрипте

Изменит ли пароль пароль какого-либо пользователя и пароль sudo?

Изменение пароля root не изменяет пароль sudo

GoDaddy-Drupal Сайт отключен из-за изменения пароля mysql, как его изменить?

Как изменить пароль

Как изменить /восстановить пароль?

Как изменить пароль для учетной записи?

Как мы можем изменить пароль root?

Как изменить пароль с помощью Zvents?

Как изменить пароль пользователя с помощью wp-cli?

Как мне изменить пароль на ebay?

Как изменить пароль в Trello?

Выход из системы после смены пароля?

Как изменить пароль LUKS?

Как изменить неверный пароль Wi-Fi?

Как я могу изменить пароль пользователя Drupal?

Как изменить пароль root на Debian?

Популярные теги

Смена пароля при первом входе

Задача: Завести учетную запись для пользователя, указать пароль и требование, сменить пароль при первом входе и подключении к серверу по ssh

.

IP-address сервера: 192.168.1.5

Заведём учетную запись:

Установим учетной записи пароль:

$ sudo passwd tost

Укажем, что при входе учетной записью на сервер/рабочую станцию, пользователь должен сменить пароль

:

$ sudo chage -d 0 tost

Разрешаем учетной записи заходить на сервер по

ssh

:

$ sudo nano /etc/ssh/sshd_config

Подключаемся к серверу по

ssh

:

, где -l

— указываем под какой учетной записью подключится к серверу

192.168.1.5

– имя сервера

The authenticity of host ‘192.168.1.5 (192.168.1.5)’ can’t be established.

RSA key fingerprint is b9:61:64:d5:ab:fa:d7:e6:69:cc:75:90:ab:cf:9b:4d.

Are you sure you want to continue connecting (yes/no)? Yes

(Соглашаемся)

You are required to change your password immediately

(root enforced) — Вам необходимо сменить пароль.

Linux vkeiz 2.6.35-22-generic #33-Ubuntu SMP Sun Sep 19 20:34:50 UTC 2010 i686 GNU/Linux

Welcome to Ubuntu!

Last login: Wed Aug 15 02:14:51 2012 from ekv.local

WARNING: Your password has expired

. (Ваш пароль истек, нужно сменить его)

You must change your password now and login again!

Changing password for tost.

(current) UNIX password:

Enter new UNIX password:

Retype new UNIX password:

passwd: password updated successfully

По окончании смены пароля, сессия подключения через

ssh

закрывается

.

Connection to 192.168.1.5 closed.

Приведенные примеры паролей указаны в качестве примера, в Вашем случае используйте свои.

Теперь подключаемся к серверу с изменным паролем

:

Linux vkeiz 2.6.35-22-generic #33-Ubuntu SMP Sun Sep 19 20:34:50 UTC 2010 i686 GNU/Linux

Welcome to Ubuntu!

Last login: Wed Aug 15 02:15:22 2012 from ekv.local

$ w — отобразить текущие подключения к серверу.

keiz tty8 :0 01:56 17:00m 3.91s 0.09s gnome-session

keiz pts/0 :0.0 01:56 15:56 0.17s 0.17s bash

tost pts/1 ekv.local 02:23 0.00s 0.00s 0.00s w

$ pwd – смотрим текущий каталог

Отключение SSH

openssh server, остановите службу SSH, выполнив команду:

sudo systemctl disable --now sshЗапустить службу обратно можно командой:

sudo systemctl enable --now sshEnable SSH в Ubuntu не переустанавливает ПО, так что ничего заново настраивать не придется. Она просто включает установленную и настроенную ранее службу.

Изменение конфигурации

Настройка Ubuntu Server выполняется через файл /etc/ssh/sshd_config. Но прежде чем вносить в него изменения, сделайте резервную копию. Это убережет вас от потери времени на переустановку, если вдруг совершите ошибку.

Чтобы сделать копию, выполните команду:

sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.factory-defaultsВ /etc/ssh/sshd_config.factory-defaults сохранятся стандартные параметры. Вы же будете редактировать файл /etc/ssh/sshd_config.

Отключение аутентификации по паролю

Аутентификация по паролю на SSH Server Ubuntu — это неплохо. Но создание длинного и сложного пароля также может подтолкнуть вас к его незащищенному хранению. Использование ключей шифрования для аутентификации соединения является более безопасной альтернативой. В таком случае пароль может оказаться ненужным. В целях повышения безопасности рекомендуется его отключать.

Прежде чем продолжить, имейте в виду следующее:

- Отключение аутентификации по паролю увеличивает вероятность того, что вы будете заблокированы на своем сервере.

- Вы можете быть заблокированы, если потеряете свой закрытый ключ или сломаете файл ~/.authorized_keys .

- Если вы заблокированы, вы больше не сможете получить доступ к файлам любых приложений.

Вы должны отключать аутентификацию по паролю только в том случае, если вы очень хорошо знакомы с механизмом аутентификации с помощью ключей и понимаете потенциальные последствия блокировки доступа.

Чтобы отключить аутентификацию по паролю, подключитесь к серверу с правами root и отредактируйте файл sshd_config. Откройте его и измените параметр PasswordAuthentication. Вместо ‘Yes’ установите значение ‘No’.

После внесения этого изменения перезапустите службу SSH, выполнив следующую команду от имени пользователя root:

sudo systemctl restart sshdПосле этого исчезнет возможность использовать для аутентификации пароли. Подключиться можно будет только с помощью ключей SSH Linux

Отключение доступа для root

Чтобы улучшить безопасность в вашей удаленной системе Ubuntu, рассмотрите возможность отключения входа пользователя root по ssh.

В Ubuntu на удаленном хосте отредактируйте файл конфигурации и установите параметр, чтобы отключить root-доступ через SSH.

Ubuntu SSH config

sudo vi /etc/ssh/sshd_configИзмените значение PermitRootLogin на ‘No’.

Существует также возможность разрешить аутентификацию пользователя root с помощью любого другого разрешенного механизма, кроме пароля. Для этого установите параметру PermitRootLogin значение ‘prohibit-password’.

Чтобы применить обновленную конфигурацию sshd permitrootlogin,

sudo systemctl restart sshd

Изменение стандартного порта

Open Server Ubuntu использует 22 порт. Чтобы повысить безопасность, вы можете установить любое другое значение. Рекомендуется использовать порты из верхнего диапазона — от 50000 до 65000. Желательно подбирать номера, в которых все цифры отличаются, например 56713.

Откройте файл конфигурации:

sudo vi /etc/ssh/sshd_configРаскомментируйте строку ‘Port 22’. Вместо 22 укажите другой номер — например, ‘Port 56713’. Сохраните изменения и закройте файл.

Чтобы применить конфигурацию, перезапустите службу:

sudo systemctl restart sshdПосле успешного перезапуска убедитесь, что теперь подключение проходит по другому порту:

Не забывайте после каждого изменения перезапускать службу. Иначе подключение по SSH в Linux будет проходить по старым правилам.

Изменение пароля Root

Root-пароль можно легко изменить. Для этого нужен доступ к панели управления ISPmanager/VMmanager или терминалу putty .

SSH — Изменение пароля, порта, отключение/включение

Параметры по умолчанию для SSH-соединения, которые используются в Публичных версиях ПО и старых версиях ПО (до 0.2.14-r8):

Login: root

Password: 930920

Port: 22

Внимание. Начиная с версии 0.2.14-r8 были внесены изменения в систему безопасности.

Доступ по SSH закрыт — в заводских версиях ПО (версии ПО, предоставляемые Производителем для автообновления и ручного обновления из меню Встроенного портала).

Доступ по SSH открыт для стандартного TCP-порта (22) — в публичных версиях ПО, предоставляемых Производителем в Релизах на http://soft.infomir.com.

Для версий ПО, создаваемых операторами, предусмотрена возможность отключения/включения SSH.

Конфигурация Порта

Стандартное значение TCP-порта для SSH-доступа (22) может быть изменено в работающем STB (выполняется для каждой STB отдельно) или может быть изменено для целой версии ПО, при создании образа.

MAG2xx (на основе чипсета STMicroelectronics)

Необходимо изменить значение строки #Port. Например, чтобы изменить порт на значение 2222:

Примечание. Для применения новых настроек на работающем STB, после модификации скрипта, перегрузите STB.

# vi etc/openssh/sshd_config

# $OpenBSD: sshd_config,v 1.87 2012/07/10 02:19:15 djm Exp $

# This sshd was compiled with PATH=/usr/local/bin:/bin:/usr/bin

# The strategy used for options in the default sshd_config shipped with

# OpenSSH is to specify options with their default value where

# possible, but leave them commented. Uncommented options override the

# default value.

#Port 2222

#AddressFamily any

#ListenAddress 0.0.0.0

#ListenAddress ::

# The default requires explicit activation of protocol 1

#Protocol 2

# HostKey for protocol version 1

#HostKey /etc/openssh/ssh_host_key

# HostKeys for protocol version 2

#HostKey /etc/openssh/ssh_host_rsa_key

#HostKey /etc/openssh/ssh_host_dsa_key

#HostKey /etc/openssh/ssh_host_ecdsa_key

# Lifetime and size of ephemeral version 1 server key

#KeyRegenerationInterval 1h

#ServerKeyBits 1024

# Logging

# obsoletes QuietMode and FascistLogging

#SyslogFacility AUTH

#LogLevel INFO

#LoginGraceTime 2m

#PermitRootLogin yes

#StrictModes yes

#MaxAuthTries 6

#MaxSessions 10

#RSAAuthentication yes

#PubkeyAuthentication yes

# The default is to check both .ssh/authorized_keys and .ssh/authorized_keys2

# but this is overridden so installations will only check .ssh/authorized_keys

AuthorizedKeysFile .ssh/authorized_keys

# For this to work you will also need host keys in /etc/openssh/ssh_known_hosts

#RhostsRSAAuthentication no

# similar for protocol version 2

#HostbasedAuthentication no

# Change to yes if you don’t trust

/.shosts files

#IgnoreRhosts yes

# To disable tunneled clear text passwords, change to no here!

#PasswordAuthentication yes

# This is a modification for the default installation of the STLinux

# Distribution. You should never ship a real system in this state.

PermitEmptyPasswords yes

# Change to no to disable s/key passwords

#ChallengeResponseAuthentication yes

# Kerberos options

#KerberosAuthentication no

#KerberosOrLocalPasswd yes

#KerberosTicketCleanup yes

#KerberosGetAFSToken no

MAG-3xx (на базе чипсетов Broadcom)

Необходимо изменить значение строки dropbear. Например, чтобы изменить порт на значение 2222:

Примечание. Для применения новых настроек на работающем STB, после модификации скрипта, перегрузите STB.

$ prg 40

$ clear_log

$ log «Starting network services. «

MAG-4xx (на базе чипсетов Hisilicon)

Необходимо в строке TARGET_BIN=/sbin/ dropbear указанного выше скрипта (S81dropbear) добавить новое значение порта в формате -p

. Например, чтобы изменить порт на значение 2222: Примечание. Для применения новых настроек на работающем STB, после модификации скрипта, перегрузите STB.

TARGET_DESC=»Dropbear (SSH daemon)»

TARGET_BIN=»/sbin/ dropbear -p 2222«

$TARGET_BIN

#-E 2>> /ram/db.txt

Смена пароля для сборки образа

1. Зайти на приставку по SSH

2. Выполнить и изменить пароль

3. Выполнить копирование содержимого следующего файла:

Для MAG256, 322/324/349/351 —

4. В rootfs, который будет использоваться для последующей сборки образа, заменить содержимое одноименного файла на скопированное содержимое (из п. 3).

Отключение/включение SSH

Отключение SSH-доступа

Отключение SSH-доступа может быть выполнено в работающем STB отдельно для каждой STB (после этого необходимо перегрузить STB) или выполняется для всей версии ПО, в процессе создания образа.

Для отключения SSH-доступа необходимо произвести следующие изменения:

MAG2xx — удалить скрипты etc/rcS.d/S30ssh и /usr/sbin/sshd

$ prg 40

$ clear_log

$ log «Starting network services. «

fi

# dropbear

fi

TARGET_DESC=»Dropbear (SSH daemon)»

# TARGET_BIN=/sbin/ dropbear

$TARGET_BIN

#-E 2>> /ram/db.txt

Включение SSH-доступа

Для восстановления SSH-доступа на STB необходимо обновить STB на версию ПО с включенным SSH-доступом.

Для включения SSH в новой версии образа ПО необходимо восстановить исходное состояние указанных файлов-скриптов (файлы в исходном состоянии предоставляются в Релизе).

Итоги

Смена пароля в Linux играет важную роль для безопасности вашего проекта. Процесс очень прост и не займёт много времени, поэтому мы рекомендуем менять пароли, как можно чаще. Это поможет максимально защитить вашу систему и предотвратить её взлом. Берегите себя и свои данные!

Ольга уже около пяти лет работает менеджером в сфере IT. Написание технических заданий и инструкций — одна из её главных обязанностей. Её хобби — узнавать что-то новое и создавать интересные и полезные статьи о современных технологиях, веб-разработке, языках программирования и многом другом.

Заключение

В этой статье мы рассмотрели основы использования SSH на машине с Ubuntu. Теперь вы знаете, как установить необходимое ПО для настройки защищенного соединения, сконфигурировать его, пробросить туннель и даже отключить службу, если она не используется.

Подключение по SSH в Ubuntu — распространенная задача, так что эти знания точно вам пригодятся. Если не в разработке и администрировании, то в личных целях. Например, для установки безопасного соединения между разными устройствами в локальной сети.